科技帶來了更高的效率和生產力,但不幸地,新技術也帶來了新風險。這正是為何企業應考慮將資安也列入商業策略的一環。然而,在科技不斷演變的情況下,企業員工是否具備了必要的條件來確保企業安全?

本文重點預覽:

- 63% IT 和資安決策人員認為 IoT 相關的網路資安威脅越來越多

- BEC 商務電子郵件變臉詐騙最常攻擊的五個職務

- BEC商務電子郵件變臉詐騙最常假冒五個職務

- 影響企業最大的五個惡意程式

- 企業經常忽略的 10 個網路資安風險

- 防範措施

- 企業網路資安三大基本最佳實務原則

63% IT 和資安決策人員認為 IoT 相關的網路資安威脅越來越多

趨勢科技 2018 年全球調查,涵蓋美國、英國、法國、德國及日本 1,150 位 IT 和資安決策人員,發現:

- 43% 的人表示當他們在執行 IoT 專案時,資安只是事後考量的一項因素。

- 53% 的人認為連網裝置對其企業機構是一項威脅。

- 63% 的人同意 IoT 相關的網路資安威脅在過去 12 個月當中越來越多。

BEC 商務電子郵件變臉詐騙最常攻擊的五個職務

根據趨勢科技2017年至2018年8月的偵測資料變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)最常攻擊的職務

- 分行、地區業務、帳戶、行銷等部門經理

- 財務長

- 財務經理

- 財務總監

- 財務主任

BEC商務電子郵件變臉詐騙最常假冒五個職務

- 執行長

- 董事總經理/董事

- 分行、地區業務、帳戶、行銷等部門經理

- 總裁

- 總經理

影響企業最大的五個惡意程式

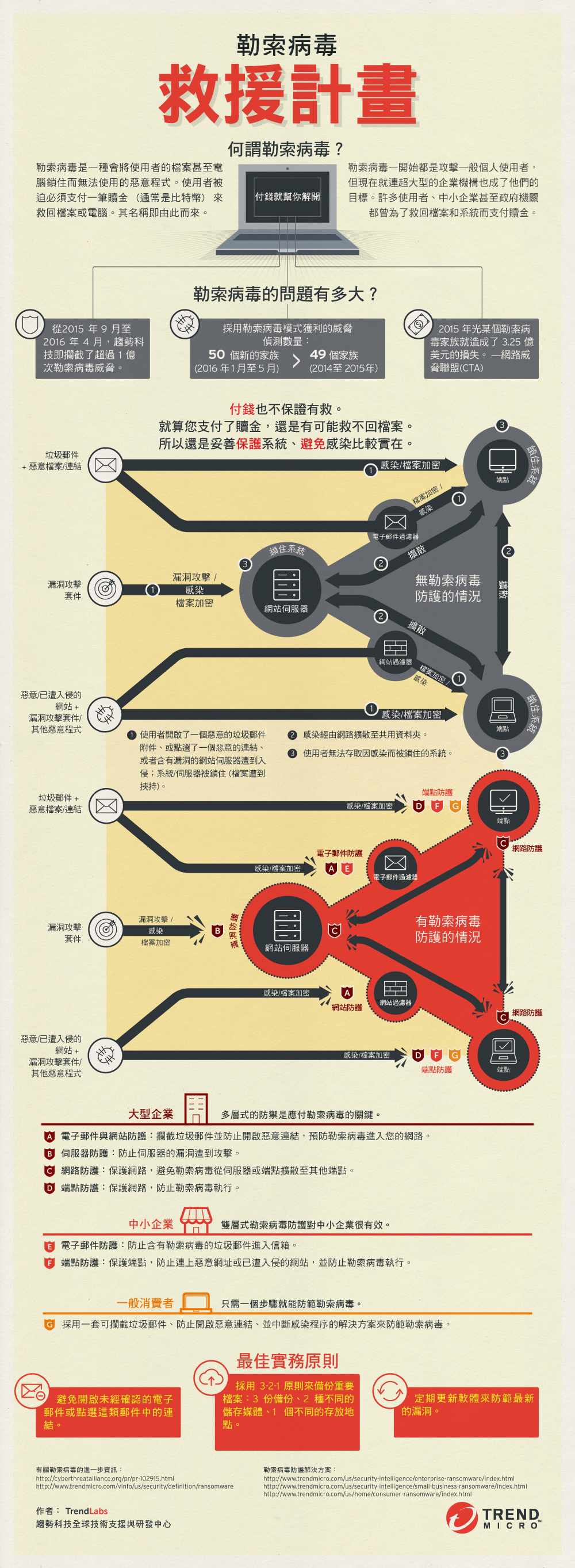

- WCRY (勒索病毒)

- DownAd (蠕蟲/殭屍網路)

- COINMINER (挖礦程式)

- Sality (後門程式)

- Virux (檔案感染程式)