趨勢科技卓越的威脅偵測及回應平台在精密複雜的模擬測試當中表現優異

【2021 年 4 月 21 日,台北訊】 全球網路資安解決方案領導廠商趨勢科技 (東京證券交易所股票代碼:4704) 在資安研究機構 MITRE Engenuity 最新的 ATT&CK Evaluations 測試當中取得優異成績。在這項模擬兩大持續性滲透攻擊 (APT) 駭客集團手法的測試當中,趨勢科技 Trend Micro Vision OneTM 平台快速偵測到 96% 的攻擊步驟。

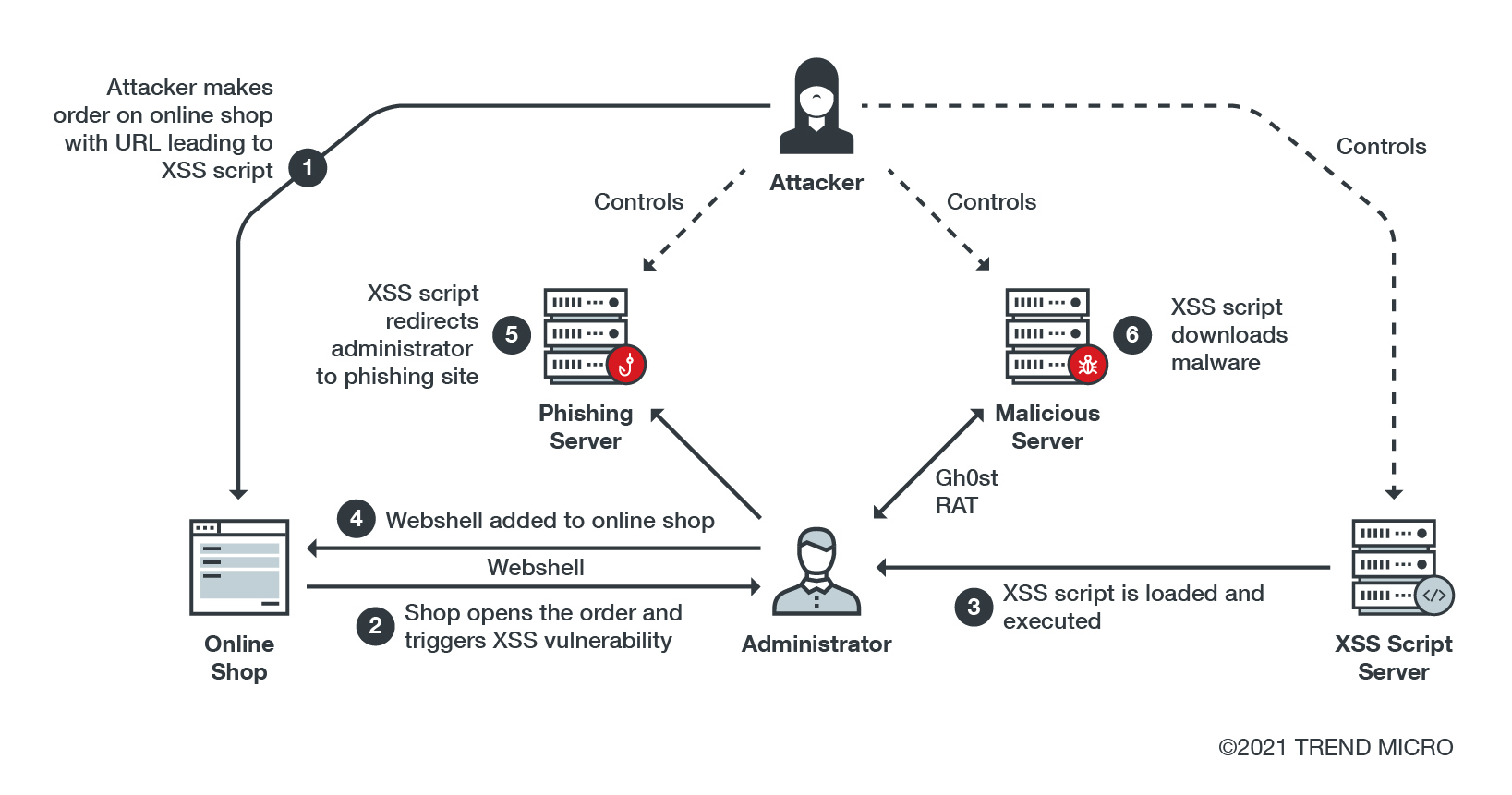

有別於其他產業機構大多測試產品偵測及防範各類惡意程式樣本的作法,MITRE Engenuity 的 ATT&CK Evaluations 測試專門評估資安解決方案是否具備偵測各種已知惡意行為目標式攻擊的能力,這樣的測試方法更貼近真實世界常見的攻擊案例。MITRE Engenuity 今年的模擬測試主要是針對知名駭客團體 Carbanak 和 FIN7 的攻擊手法。

趨勢科技網路資安副總裁 Greg Young 表示:「長久以來,資安產品都在偵測駭客攻擊所使用的工具,但 MITRE Engenuity 的作法卻是要辨識駭客的攻擊模式,儘管他們使用的工具各不相同。趨勢科技能夠在這樣的第三方獨立測試當中取得優異成績 (96% 可視性) 著實讓人欣慰,而我們在這方面的表現也確實相當優異,尤其該項測試是專門模擬全球級兩大駭客集團的攻擊技巧,更是難能可貴。MITRE ATT&CK 測試正如同它所模擬的攻擊技巧一樣非常複雜。所以 ATT&CK 不單只是一項測試,其更大的作用是可以當成資安營運中心 (SOC) 日常的教戰準則。」

今年的測試還模擬了兩起資料外洩攻擊,一起是在飯店,另一起位於銀行,測試模擬一些典型的 APT 攻擊手法,例如:權限提升、登入憑證竊取、橫向移動,以及數據外洩。

Trend Micro Vision One 在測試當中表現優異:

繼續閱讀