一名夜班護士趁著「黑色星期五購物節」打折期間,買了監視器,以方便觀察孩子們以方便監看孩子。隔不到幾天空無一人的女兒房間裡傳來陌生人的聲音,還播放恐怖片「陰兒房」的配樂。

自稱是聖誕老公公的陌生人跟她說「哈囉」,還講髒話。女孩從此不敢在房間裡睡覺,只好睡在客廳。🥶

2020資安預測報告:家用物聯網興起全面擴大資安風險範圍

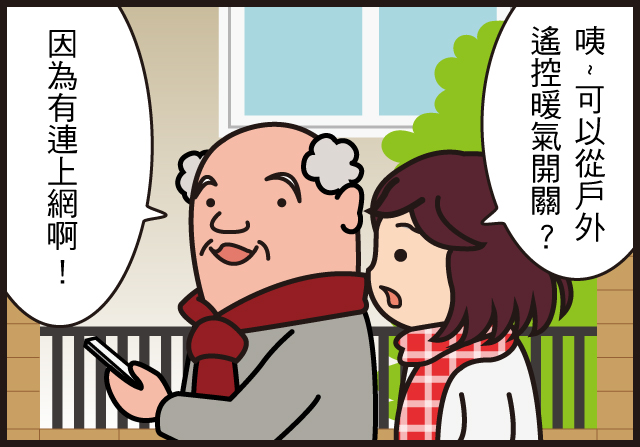

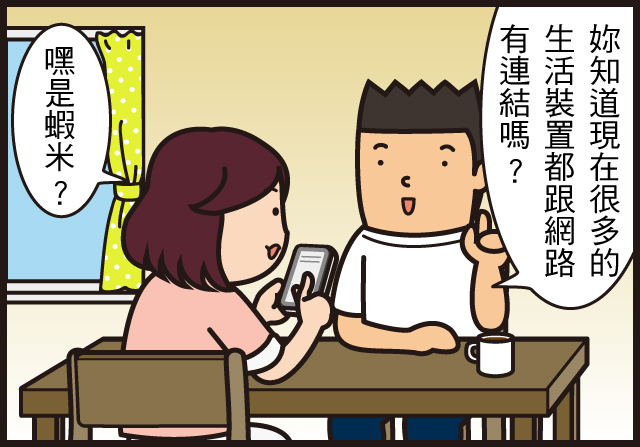

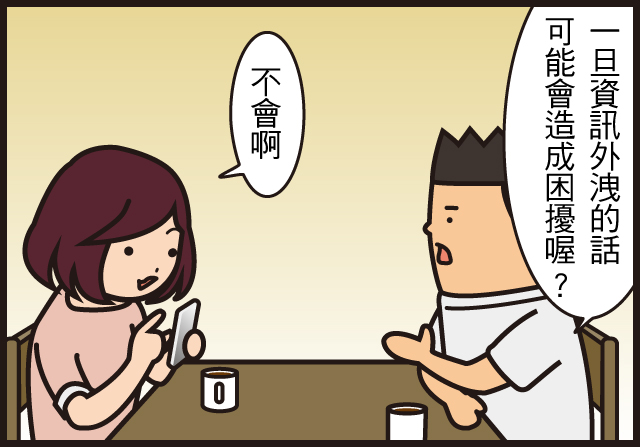

隨著家中物聯網環境逐漸興起,根據創市際2018年公佈的「2018台灣微智慧生活」調查2,台灣智慧家庭裝置使用率約三成,顯示台灣智慧家庭狀況正逐漸普及,然而此現象也成為駭客入侵的機會點之一 ! 趨勢科技預測駭客將利用家中 IoT 設備進行勒索、詐騙甚至企業間諜活動,透過裝置漏洞為管道,如智慧電視、智慧揚聲器等,監視在家工作者與企業間的對話,掌握企業情資,進一步鎖定企業為勒索目標。

同時,駭客看準物聯網裝置逐漸普及,更鎖定智慧型家用物聯網設備如路由器,進行DNS (Domain Name Server) 挾持攻擊。透過劫持DNS將使用者引導至假的網址,取得帳密、個資等重要裝置及個人資訊,進一步進行勒索或販售個資牟利等不法行為,趨勢科技提醒消費者必須要將智慧家庭裝置納入資安防護的考量之一。

-2019/12/14 更新-

「快起來,你爸爸在找你。」總在夜晚出現的隱形人,竟是它…

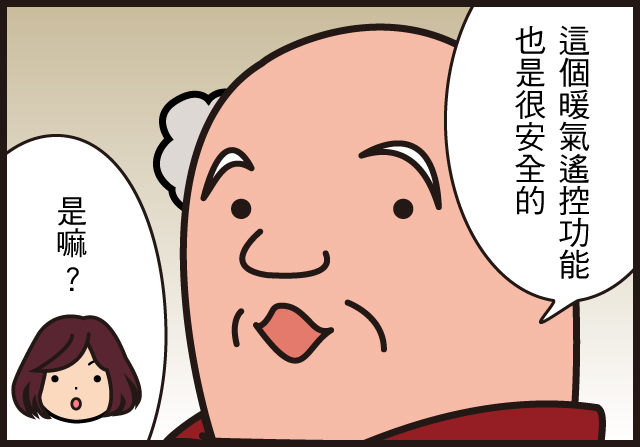

從舒適到災難:智慧家庭的風險

我們真的要讓全世界的駭客連結到我們的廚房、空調以及其他家用設備嗎?尤其是我們的門鎖?

當原本應該為生活帶來舒適便利的東西頓時變成一場災難,該怎麼辦?

時間發生在 2015 年 4 月,美國華盛頓的一對夫妻陷入了一個令人寢食難安的狀況。好一陣子,他們的三歲兒子一直在抱怨有個隱形人會在晚上出來跟他講話。一開始,他們還一直叫小孩不要亂講,直到有一天他們真的聽到陌生人的聲音從他們兒子房間裡安裝的嬰兒監視器中傳出。

那個聲音說:「小朋友,快起來,你爸爸在找你。」

更令他們毛骨悚然的是,他們發現該裝置的攝影鏡頭竟然還會跟著他們移動,那鬼魂般的聲音接著說:「看看是誰來了。」

這只是眾多家庭物聯網(IoT ,Internet of Thing)裝置遭駭的恐怖故事之一。

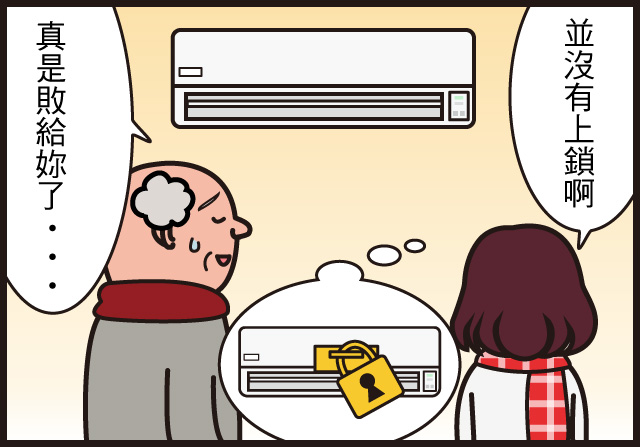

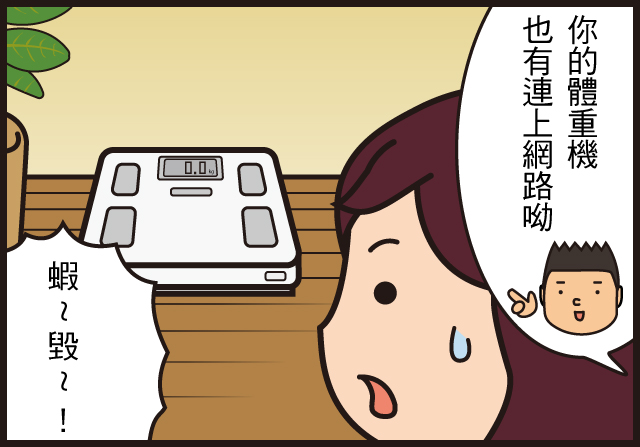

家庭物聯網裝置的設計都是以功能為優先考慮,其次才想到安全

人們應該要能安心地使用智慧型裝置,但今日的現況並非如此。今日家庭物聯網裝置的設計都是以功能為優先考慮,其次才想到安全。因此,當這些酷炫裝置上市時,經常暗藏一些消費者在購買當下考慮不到的安全風險。這不禁讓人懷疑,消費者是否真有辦法在興沖沖地將這些裝置帶回家之前,仔細想清楚它們的好處與風險。

駭客將知道屋主是否在家,或者他們監視的對象是否正在前往某處。當然,這些是較極端的情況,但卻一點也不誇張。

嬰兒監視器直播隱私

首先是隱私的問題。許多物聯網裝置都具備錄影和錄音的功能,或者會將影音資料傳送至雲端處理。萬一駭客有辦法攔截這些內容,那就能看到並聽到屋內的狀況。再回頭看看前述嬰兒監視器的案例,由於駭客找到了裝置的軟體漏洞,因此就能將這些原本讓家長隨時關心兒童狀況的裝置變成現成的監視器材。

語音助理蒙上監聽陰影

某些物聯網裝置 (如自動化語音助理) 會隨時等候使用者下達語音指令,然後將語音內容傳送至雲端處理,並在幾秒之內做出回應。過去已發生許多關於這類裝置傳送過多語音資料的爭議。 繼續閱讀