企業電子郵件流量預計會在2016年底達到1430億封

在最近幾年間,因為企業有網頁應用程式、社群媒體和消費化應用的出現,提升了商務溝通的能力。但電子郵件仍然是主要用來交換重要商業資訊的媒介。企業的電子郵件流量佔了今日全球流量的大部分。根據一項研究顯示,企業電子郵件流量預計會在2016年底達到1430億封。註1

有73%的企業表示他們透過公司電子郵件來傳送高度機密的資料

商務溝通透過電子郵件既快速又簡單,在大多數情況下只要有網路就可以了。它可以放入足夠長度的內容,也可以用正式的格式來做資料交換。電子郵件也被認同是法律文件。

電子郵件被認為是關鍵的資訊服務。註2 員工會認為這在工作流程中是必要的,所以零電子郵件的政策難以被落實。註3 研究顯示,有73%的企業表示他們透過公司電子郵件來傳送高度機密的資料。註4 有些關鍵文件包括客戶資料、產品設計,企業策略和銷售報價等等。

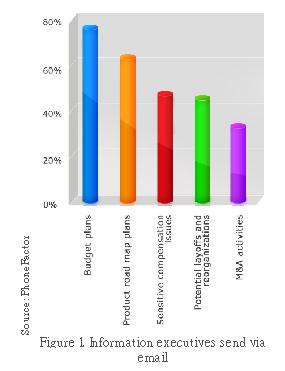

經由電子郵件寄送的重要資訊類別:

- 敏感的賠償問題 47%

- 併購活動 33%

- 可能的資遣和組織重組 45%

- 產品規劃藍圖 63%

- 預算計畫 76%

來源:PhoneFactor

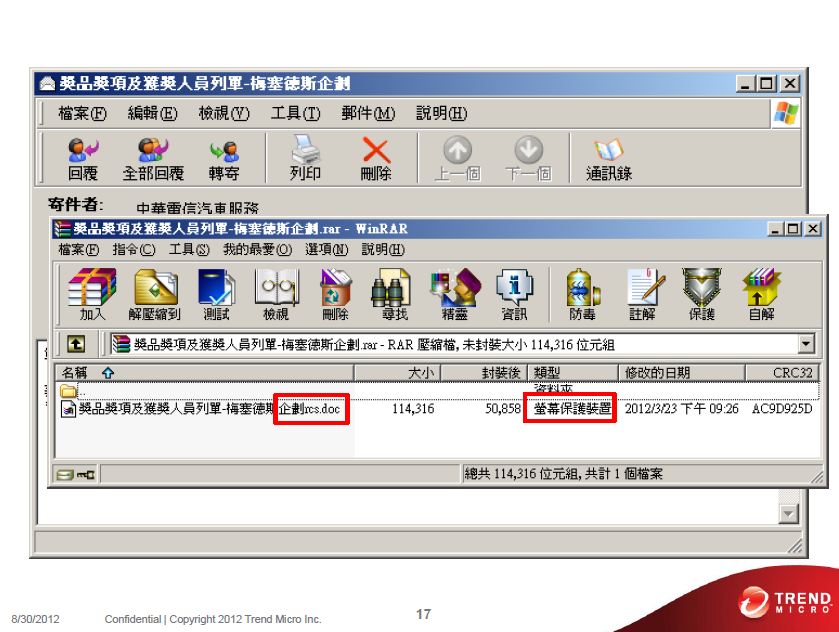

電子郵件附加檔案

商務人士經常會在電子郵件內附加檔案,已經成為正常商務通訊的一部分。

- 微軟Word檔案:Windows 已經被企業廣泛的採用。因此,唯一和作業系統完全相容的微軟Office套件也非常的普及。註5

- PDF檔案:組織會使用PDF檔案,因為它支援多個平台,可以很容易地散布、歸檔和儲存。根據研究顯示,有90%的企業將掃描文件儲存成PDF檔案。而89%的受訪者表示,他們正在把微軟Word檔案轉成PDF檔案。註6

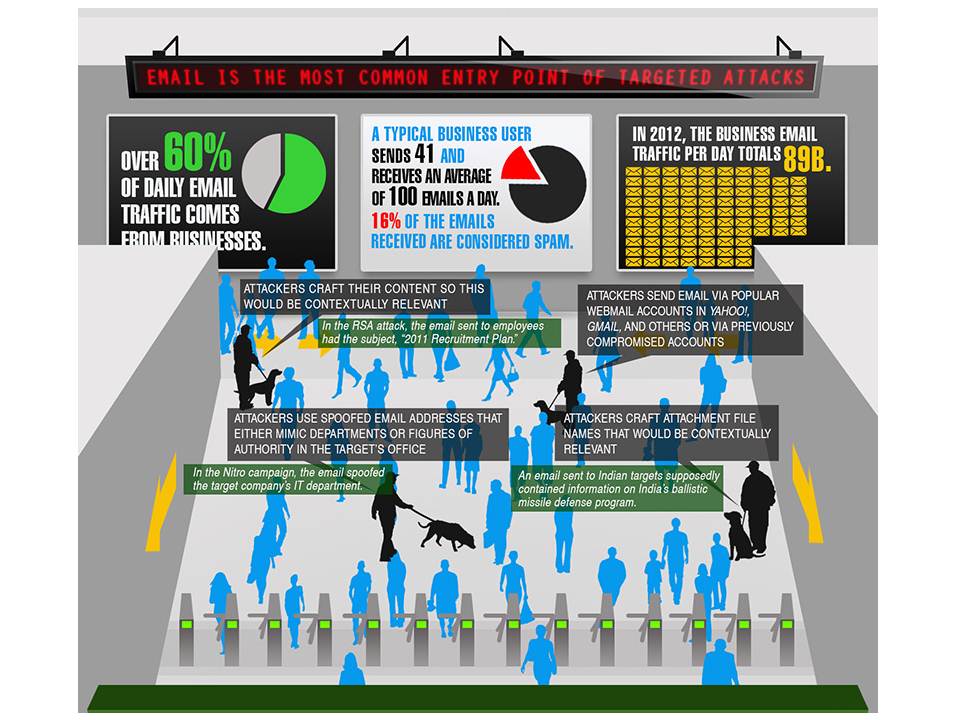

毫無疑問的,攻擊者已經了解到利用電子郵件在目標攻擊活動裡散播攻擊工具是非常有效的作法。

目標攻擊進入點

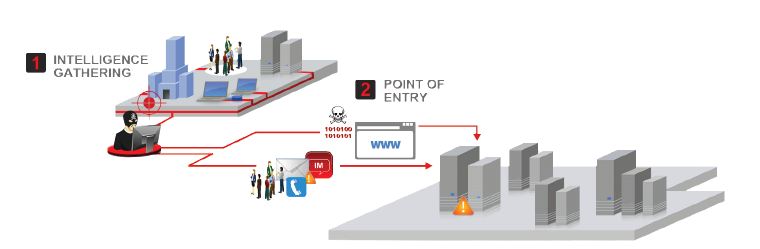

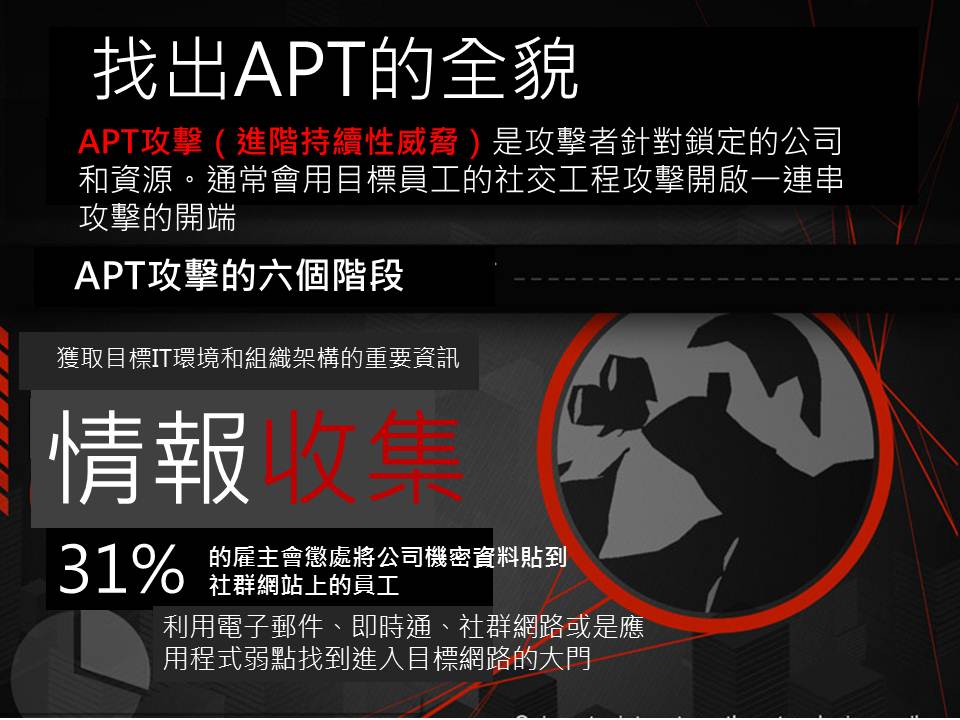

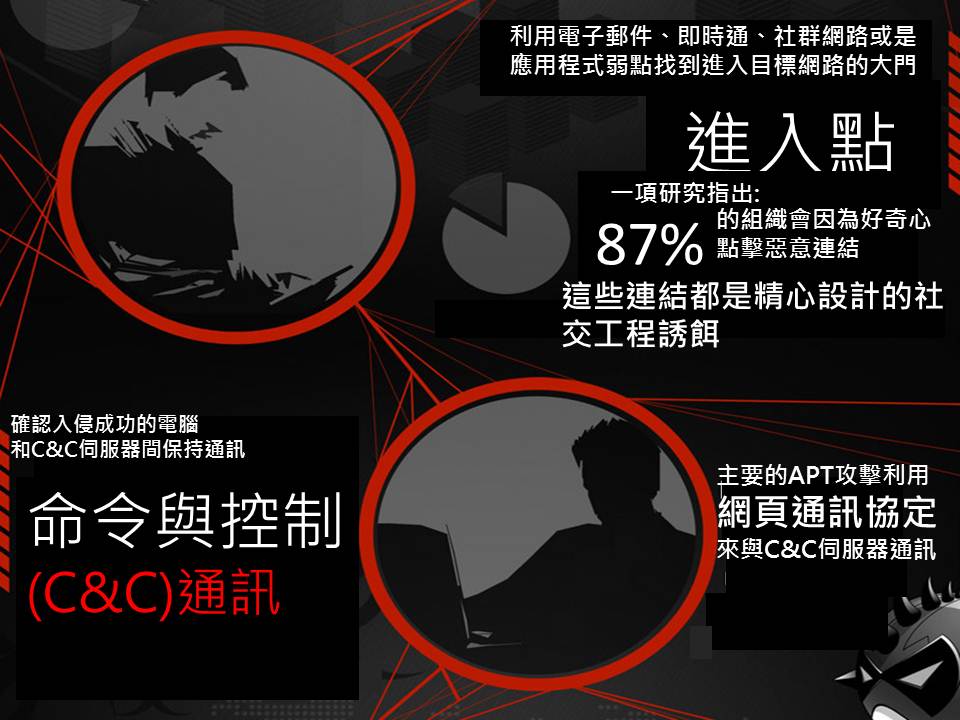

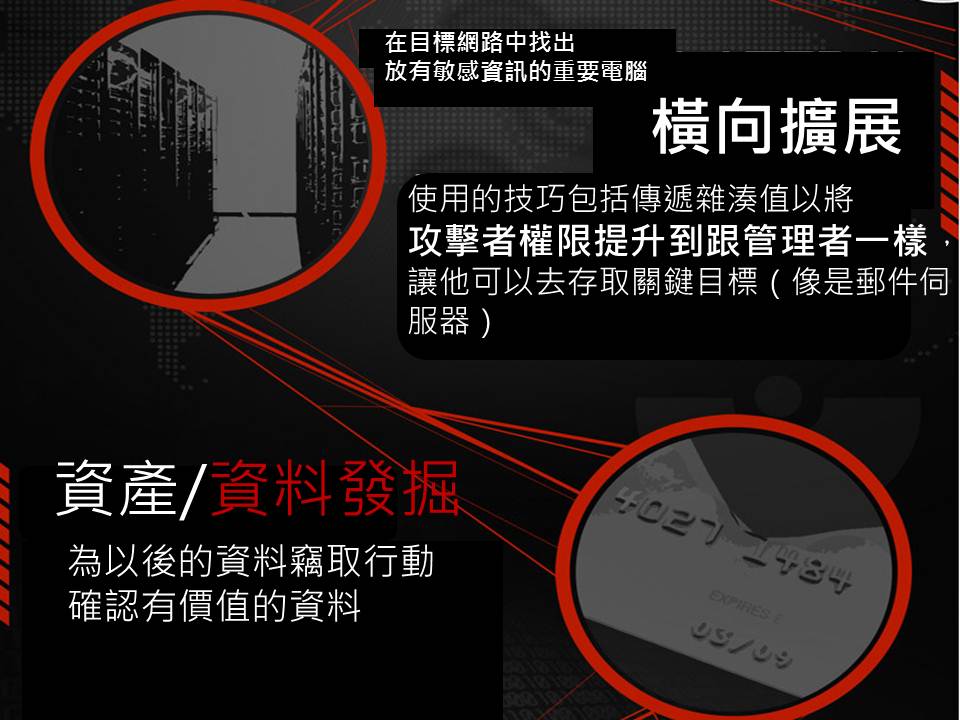

目標攻擊或APT進階持續性威脅 (Advanced Persistent Threat, APT)是指一種威脅類型,可以長時間潛伏在網路或系統內來達到它們的目的(通常是竊取資料)而不被偵測到。

目標攻擊的幕後黑手會先利用開放的資料來源做研究,做出有效的社交工程陷阱( Social Engineering)誘餌。既然電子郵件是最常被使用的商務溝通模式,惡意威脅份子通常會經由這媒介來帶入漏洞攻擊。這些漏洞攻擊之後會下載更多的惡意軟體。

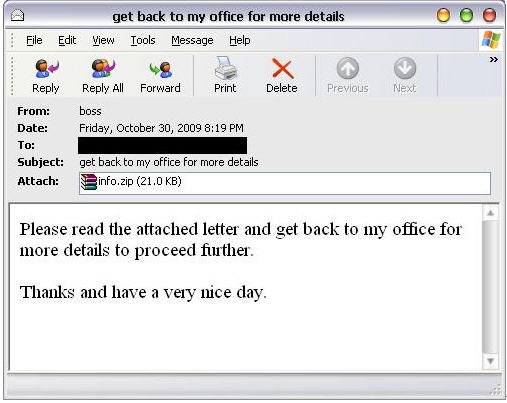

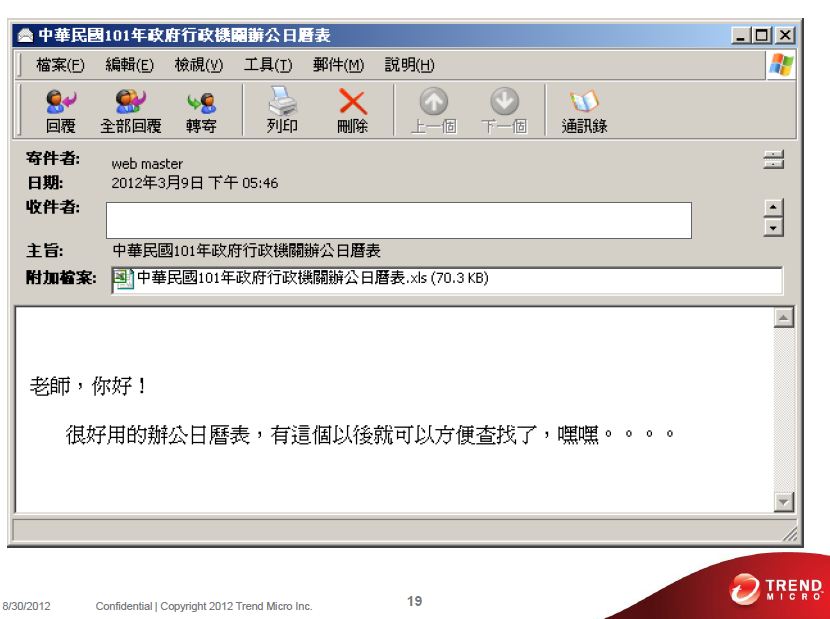

以下影片(10:22)有看似熟人寄發信件,點擊後卻引發攻擊的多則實際案例

標題包含:”看了這個文章多活 10 年”,”新年度行政機關行事曆”