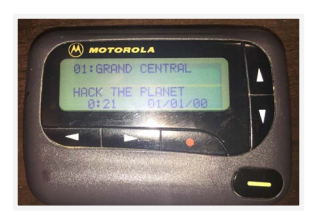

「外洩嗶聲」是趨勢科技的系列研究,用意在凸顯呼叫器/傳呼機技術(台灣一般稱為B.B.Call或Call機)的弱點及它如何讓受影響公司的重要活動面臨危險。這個研究檢視了仍在日常運作中使用呼叫器/傳呼機的不同產業。系列文章從醫療單位使用的呼叫器/傳呼機開始 – 外洩嗶聲:醫療產業內的未加密傳呼機訊息,不過醫院並非最後一個還在用呼叫器/傳呼機的產業。

我們對美國和加拿大等國家未加密傳呼訊息的分析顯示,關鍵基礎設施如核電廠、變電所、發電廠、化工廠、國防承包商,及其他工業環境如半導體廠、製造廠及暖通空調(HVAC)公司等至今都仍在使用傳呼機。

不幸的是,趨勢科技發現傳呼機所使用的通訊並不安全。由於傳呼訊息通常沒有加密,所以攻擊者甚至可以遠距離地看到傳呼訊息 – 攻擊者所需要的只是對軟體定義無線電(SDR)有些了解,以及一個價值20美元的工具。

這項研究檢視惡意分子能用外洩的傳呼訊息來獲取被動情報的方法。被動情報代表的是連網或連線組織無意間洩露的資訊。我們發現,大量企業通常認為機密的資訊令人不安地會透過未加密傳呼訊息輕易地取得。像是我們可以看到下列工廠/運作的相關訊息:

- 警報/事件通知(關於外洩、機械故障、偏差等)

- 診斷訊息(顯示感應器數值,設定等)

- 設施相關狀態更新(可用來識別所使用的工業控制系統 – ICS或監視控制和資料擷取 – SCADA設備)

- 電子郵件地址

- 主管姓名

- 電話號碼

- 專案代碼

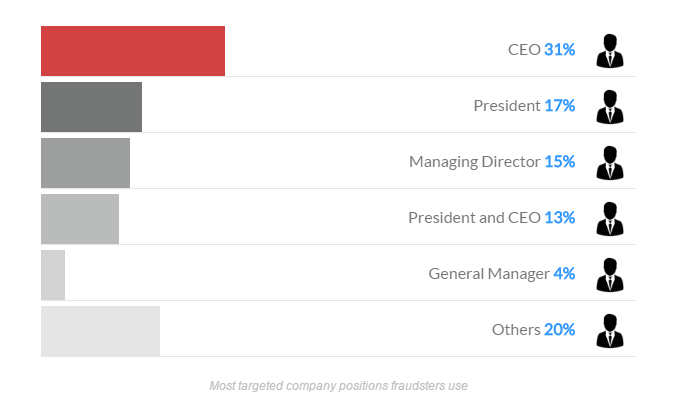

任何具有動機的攻擊者都可以利用這些資料來進行有效的社交工程攻擊。因此,每個組織都有被進行針對式攻擊的危險,可能後果包括了產業間諜、失去客戶忠誠度和信任,以及更極端的情況如破壞公共設施造成傷亡的恐怖攻擊。

這份研究包含數個案例研究,說明我們在傳呼訊息所看到的資訊,第三方可以如何加以使用及對仍使用傳呼機之組織的建議。到這裡觀看關於傳呼機的全部報告 – 查看外洩嗶聲:業界環境內未加密的傳呼機訊息。

功能上有諸多雷同之處,但卻增加了一些妨礙分析的功能。在 10 月 19 日的攻擊當中,其網址已修改得很像正常的網站廣告網址。這第二個版本被稱為「GreenFlash Sundown」。兩個版本都只出現在一個稱為「 ShadowGate/WordsJS」的攻擊行動當中。

功能上有諸多雷同之處,但卻增加了一些妨礙分析的功能。在 10 月 19 日的攻擊當中,其網址已修改得很像正常的網站廣告網址。這第二個版本被稱為「GreenFlash Sundown」。兩個版本都只出現在一個稱為「 ShadowGate/WordsJS」的攻擊行動當中。