智慧型手機也存在著與電腦一樣被勒索病毒 Ransomware綁架的風險

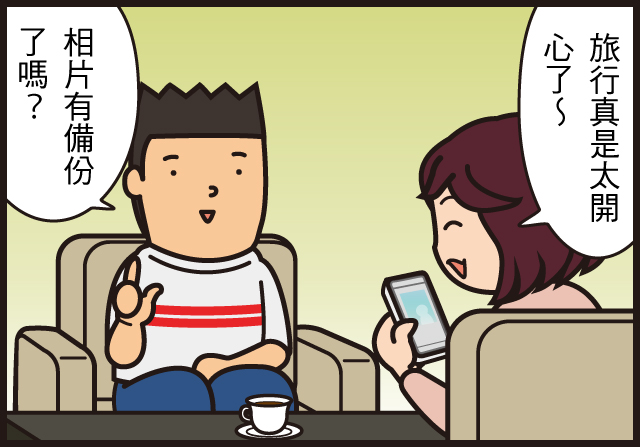

用智慧型手機拍下來的照片,你有確實備份了嗎?智慧型手機也存在著與電腦一樣被勒索病毒 Ransomware (勒索軟體/綁架病毒)威脅的風險。一旦感染上這樣的病毒,你將有可能無法開啟保存在手機裡的照片及影片。

趨勢科技曾經做過一個【勒索病毒搞什麼鬼?趣味調查】,多數人對勒索病毒的心態是選擇「等碰到了再說,現在沒想那麼多」。

以下是一般人對勒索病毒的心態排行:

看來多數人是抱著碰運氣的僥倖心態,不過小編要提醒大家:沒有亂點網頁或連結,並不保證有免疫力,因為瀏覽合法的官方網站也會中毒!?一次看懂勒索病毒四個地雷,還有開啟 WORD 附件也會中招!當然備份是一定要有的好習慣,請記得遵守 3-2-1 原則。

別讓你的血汗錢,成詐騙集團年終獎金

也許正因為這種心態,使得勒索病毒威脅一再得逞。利字當頭一切向錢看,也使得勒索病毒的攻擊更加針對性,比如迫使醫院改用紙本作業,甚至病人不得不轉院;加密勒索病毒還看準警察局缺少IT專業人士,一再挑戰執法單位,迫使美國小鎮警察局支付贖金;最不可思議的是,台灣還發生了一例攻擊城隍廟內部文書處理系統的案例。

美國聯邦調查局 (FBI) 在九月曾經發出一份資安通告,呼籲受害者出面報案,好讓他們能夠「更全面掌握當前的威脅情勢以及使用者的受害情況。」這份通告指出,光是單一勒索病毒變種每天就可感染高達 100,000 台電腦。再對照另一項資訊:趨勢科技光在今年上半年就發現了 79 個新的勒索病毒家族,這數字較 2015 年一整年的數量成長了 179%。

根據趨勢科技接獲的案例回報顯示,今年第一季感染勒索病毒 Ransomware的受害企業當中,近三成是重複感染,未經修補伺服器的安全漏洞形成防護空窗。有 IT 專業人員的企業都如此了,那麼個人用戶更得確實做好防護,許多經驗顯示乖乖付費,從此被當肥羊 ,別讓你的血汗錢,成詐騙集團加菜金!

99% 的勒索病毒都是透過電子郵件或網站連結進行散播攻擊

根據趨勢科技 Trend Labs 報告發現:99% 的勒索病毒都是透過電子郵件或網站連結進行散播攻擊。每天有100 次掉進駭客陷阱的風險!臺北市某公司會計人員收到一封標題為「免費抽iphone 」的電子郵件,一打開”中獎名單”附檔,電腦中的檔案立刻被勒索病毒攻擊!「你的檔案已被加密,支付 600 美金索取解鎖金鑰, 96 小時後贖金加倍,倒數計時開始 !!」

今年五月美國電子商務巨擘 Amazon 的使用者陸續接到通知,請他們小心提防大規模網路釣魚(Phishing)詐騙。估計有 3,000 萬封,甚至另有估計一億封假冒該網站名義所發出Amazon.com 訂單出貨通知的垃圾郵件,寄件人地址為「auto-shipping@amazon.com」,主旨為「Your Amazon.com Order Has Dispatched (#code)」(您的 Amazon.com 訂單已出貨 (#編號))。

該郵件內文為空白,僅附上一個 Microsoft Word 文件,這個 Word 文件的內容也是空的,但卻含有一些原本用來將常用操作自動化的巨集程式碼。許多受害者收到這個惡意檔案的使用者當看到畫面上要求啟用巨集以閱讀文件內容時,通常會不自覺地照做,因此就會從某個網站下載Locky 勒索病毒到電腦。

避開 5 個 NG網路習慣,遠離網路釣魚以假亂真

以下一些案例,教大家如何避開幾個 NG網路習慣,讓這些外表難以辨的網路詐騙份子,尤其是網路釣魚,離你愈遠愈好。

![]() NG行為1:打字太快,不小心按到其他的鍵

NG行為1:打字太快,不小心按到其他的鍵

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

趨勢科技獲 Forrester 評選為領導者 在「現役方案」項目奪得最高成績 台灣產經新聞網

7億安卓手機被監控 簡訊資料傳回中國 台灣蘋果日報

LINE冒名詐騙頻傳 縣警局長也被盜 詐騙集團假金浩明帳號到處借錢 聯合報

韓國網路振興院已揭露安全漏洞統計:Google最多、微軟較嚴重 iThome

Linux磁碟加密工具Cryptsetup爆重大漏洞,駭客可取得系統根權限 iThome

祖克柏又被駭,這次是他的 Pinterest 帳號 科技新報網

防駭客入侵 密碼別再「1234」 今日新聞網

6大勒索病毒出列 3-2-1備份原則迎戰 中央通訊社商情網

《社會傳真》手機被駭的慘痛經歷 世界新聞網

物聯網資安時代 提升鑑識能力當務之急 電子時報

臉好疼!微軟史上最安全的Win10遭黑客18秒攻破 新浪網(臺灣) 繼續閱讀

隨著智慧型手機的功能日益完善,手機已成為我們生活不可或缺的一部分:早上起床第一個接觸的物件是它–為了按掉鬧鐘,晚上睡前也好好地將確認隔日的鬧鈴,他陪我們度過繁瑣的上班時光,也伴我們走過每一個假期。

針對近年來智慧型手機黏著度提升引發的資安疑慮,丹麥TV2電視台拍攝《手機不設防》紀錄片。影片紀錄一群丹麥大學生製作一個免費手電筒APP,APP權限設定與臉書APP相同–包含取得相簿中相片、麥克風收音、GPS定位等。完成後將此APP上架至Google Play商店並在街頭邀請路人下載試用。受試者往往在試用的過程中自然而然地同意每一個權限要求,於是數日後,製作單位透過手機APP收集到的GPS定位資訊,毫無預警地到受試者家裡突襲,也同時揭露這個手機APP背後的潛在危險性。 繼續閱讀