《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

▼ 歡迎加入趨勢科技社群網站▼

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

1》.請 加入趨勢科技LINE@好友 ,如原本已是好友,直接留言通關密語即可參加抽獎喔

2》進入趨勢科技LINE@留言通關密語 : 【______ (輸入選項代碼即可)】

自即日起至8/31 日止, 加入趨勢科技LINE@好友,回傳你最想要收到趨勢科技提供的 LINE 訊息選項(單選),就有機會抽中【皮扣集線器】共 10 名 !

訊息選項如下: 繼續閱讀

當微軟宣布Microsoft Edge將在Windows 10中取代Internet Explorer時,許多科技產業人員都相當地注意。畢竟無可否認地,Internet Explorer多年來已經成為眾所周知的漏洞目標。我們注意到光是2014一年,Internet Explorer就披露和修補了243個記憶體損毀漏洞。

但在它正式發表後幾個禮拜,Microsoft Edge似乎還是遇上一些問題,像是8月的「重大」安全性更新中就有一個用在新瀏覽器上。MS15-091是Microsoft Edge的累積安全性更新。根據公告,這更新解決了數個漏洞問題,其中最嚴重的可能「讓使用者在使用Microsoft Edge瀏覽特製網頁時允許遠端執行程式碼。」

本月的星期二更新包含一個Internet Explorer的累積安全性更新(MS15-079)。如同Microsoft Edge,這個修補程式解決可能允許遠端執行程式碼的漏洞。另外兩個「重大」更新也跟遠端程式碼執行有關:一個是Microsoft Office(MS15-081),另一個是Microsoft圖形元件(MS15-080)。除了這四個「重大」漏洞,還有10個「重要」更新,總數達到14個。

Adobe公司也發布了一個安全性更新(APSB15-19)來解決數個Adobe Flash Player漏洞問題。根據公告,更新「解決可能讓攻擊者取得受影響系統控制權的嚴重漏洞。」

強烈建議使用者用微軟和Adobe最新的修補程式來更新軟體和系統。更多關於這些安全性公告的資訊請參考我們的威脅百科網頁。

趨勢科技的解決方案

趨勢科技的 Deep Security和弱點防護可以用下列DPI規則來保護使用者系統免於利用這些漏洞的威脅攻擊:

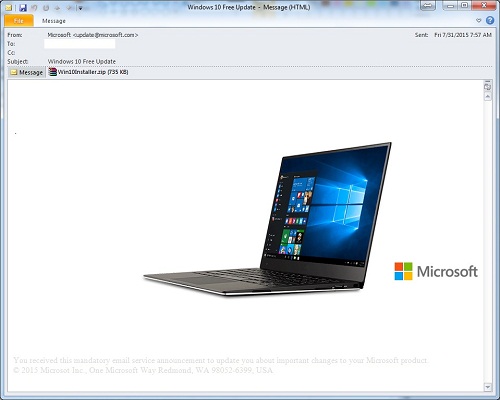

隨著眾所矚目的 Windows 10 (WIN10)正式上市,這股熱潮已經引來網路犯罪集團的覬覦。最近,趨勢科技的工程師已經發現多起相關垃圾郵件(SPAM)攻擊,其中一個就是假冒Microsoft新版作業系統免費更新的通知郵件。如同其他社交工程(social engineering )郵件一樣,該郵件暗藏了危險的附件檔案,一個勒索軟體 Ransomware的壓縮檔,更確切一點就是CTB-Locker加密勒索軟體,也就是TROJ_CRYPCTB.RUI 變種。