英國典當公司Cash Converters發出警告電子郵件給客戶,坦承自己成為資料外洩的受害者,可能洩漏了包括客戶名稱、密碼、寄送地址、財務資料和其他個人詳細資訊的敏感資料。不過信用資料已經被證實沒有受到影響。

入侵已經退役的Cash Converters網站來竊取客戶資料

這家連鎖當鋪讓人們能夠拿珠寶和電子產品等物品換錢。該公司表示這起事件源於攻擊者入侵已經退役的Cash Converters網站來竊取客戶資料。這個在今年九月被新網站取代的舊網站可以讓使用者線上購買公司的產品。竊賊寄送了勒索郵件給Cash Converters,警告他們如不支付贖金就會公布資料。

Cash Converts公告他們現在正與英國執法單位合作來解決此資料外洩問題。還提到他們現在的新網站更加安全,同時在開發過程中也進行了安全漏洞測試。作為預防措施,該公司還強制替所有英國客戶進行密碼重置。此外,也通知使用者在發現任何可疑事項時要回報給Cash Converters或英國反詐騙組織Action Fraud。

徹底測試網站是否存在漏洞或安全缺陷,包含較舊的網站

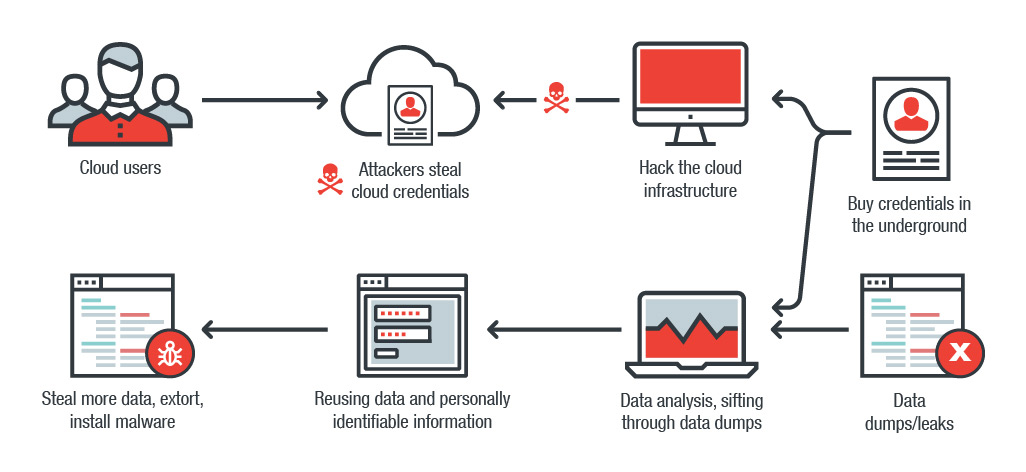

雖然資料外洩攻擊和潛在資料暴露風險(特別是經由漏洞攻擊)最近變得越來越普遍,很大部分的原因是能夠用來獲利,組織還是可以利用經過驗證的方法來保護客戶資料。這包括了徹底測試網站是否存在任何可被犯罪分子利用的漏洞或安全缺陷。對於較舊的網站來說更是如此,因為其所使用的舊技術可能較不安全,或是在開發時就缺乏安全性考量。企業還必須制定緊急應變措施來以防萬一。這包括任命一位聯絡人,制定披露策略以及資料外洩事件發生時對內對外如何應對的動員計劃。

如何保護資料免於可能的攻擊?

更新及修補線上儲存資料的公司資產所有的相關軟體

最有效保護客戶資料的方法或許是更新及修補線上儲存資料的公司資產所有的相關軟體 – 無論是作業系統、網站開發工具還是網頁伺服器,更新有助於防止造成資料外洩事件的漏洞攻擊。

還依賴舊軟體和設置的組織可以考慮使用虛擬修補技術,它可以保護舊系統對抗漏洞攻擊。它具備入侵防禦技術,有助於防止漏洞攻擊。全面性的安全產品可以提供虛擬修補技術,就像是趨勢科技Deep Security,能夠為全球數百萬台的實體、虛擬和雲端伺服器提供安全防護。

@原文出處:Hackers Steal Information from UK-based Pawnbroker Cash Converters Website

許多Linux發行版都因為最近被披露的

許多Linux發行版都因為最近被披露的