對於大小通吃的 勒索病毒 Ransomware (勒索軟體/綁架病毒)來說,任何企業都不會太大、也不會太小。2016 年,勒索病毒在全球所造成的損失總計超過 10 億美元 。勒索病毒災情有多慘重,看看前一陣子才大爆發的WannaCry(想哭)勒索蠕蟲 和 Petya 就知道:數以千計的企業因而停擺。受害的 醫療機構不是停止門診、就是 關閉急診室。而汽車製造商也 停止生產 ,此外電力輸送也因而 中斷。

其實,勒索病毒 一直在不斷演進,因此 IT 系統管理員和資安人員必須隨時嚴加戒備,部署一套縱深防禦策略來守護珍貴的企業資產,一般使用者也需主動養成良好習慣以保護自己。

以下將介紹八個企業防範勒索病毒的最佳實務原則與良好習慣。

1. 「3-2-1 備份原則」:定期備份您的檔案

勒索病毒利用的是受害者害怕電腦被鎖住或個人重要資料救不回來,或者企業營運關鍵資料無法存取而導致企業停擺的恐懼心理。因此,只要妥善備份好您的資料,勒索病毒就不構成威脅。請謹守「3-2-1 備份原則」:三份備份、二種不同儲存媒體、一份放在異地保存。當您在備份資料時,務必確認備份資料完整無誤。因為,萬一備份資料有問題,當您真正需時將派不上用場。因此請定期測試您的備份作業是否正常運作,備份資料是否能夠正常讀取。盡可能簡化您的備份程序並且留下書面記錄,這樣當有需要時您的人員才能輕鬆找到。

2. 隨時保持軟體與作業系統更新

許多檔案加密勒索病毒都是利用軟體的漏洞來進入系統,例如 WannaCry 就是利用 EternalBlue 漏洞攻擊工具來入侵系統,讓它能像蠕蟲一樣在網路內四處流竄。

因此,只要定期更新和修補軟體與作業系統的漏洞,就能有效防範這類攻擊。至於零時差漏洞 以及廠商還來不及釋出更新的漏洞,則可考慮採用虛擬修補技術來防範。

3. 養成安全的系統元件與管理工具使用習慣

網路犯罪集團越來越常利用一些正常的系統管理工具來安裝與執行惡意程式。這樣的手法不僅方便、有效率,而且不易被發現。 繼續閱讀

九月初,

九月初,

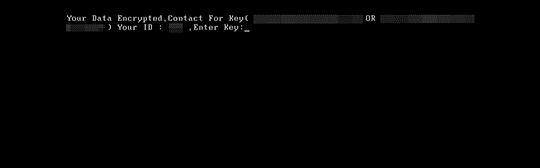

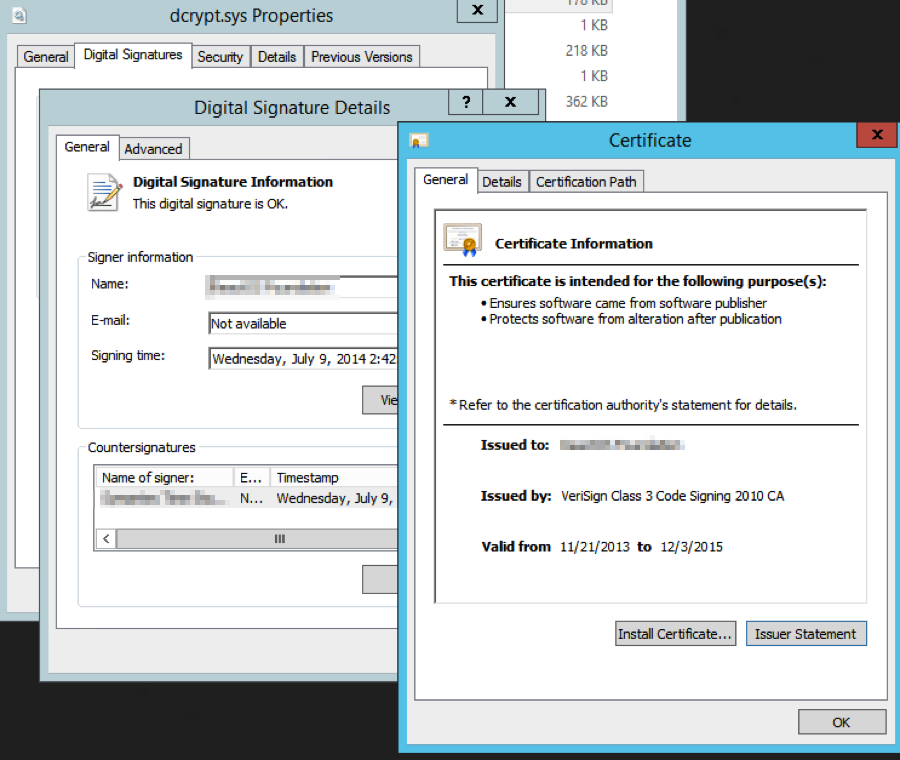

開放原始碼磁碟加密軟體DiskCryptor的憑證和簽章,它是被HDDCryptor利用的工具之一

開放原始碼磁碟加密軟體DiskCryptor的憑證和簽章,它是被HDDCryptor利用的工具之一