當網路攻擊事件發生時,好的事件回應計劃能夠讓企業重新恢復運作並且將損失降到最低。

對企業來說,想在瞬息萬變的市場裡保持競爭力竟必須追上最新的技術趨勢。但如果沒有同時發展安全基礎設施和回應能力,那這些新技術就可能成為帶來損失的網路威脅入口。

資料外洩(data breach)的代價

根據IBM和Ponemon所進行的一項研究,一次資料外洩事件平均會造成392萬美元的損失。這個金額會因發現及回應入侵外洩的速度而變動。

Verizon所發布的2020年資料外洩調查報告中發現,雖然在2019年大多數資料外洩事件都只持續了幾天或更短的時間,不過有四分之一的案件持續了幾個月或更長時間。控制事件狀況的平均時間也差不多,大多數資料外洩事件可以在幾天或更短時間內被控制住。

總體而言,從此報告中的數字跟往年比起來可以發現對資料外洩的發現及回應都有所改善。不過報告也指出這樣的改善可能是因為託管式安全服務商(MSSP)發現了更多的資料外洩事件。

組織應該要努力防止這些資料外洩事件發生;不過為此類事件做好準備並制定縮短資料外洩生命週期的計畫是應對威脅一種基本且現實的作法。

為威脅做好準備

知道企業將會面對什麼是準備及應對潛在網路攻擊的第一步。在過去,惡意威脅要簡單得多,大多是以其使用技術定義。不過現在企業需要更進階的網路和資料基礎設施,讓受攻擊面和威脅影響都在增加。 趨勢科技對2019年威脅態勢的回顧可以看出當前威脅的複雜性和持續性,因為網路犯罪分子採用著利用產業趨勢及熱門平台的策略。 |

勒索病毒開始更加專注在尋找高價值目標而不是在開發新病毒家族上,這一點可以從2019年新勒索病毒家族的減少得到證明。根據我們對勒索病毒相關威脅的偵測,2019年新勒索病毒家族的數量(95)不到2018年的一半(222)。

網路釣魚活動也在減少。不過Microsoft 365(特別是Outlook)相關的偵測數則是翻了一倍(從65,702到131,757)。這樣的趨勢反映出企業更加廣泛地使用Microsoft 365,也讓詐騙份子將它當作了目標。

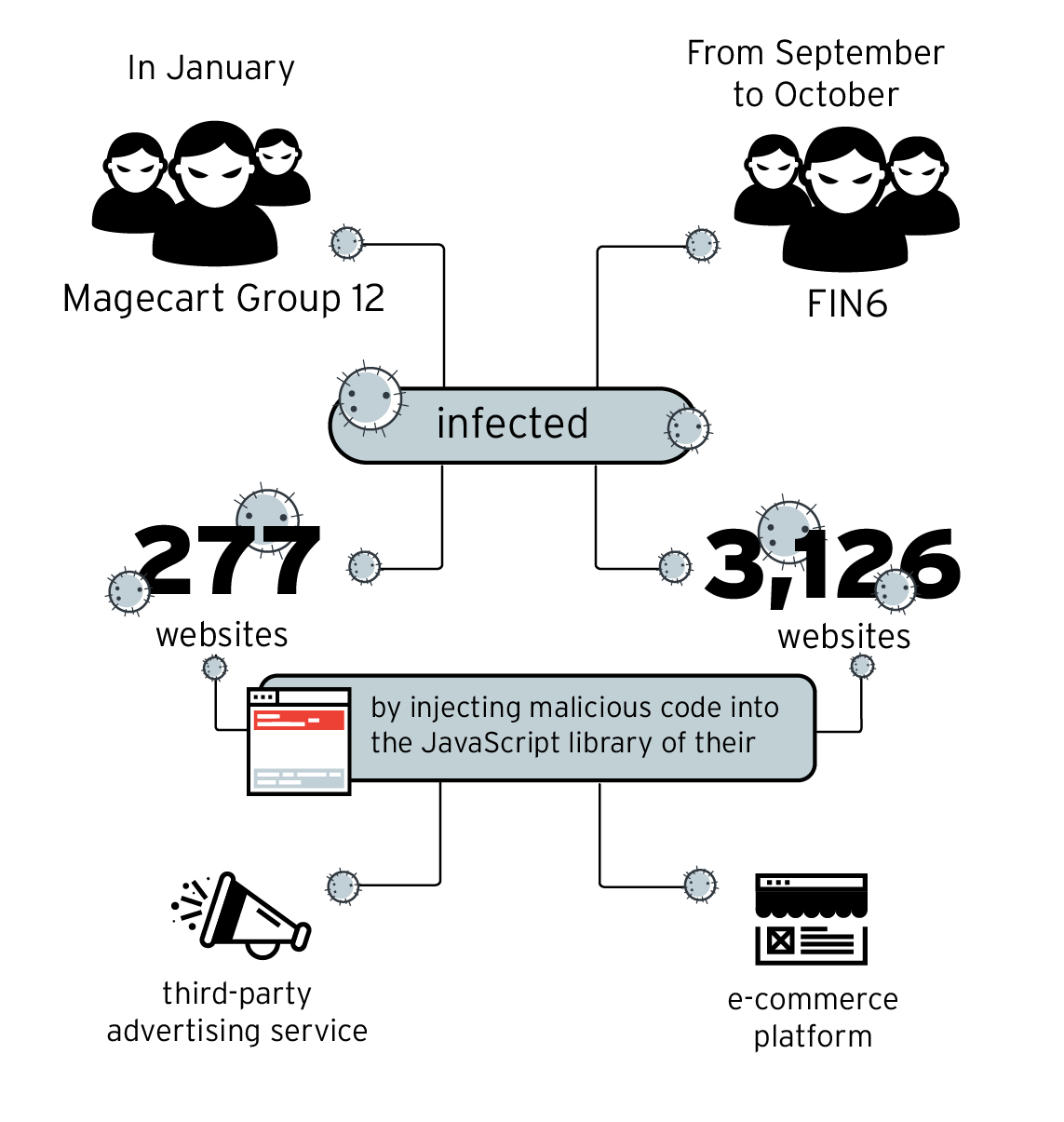

2019年為人熟知的還包括對電子商務網站的一連串攻擊,Magecart Group 12和FIN6感染了成千上萬網路商店來竊取客戶的信用卡資訊。

圖1:Magecart Group 12和FIN6在2019年對電子商務網站進行的入侵活動

圖1:Magecart Group 12和FIN6在2019年對電子商務網站進行的入侵活動

上述威脅凸顯出今日所用技術的安全間隙。也說明了產業、裝置或平台的趨勢和弱點如何影響了攻擊格局。

當企業運用新應用程式和軟體來改善運作流程和推動創新時,有許多基礎要先顧好。除了要熟悉當前的惡意威脅外,人們還必須對自家企業所用的各項技術有著深入的了解。

雖然多層次防護有助於偵測及防止網路攻擊攻破防禦,但負責維護企業基礎設施的人員也必須具備如何應對所偵測入侵及主動攻擊事件的知識。

[延伸閱讀:威脅偵測和端點安全防護所面臨不斷變化的挑戰以及該如何克服]

事件回應

| 事件回應 應對這些攻擊企業防禦的惡意威脅需要有效的事件回應策略。事件回應是企業用來管理和處理資料外洩或網路攻擊的流程或計劃。 |

事件回應的最終目標是在遭受攻擊後讓業務重新恢復運作。這便需要能夠識別和鑑定破壞防禦的威脅。事件發生也意味著企業預防措施的失敗,需要再加強。

事件回應有個特點是無需找出攻擊背後的攻擊者就可以完成。事件回應會”即時”或在攻擊進行中發生,目標是阻止這情況。不像電腦鑑識是在事後發生,因為威脅已經減弱,因此可以更加深入地研究。

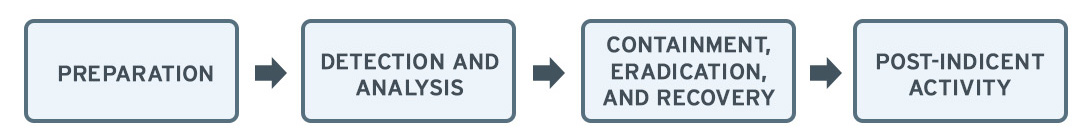

有兩種被廣泛接受為標準的事件回應框架:NIST(美國國家標準技術研究院)和SANS(美國系統網路安全研究機構)。這些框架彼此相似且涵蓋了廣泛的基礎,從準備應對攻擊到確保事件不再發生。

SANS

NIST

![]()

圖2:SANS和NIST事件回應步驟

圖2:SANS和NIST事件回應步驟

教戰手冊

這裡介紹的手冊衍生自這兩個框架,能夠幫助不熟悉事件回應的人了解整體目標和流程。這些步驟是在企業偵測到攻擊或入侵時運用。不過從這兩個框架也可以認識到,為入侵和威脅做好準備是跟事件回應同等重要的事情。

製備

準備工作包括制定面對攻擊時要遵循的策略和協議。這些協議也必須將資料外洩事件發生時所要通知的人員和實體規劃進來。

此步驟包括成立專門的回應小組,在攻擊事件中主導緩解工作,並且要訓練和分配不屬於該團隊的人員任務(如果事件涉及他們)。

偵測、識別和分析

這些步驟需要用對的威脅偵測和情報工具來監視端點、網路流量和其他資料來源。遵循這些步驟可以讓回應人員對情況做出完整的評估,成為進一步行動及誰該參與事件回應的基礎。

警告並通報關係人士

如前所述,準備程序包含確認事件發生時該通報或介入的人員。這包括了公司回應團隊、高階主管以及負責此類事件的政府或執法單位。根據資料外洩的嚴重程度,還必須依據資料保護法規的規定來通知客戶。

- 用每日作戰室形式向所有關係人士提供每小時的處理工作進度更新。

- 以更廣的角度檢視和處理事件。這不僅是IT問題,同時也是法律和合規性問題。

- 遵守資料保護法的資料外洩通知要求。

提示:

借助託管式偵測及回應(Managed Detection and Response,簡稱MDR) 來輔助你的員工,因為要處理來自多個來源的偵測相當耗時費力,會讓IT團隊負擔沉重,同時也很難找到所需要的網路安全專長。

進行根本原因分析

找出攻擊原因和攻擊達成條件的流程。

- 如果你的端點安全程式不具備端點偵測及回應(EDR)模組,請下載如趨勢科技Anti-Threat Toolkit(ATTK)這樣的工具來查明原因和狀況。

- 由於EDR無法提供完整資訊,可以考慮使用跨層偵測及回應(XDR)平台。網路入侵外洩偵測系統可以幫你找出被用作感染點但EDR無法發現的非託管端點。電子郵件遙測資料、EDR和網路偵測(這些都是XDR平台使用的工具)可以將把所有問題關聯在一起。

- 確認網路犯罪使用的威脅和策略類型。此流程包括文件紀錄和足跡辨識。紀錄偵察掃描、網路掃描、漏洞攻擊、駭客工具、惡意軟體和社交工程技術。

提示:

使用帶外(out-of-band)網路入侵外洩偵測系統來掃描所有網路流量(進/出和伺服器間)以識別出其他網路受入侵的指標。

評估影響

企業在計劃採取進一步補救策略前必須要先能夠評估受影響的區域。

提示:

確保你的端點安全程式配備了端點偵測及回應模組(EDR)或全面偵測及回應(XDR)。

安全性資訊和事件管理(SIEM)是可用於關聯日誌的工具,不過需要適當的人員使用和進行分類。

控制、清除和回復

接下來幾個步驟的目標是將事件或入侵破壞的影響降到最低。這包括了隔離威脅,從受影響系統清除及修復造成的損害。

隔離(Isolate)

應該用網路存取控制來將受影響系統從內網隔離出來。隔離並不代表要將系統關閉,因為進一步調查所需要從揮發性記憶體(volatile memory)進行鑑識取證。如果攻擊嚴重影響運作,則需要將內網和外部網路隔離開來。

根除(Eradicate)

此步驟要將威脅從系統中清除,並將進一步的分析轉移給資安專家或資安廠商。

- 清除威脅。

- 將惡意威脅提交給資安廠商來進行規則或特徵碼更新。

- 使用資安廠商所提供的特徵碼來清除之前未偵測到的威脅並對所有網路端點進行全面掃描。

補救(Remediate)

清除威脅後,開始補救流程來修復攻擊所留下的問題或干擾。

經驗學習或事件後處理

當事件及所有影響都經過處理後,審視讓事件發生的環境。從此步驟裡觀察到及學到的經驗教訓可用來加強企業的整體事件回應流程。此步驟會連接回到本手冊一開始的準備階段。

檢視安全防護最佳實作

趁此機會檢視安全防護最佳實作來防止類似的入侵破壞行為再度發生。

- 遵循資安廠商或專家提供的建議。如果他們指出安全工具沒有進行最佳化,則根據最佳實作來進行設定。

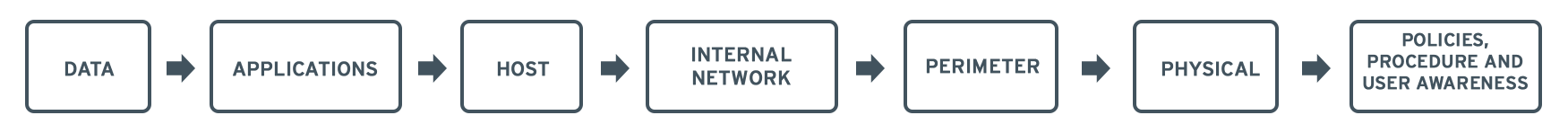

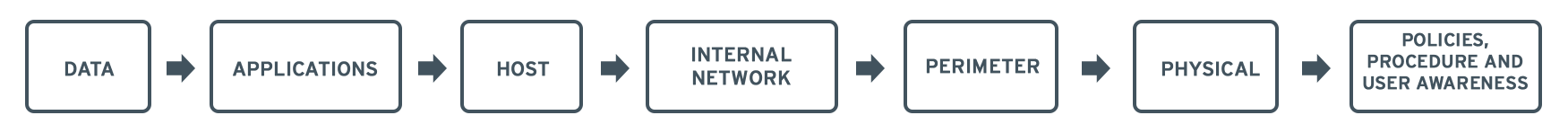

- 檢視縱深防禦並確保以下各層都得到充分保護:

![]()

圖3. 企業需要安全檢查的各層

圖3. 企業需要安全檢查的各層

- 檢視安全政策,如存取控制、遠端訪問、防火牆管理、網路連線、密碼政策、使用者帳號政策、資訊保護和資料分類、電子郵件安全以及可接受使用政策

- 檢視風險管理流程來減少風險並確認可接受的風險

- 與關係人士分享最終報告

提示:

現在就主動聯繫你的廠商,在事件發生前幫你進行規劃。

趨勢科技全面偵測及回應(XDR)

企業也可以從進階的趨勢科技解決方案得到幫助,能夠主動地保護IT環境來抵禦各種網路安全威脅侵害。趨勢科技XDR解決方案能有效保護連接的電子郵件、端點、伺服器、雲端工作負載和網路。趨勢科技XDR運用強大的人工智慧(AI)和專家安全分析來關聯資料,提供少量但具更高保真度的警報以達到早期威脅偵測。可以從單一控制台來提供對企業系統環境更廣的能見度,同時顯示更加集中且最佳化的警報集。這提供了IT安全團隊更好的環境來更快地識別威脅並更有效地了解和補救影響。

同時,趨勢科技託管式XDR由經驗豐富的託管式偵測及回應分析師來提供專家威脅監控、關聯和分析。託管式XDR是種靈活的24/7全天候服務,讓企業從單一來源獲得偵測、分析及回應。這三者是上面所討論教戰手冊和框架裡所必不可少的步驟。趨勢科技解決方案同時有增強的分析專業技術,透過AI最佳化且從全球威脅情報取得更豐富的資訊。託管式XDR服務讓企業能夠在不犧牲安全性及不增加IT團隊負擔的情況下依然可以運用雲端技術來進行擴展。

@原文出處:Cyberattacks from the Frontlines: Incident Response Playbook for Beginners