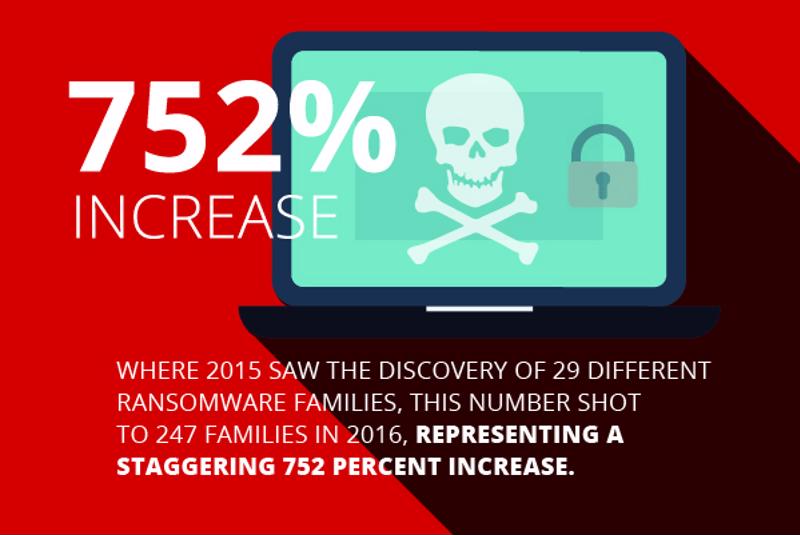

勒索病毒 Ransomware (勒索軟體/綁架病毒)之所以會如猖狂,心理因素占很大原因。電腦或手機上的重要檔案遭到加密,對受害者來說壓力相當大,尤其會擔心:萬一不付錢檔案就救不回來,該怎麼辦?

最新勒索病毒總整理

Slocker: 整合了中國知名社群網站 QQ 以及原本的螢幕鎖定與檔案加密功能

LeakerLocker 手機勒索病毒,不鎖檔案,威脅公布簡訊、照片、FB 訊息等 8 項個資

Cerber 再進化: 竊取比特幣等三種數位貨幣錢包

Demon: 勒索訊息長得和「WannaCry」的勒索訊息很像

Slocker的勒索訊息大大地寫著:錢來了!還自問自答地為被駭者解惑

SLocker 家族 基本上是最古老的手機勒索病毒之一,會鎖定裝置畫面並加密檔案,而且還會假冒執法機關的名義恐嚇受害者,讓受害者乖乖付錢。該病毒散布的管道大多經由 QQ 群和 BBS 系統之類的網路論壇散播。

受害者大多是從討論熱門手遊“王者榮耀”的QQ聊天群組感染這行動勒索病毒,這也是之前版本的傳染媒介。它會偽裝成遊戲作弊工具,使用名稱“錢來了”或“王者榮耀修改器”來作偽裝。這遊戲在中國非常受歡迎,有兩億的註冊使用者 。

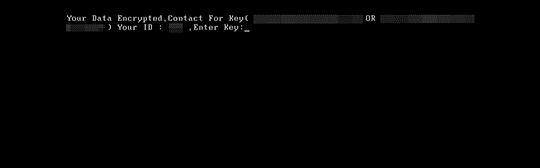

最新的變種其中文簡體字勒索訊息寫著:

發生了什麼?

你的文件被我加密了,解密的話帯好錢來聯繫我喔!

除了付款有其破解方法嗎?

幾乎是沒有的,除非找我付款解密

圖 :SLocker 的勒索訊息畫面。

此變種與其第一代變種有些差別,尤其是程式開發方式。最主要的差異在於歹徒這次採用了 Android 整合開發環境 AIDE 來撰寫,這樣可以讓其他想要從事網路勒索的駭客更容易開發屬於自己的 SLocker 變種。不過該病毒卻有些缺陷,而且檔案加密能力有點粗糙,例如,它會加密一些非必要的檔案,如:系統暫存檔案、快取檔案、系統紀錄檔案等等。

但儘管如此,它還是結合了檔案加密與螢幕鎖定雙重功能,所以對受害者來說還是具備雙重威脅。

《延伸閱讀》 假冒《王者榮耀》作弊程式,山寨版 WannaCry 病毒,盯上 Android 用戶

「LeakerLocker」最新手機勒索病毒,不鎖檔案,威脅公布簡訊、照片、FB 訊息等 8 項個資 最近出現了一個名為「LeakerLocker」的最新手機勒索病毒 (趨勢科技命名為 ANDROIDOS_LEAKERLOCKER.HRX),可說更令人聞之色變。因為它並非威脅要刪除或加密檔案,而是蒐集手機上的個人資訊 ,然後威脅將這些資訊發送給受害者通訊錄中的每一個人。

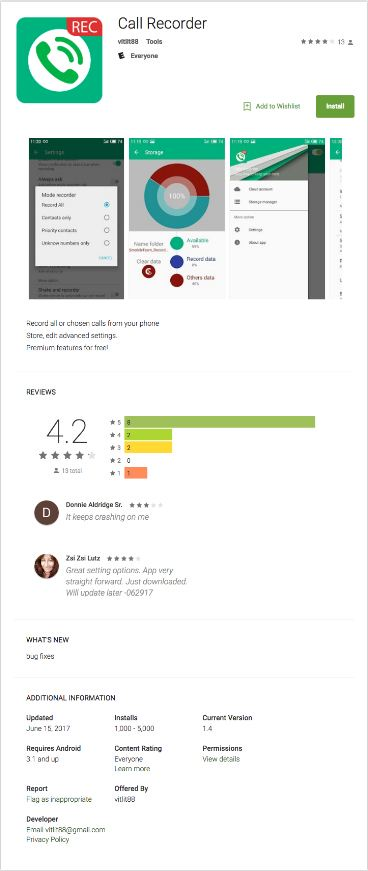

LeakerLocker 主要是經由 Google Play 商店感染 Android 手機。趨勢科技已在 Google Play 商店當中發現三個感染該病毒的應用程式:「Wallpapers Blur HD」(散景桌布程式)、「Booster & Cleaner Pro」(系統優化清理程式) 以及「Call Recorder」(電話錄音程式),不過這些程式目前都已被 Google 下架。

圖 :Call Recorder 應用程式。

根據趨勢科技 對 Call Recorder 應用程式的分析顯示,LeakerLocker 一旦下載並安裝到裝置上,就會立即開始蒐集手機上的個人資訊。它蒐集的資訊包括:聯絡人、電話號碼及相片,同時會威脅受害者若不付錢,就要將這些資料公開,我們從另一個含有該病毒的應用程式勒索畫面就可看到這些訊息: 繼續閱讀

勒索病毒 Ransomware

勒索病毒 Ransomware