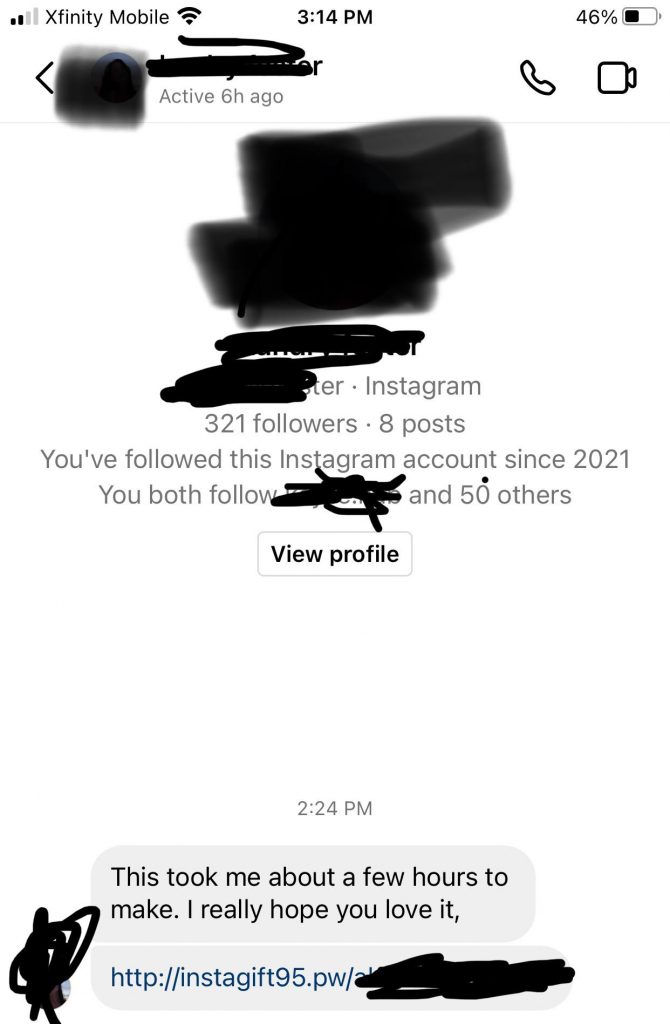

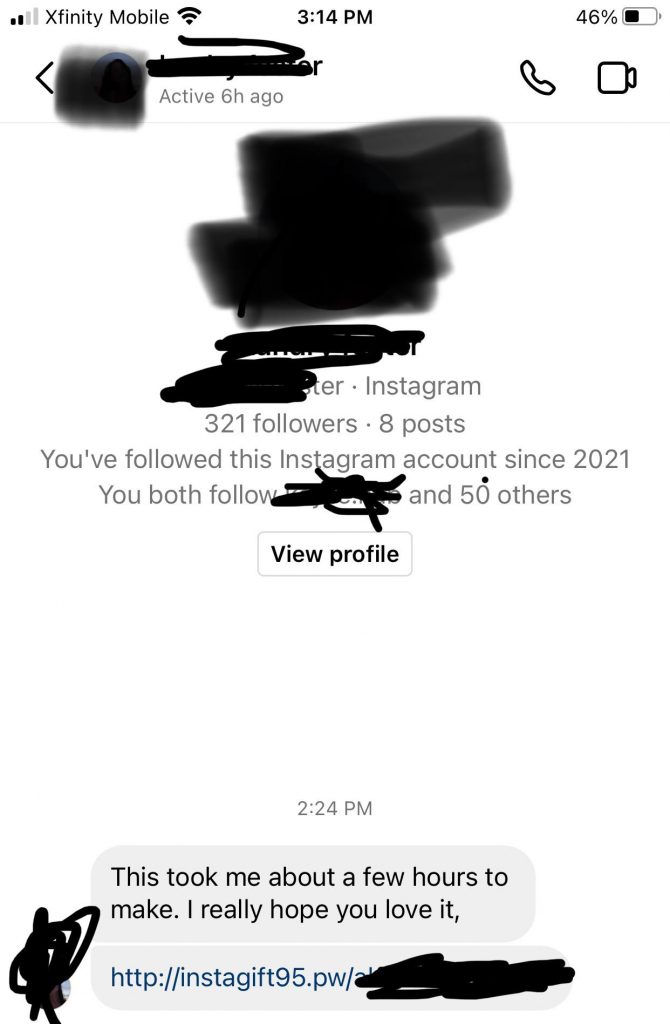

你最近有沒有在Instagram上收到任何提及 giftmart 或 buzz 的帶有連結可疑訊息?不要點開任何連結!即便這些訊息看似來自你認識的人。這是個詐騙活動!

點開連結收禮物?當心 IG 帳密被盜!

詐騙者在入侵你的 Instagram 好友帳號後就能夠向你發送看似來自你好友的惡意 Instagram 訊息。這些訊息都會提到禮物或贈品,並且包含一個連結:

資料來源:Reddit

繼續閱讀

你最近有沒有在Instagram上收到任何提及 giftmart 或 buzz 的帶有連結可疑訊息?不要點開任何連結!即便這些訊息看似來自你認識的人。這是個詐騙活動!

詐騙者在入侵你的 Instagram 好友帳號後就能夠向你發送看似來自你好友的惡意 Instagram 訊息。這些訊息都會提到禮物或贈品,並且包含一個連結:

資料來源:Reddit

繼續閱讀瀏覽器延伸功能是可以為瀏覽器加入更多功能的輕量應用程式。知名的瀏覽器延伸功能包括用來開啟PDF檔案的Adobe Reader和觀看多媒體內容的Flash Player。

但有時瀏覽器延伸功能無法正常運作。如果你最近看到惱人的Blocked Plug-in(延伸功能無法開啟)錯誤訊息並想知道該如何處理,那麼你來對地方了!

為了切斷普丁發動戰爭的經濟資源,美國總統拜登宣布禁止俄羅斯石油銷售到美國。然而此舉卻可能讓美國企業面臨來自東方的網路攻擊砲火。

3 月 8 日,美國總統拜登簽署了一項行政命令,禁止俄羅斯的石油、液態天然氣與煤炭銷售至美國。這項禁令獲得了兩黨共同支持,其目的是要切斷普丁對烏克蘭發動戰爭的經濟資源。然而,雖然這項禁令意味著美國升高對俄羅斯的制裁,但也可能使得美國企業更直接地面臨來自東方的網路攻擊砲火。本週二,美國情報圈領導人也在首都舉行的年度聚會 上表達了同樣的關切。美國國家情報總監 (Director of National Intelligence) 艾薇兒·海恩斯 (Avril Haines) 表示:「儘管如此,我們的分析師評估普丁不太可能因為這樣的挫敗而善罷甘休,反而可能變本加厲,基本上應該會雙倍加碼。」

繼續閱讀本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

抵制俄羅斯再+1 微軟:在俄羅斯停售所有產品和服務! ETtoday新聞雲

烏克蘭網站受攻擊次數爆增10倍,大學網站也成目標 iThome

烏克蘭軍事領袖郵件帳號被駭後,對盟國發動精準釣魚攻擊 iThome

【資安日報】2022年3月3日,網釣攻擊鎖定幫助烏克蘭難民的國家、逾30所烏克蘭大學網站遭駭 iThome

假藉烏克蘭駐日大使館名義募款 館方籲勿受騙 中央通訊社

不費一兵一卒癱瘓一個國家,假訊息顛覆俄烏戰等現代戰爭 遠見雜誌網

俄烏戰爭假消息太氾濫,Twitter揭露打假對策和實驗做法最新成效 iThome

戰火不止 全球ICT市場剉咧等 工商時報電子報

卡巴斯基被指向俄羅斯提供用戶數據,創始人尤金·卡巴斯基回應中立立場質疑 T客邦

FBI警告:勒索軟體RagnarLocker已入侵美國52個關鍵基礎設施組織 iThome

內建勒索信的 DDoS 攻擊,以每秒多達 250 萬個請求的洪流襲捲歐美上市公司 科技新報網

Conti程式碼、解密金鑰遭人公開 iThome

駭客開始利用Nvidia程式碼簽章散布惡意程式 iThome

HIBP取得逾7.1萬名Nvidia員工資料 iThome

派網部份用戶資金遭駭!駭客盜走228萬鎂加密貨幣;官方暫停充提功能、提供全額補償 BLOCKTEMPO

三星遭駭客攻擊!近 190GB 機密數據、大客戶高通資訊恐外洩 科技新報網

手機掃實聯制小心!萬人下載的 QR 碼 App 驚爆是「木馬病毒」 自由時報電子報

延伸閱讀:七種冒牌 QR Code 詐騙手法,可能一秒騙走你的錢

NFT狂潮/看似光鮮亮麗 卻抹不掉詐騙、洗錢、炒作質疑 今日新聞

沒有牆的廠房資安 如何保平安? 聯合新聞網

繼續閱讀趨勢科技分析了 RURansom 這個專門攻擊俄羅斯的惡意程式變種。由於名字的關係,這個一開始被認為是勒索病毒 Ransomware (勒索軟體)的惡意程式,在分析之後發現其實是個資料清除程式。

俄羅斯與烏克蘭的地面衝突現在也延燒到了網路世界。兩國雙方目前都遭到了一波波的網路攻擊,一個新的資料清除程式最近也加入了攻擊俄羅斯的行列。

3 月 1 日,一則來自 MalwareHunterTeam 有關某個疑似勒索病毒變種的 Twitter 訊息引起了趨勢科技的注意,我們立即著手展開分析。我們還另外找到幾個此惡意程式的樣本,其開發者將它命名為「RURansom」。儘管名稱看起來像勒索病毒,但經過分析之後顯示這其實是個資料清除程式,並非勒索病毒,因為它會所加密的檔案不可能回復。

繼續閱讀