根據趨勢科技的觀察,Covid-19 肺炎疫情已使得人們更加仰賴網路,越來越多機構開辦了線上服務,一些實體商店也紛紛關閉並改成線上營業。隨著線上交易漸漸成為消費的常態,各種資安威脅也隨之而來。

當使用者逐漸習慣網路生活的結果,就是使用者對網路平台的警戒心開始鬆懈,尤其是那些第一次如此仰賴網路來生活的高齡族群。

趁著疫情趁火打劫的惡意攻擊,包含專門竊取個人資訊 (如瀏覽器、電子郵件與 FTP 用戶端等應用程式所儲存的登入憑證),還有拉醫生背書的Fareit 電子郵件攻擊; 入侵430萬筆帳號的 Emotet 殭屍網路也參與其中;還有資訊竊盜木馬程式,例如 Lokibot、Agent Tesla 和 Formbook。

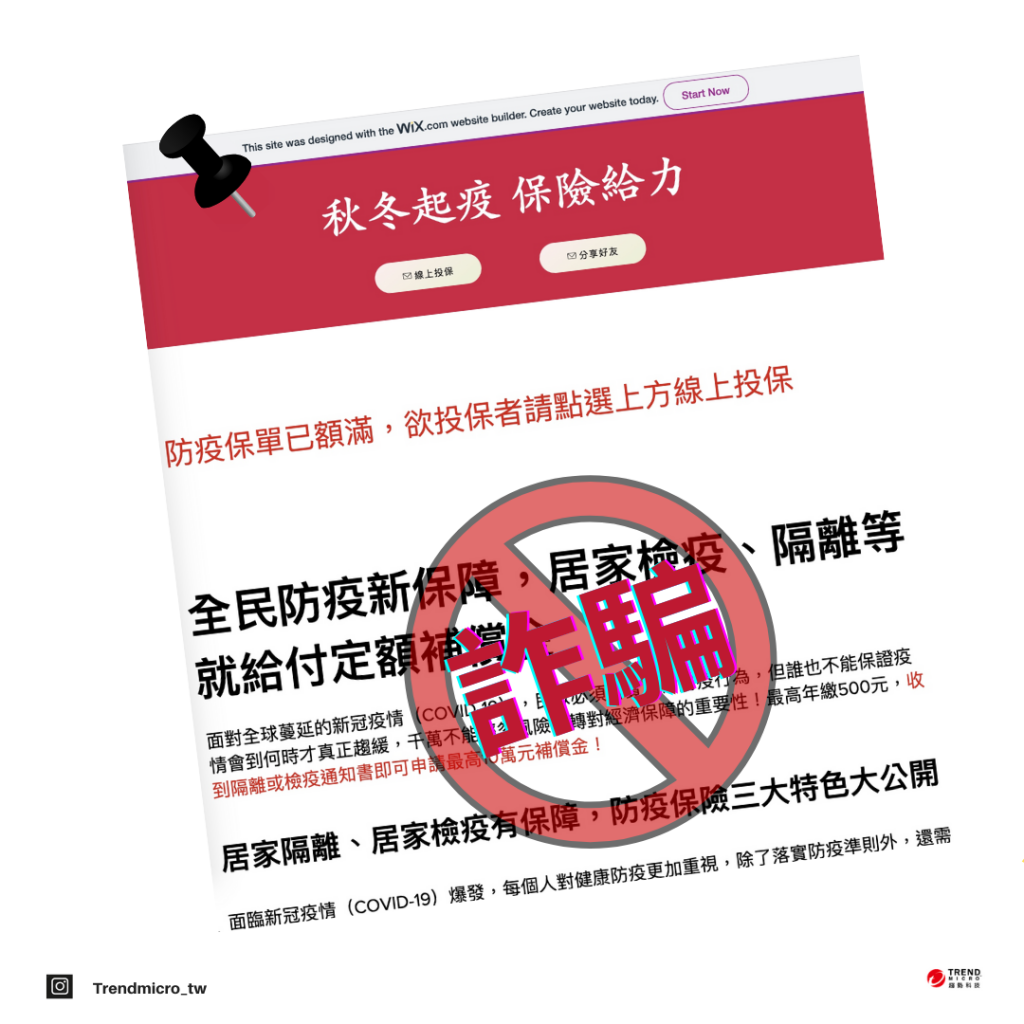

它們有的利用假的 Covid-19 肺炎疫情問卷調查散播勒索病毒;有的假冒疫苗集團提供疫苗資訊,散播夾毒的 PDF 檔,或偽裝成 Microsoft Word 文件的執行檔;也有假冒政府衛生單位的網路釣魚攻擊,謊稱邀請使用者接種疫苗,實際上竊取個資。

不少假借 Covid-19 疫苗名義的詐騙四處橫行,其使用的藉口五花八門,包括:發放疫苗接種卡、銷售疫苗、疫苗接種預約等等。

今年,我們發現含有「vaccine」(疫苗) 這個關鍵字的惡意網域數量突然暴增。根據 DomainTools 的報告,從 2020 年 11 月起,含有「vaccine」字眼的新增網域突然大量增加。我們大概發現了 1,000 個惡意網域當中含有「vaccine」字樣。網路犯罪集團也利用 Covid-19 疫苗為誘餌來架設一些網站。

黑暗網路(Dark Web,簡稱暗網)的隱密性及匿名性讓它成為網路犯罪集團販賣非法疫苗的絕佳管道,根據 最近一份報告指出,某個地下網站宣稱他們不僅已開發出一款疫苗可供採購,而且還提供全球運送。

令人憂心的是近來有報導指出 Covid-19 疫苗詐騙正經由 Facebook 和 Telegram 散播。

繼續閱讀