全球物聯網產業進入加速整合期,趨勢科技攜手微軟物聯網平台成為重要合作夥伴,並於13日展開的「微軟物聯網國際博覽會」(Microsoft IoT Expo)中,首度對台灣市場公布全新資安防護軟體開發套件,趨勢科技針對物聯網特性設計出全範圍的防護策略,透過雲端、網路以及端點提供全方位的安全防護架構網,協助物聯網廠商快速創造出安全的連網裝置及服務,無須費心駭客攻擊所帶來的資安危機。

物聯網商機大,資安問題成隱憂!

物聯網已經成為近年全球科技產業發展重點領域,根據資策會預估註1,2020年全球物聯網商機將達現今網路產值的30倍,產業附加總值達1.9兆美元。然而,在企業對於物聯網發展具有高度期待的同時,根據IDC 2016年的調查註2,安全與隱私卻成為企業最重要的一項挑戰。

趨勢科技全球消費市場總技術架構師廖經賢表示,從資訊安全的觀點來看,現今的物聯網資安防護上是非常脆弱的,特別是在連網裝置端點上的安全防護更是被忽略的重點,這也讓有心人士更容易針對端點來做攻擊。以美國為例,根據趨勢科技美洲地區公共建設之網路安全報告,在受訪的企業、政府以及相關機構中,超過五成表示連網系統受攻擊的次數日趨增加,且近八成認為駭客的攻擊日趨精準且複雜,並且集中於重要的基礎設施。

進一步分析連網裝置受到攻擊的方式,約有七成曾受過網路釣魚(Phishing)、五成受過漏洞攻擊(Unpatched vulnerabilities)、四成則受過分散式阻斷服務攻擊 (DDoS),目前僅有一成的受訪者表示有充足的信心面對連網裝置的攻擊,可見物聯網的資安問題將成為一大隱憂。另外,勒索病毒 Ransomware攻擊對物聯網的威脅,是令人擔憂的新犯罪趨勢。

車聯網發展漸趨成熟,趨勢首度公布資安防護軟體開發套件

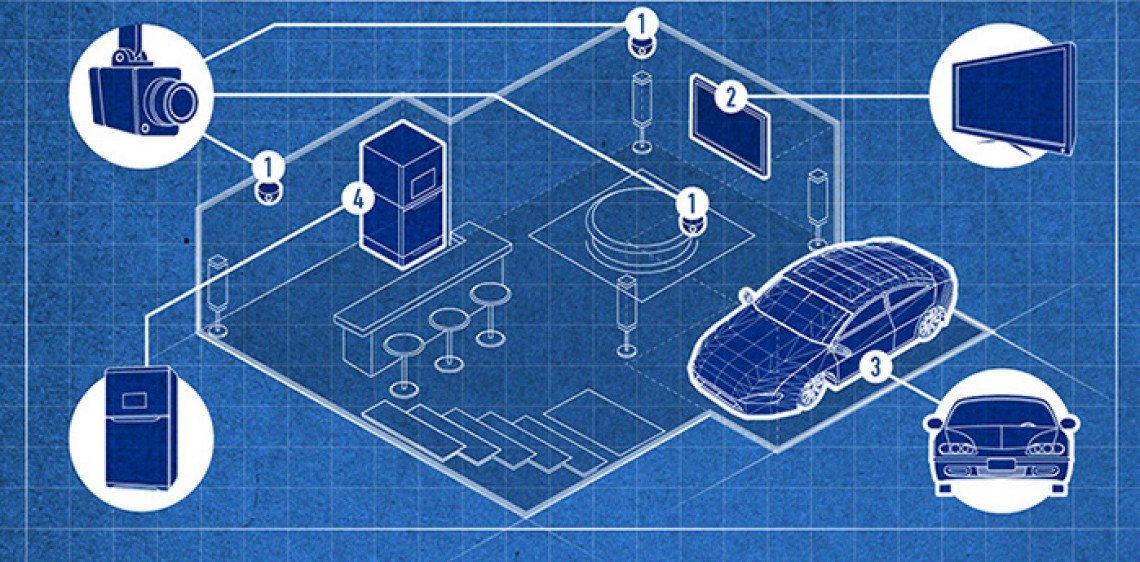

在物聯網所架構的智慧城市範疇中,車聯網的發展是目前最具發展前景的項目之一。根據Chetan Sharma的資料註3,全美國2016年第一季車聯網的應用,占所有新增行動網路使用量的三成二,超越佔三成一市佔率的行動通訊。因此,車聯網的資安問題更是不容忽視。今年七月的台灣駭客年會HITCON便揭露了使用手機App控制Gogoro的資安風險,美國休士頓也傳出駭客利用筆電偷車的事件註4。針對物聯網及車聯網相關資安問題,趨勢科技首度公布資安防護軟體開發套件,此套件主要提供兩大功能,第一是主動偵測資安威脅,進行資安風險評估;第二則是提供端點自體系統保護,於裝置受攻擊時進行系統保護與系統強化。只需將此套件部署於設備端,就會啟動連接趨勢科技的Smart Protection Network™,運用雲端機器學習(Machine Learning)的機制監控異常況狀,其高效率的核心與多層次的解決方案,可廣泛支援各種物聯網平台,提供最即時與最佳的保護。 繼續閱讀