本部落格當中詳細討論過密碼的議題。從最近的大型密碼外洩事件到如何強化你現有的密碼,我們一直不斷強調這串字母與數字的組合有多麼重要,同時也不斷說明如何讓密碼更加安全。但是,如果你的密碼數量已經多到很難一一記住,你該如何是好?以平均每位使用者擁有 10 個帳號的情況來看,相較於網路所提供的各種便利服務,例如:電子郵件、網路購物、網路銀行等等,這數字一點也不令人意外。

但要記住每一個帳號的密碼是一項頗為艱難的挑戰。該如何確保每一個帳號的安全?隨著網站提供的服務越來越多,使用者如何確保自己的帳號安全?

你可能遭遇的風險:

• 身分被冒用:平均每 3 秒就有一件

網路犯罪者可冒用你的身分來進行交易或從事不法行為。這可能導致你必須支付非自願的產品款項或服務費用。身分竊盜事件非常普遍,平均每 3 秒就有一件。此外,根據我們的最新調查,每三個人當中就有一人身邊曾經有人遭遇身分竊盜。

•入侵網路銀行帳戶,暗中轉帳

網路犯罪者向來就喜歡入侵並清空受害者的銀行帳戶。光是 2010 年就有超過370 億美元的金額從美國 810 萬個成年人帳戶遭到電子轉帳方式竊取。

•搶匪到你家:80% 的搶匪會在犯案之前先上社交網站查看

小偷有可能利用你網路上的資訊到你的住家行搶。某些情報還可能讓歹徒確定你無人在家。根據一項研究顯示,80% 的搶匪會在行搶之前先上社交網站查看受害者的個人檔案。

順帶一提這則新聞美駭客利用Facebook竊取郵件帳號被判刑6年 ,新聞指出歹徒鎖定在Facebook上公開郵件位址的女性,然後從這些女性張貼的訊息了解郵件帳號的安全問題與答案,再偽裝成當事人向郵件供應商取得新密碼,並進一步偷取到女性的裸照。請參考你應該開始在網路上說謊嗎?

•取得帳號存取權限,發送惡意訊息給你的朋友

他人若取得你網路帳號的存取權限,就可能引來不良的後果。他們可能傳送惡意訊息給你通訊錄上的聯絡人,或者在你的社交網站個人檔案上張貼不當內容。而且,你其他的相關帳號也很可能遭到入侵。

被破解密碼共通性:常見的單字、縮寫、數字序列

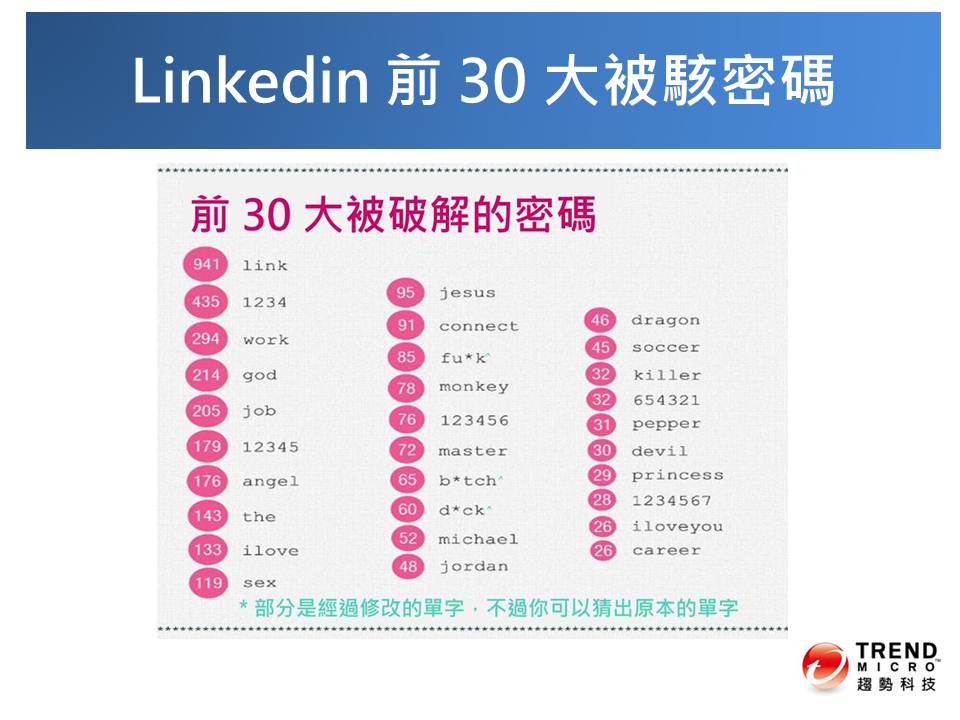

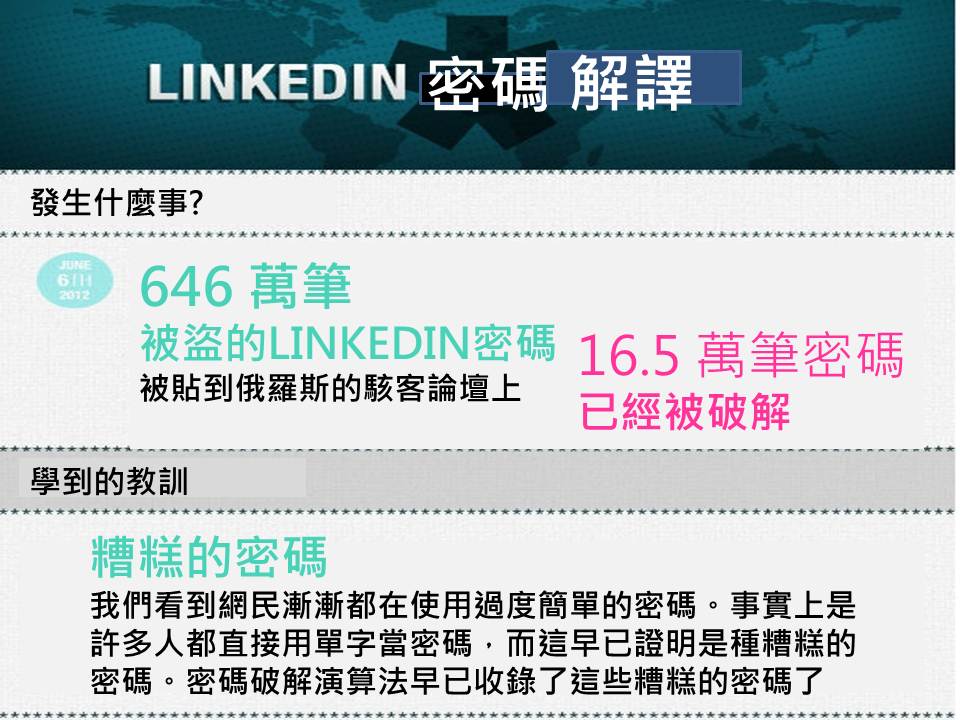

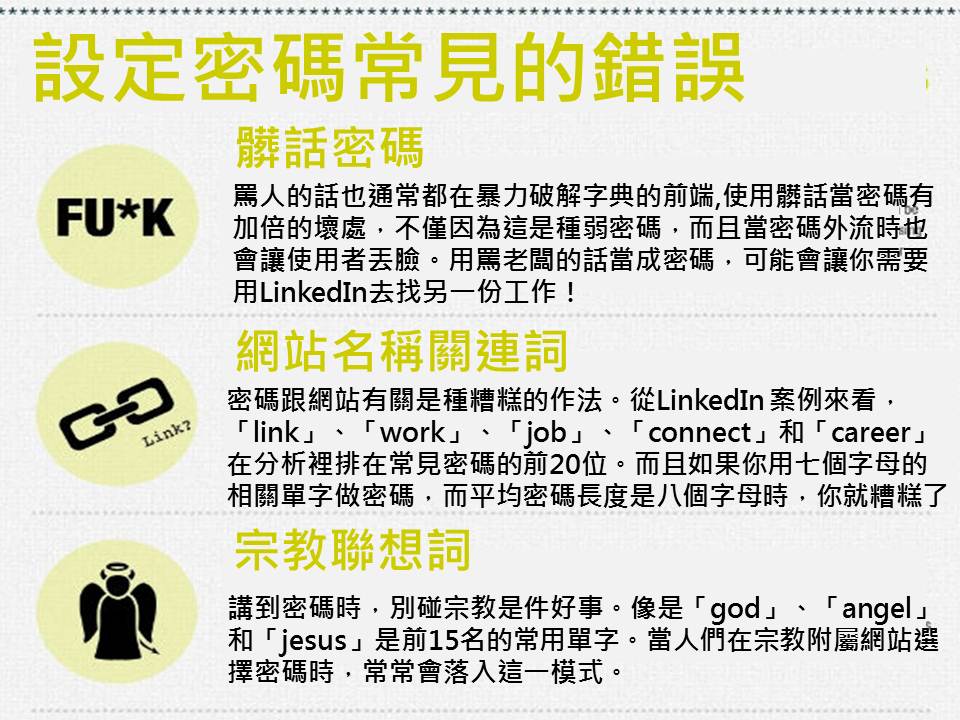

使用者經常將密碼視為妨礙他們存取個人資料的障礙。一般典型的密碼都非常簡單,而且都使用常見的單字、縮寫、數字序列 (如:monkey、password、123456)。字典當中的常用字也經常在使用之列。請參考:【圖表】LinkedIn被盜帳號的前30大常用密碼(F開頭髒話和 ILOVEOU 都不是好主意)

對使用者來說,另一項麻煩的問題是記住自己到底有多少個密碼,還有哪個密碼對應哪個帳號。這一點正是造成使用者經常使用重複密碼的原因,10% 的使用者不論任何帳號都使用同一個密碼。.另外常見使用者不是將密碼儲存在某個 .DOC/.TXT 案就是寫在紙上。

以上這些不安全的習慣都可能導致帳號遭到入侵。因此,正確的密碼建立與管理方式應該是使用者最重要的課題。

7 個保護密碼實用的祕訣

- 採用隨機組合的密碼並且超過 10 個字元。而且,不能用於一個以上的帳號。

- 密碼提示問題的答案,網路上找不到。使用與問題完全不相干的答案。某些網站會讓你建立自己的密碼提示問題。(註)

- 遠離網路釣魚攻擊。網路釣魚是一種歹徒誘騙你提供登入帳號密碼的手法。切勿開啟可疑的訊息或點選不明來源的連結。

- 定期修補並更新你的軟體。專門竊取資訊的惡意程式會利用軟體的漏洞來滲透系統。這一點也同樣適用於行動裝置。

- 整頓你的數位生活。刪除不再需要的帳號。這樣可以消除你舊帳號與新帳號之間的連結。

- 仔細篩選你在社交網路上所分享的資訊。你或許透漏太多私人生活的細節,這有可能對你不利。

- 使用密碼管理軟體。趨勢科技PC-cillin 雲端版內建的密碼管理通可為你管理每一個網路帳號的密碼。它可自動管理多個密碼,為你省去複雜的管理程序。