趨勢科技呼籲粉絲 切勿聽信惡意程式要求關閉防毒軟體 以免受駭

韓劇「來自星星的你」在台掀起一股話題,除了周邊商品跟著暢銷之外,病毒也趁勢而起!全球雲端資訊安全領導廠商趨勢科技發現,很多標示該劇「全集」、「大結局」的連結都藏有木馬程式與病毒,一旦用戶點擊網址、或解壓縮下載的檔案之後,就會開了一扇後門給惡意程式入侵,導致系統停擺、個資被竊取等情形。趨勢科技呼籲用戶,在追劇情的同時,也要小心各種連結的誘惑,並安裝趨勢科技 PC-cillin 雲端版來跨平台防護,更不要聽信惡意程式要求而關閉防毒軟體,以避免受害。 尚未安裝防毒軟體的用戶,也可以免費下載 PC-cillin 雲端版。

搜尋來自星星的你,當心被病毒盯上

搜尋來自星星的你,當心被病毒盯上

「來自星星的你」韓劇雖然尚未正式在台播出,不過已經在網路上造成話題旋風,吸引了許多台灣粉絲上網搜尋影集觀看。隨著完結篇的即將到來,許多來不及每集都觀看的粉絲,會試圖搜尋「全集」以便一次趕進度,更有許多心急的粉絲試圖搜尋尚未播出的部分,例如「大結局」等,想搶先知道結果。趨勢科技發現,駭客們也相中這股熱潮,便打著「劇情更新」的幌子、或以男女主角精采劇照等噱頭,誘導用戶造訪惡意網站、或者下載包含惡意程式的檔案,導致用戶電腦受害、隱私全部外流!

根據趨勢科技 PC-cillin 數位生活調查中心調查如果情人節這天只剩網路與你同在,你準備如何度過漫漫長夜?結果發現37.97% 人投給下載台灣尚未上演的最新影集,可見在網路上看熱門影集已經成為年輕人的潮流。趨勢科技指出,此類惡意程式通常不會出現明顯的破壞跡象,反而是試圖潛伏在用戶的電腦內,竊取如信用卡資料、網路密碼等個資或隱私,並隱密地傳送到指定的伺服器中,做更多惡意濫用。趨勢科技資深技術顧問簡勝財表示:「熱門話題絕對是駭客下手的好時機,因此除了熱門節慶之外、暢銷影集也是駭客絕佳的攻擊機會,因為熱絡的討論氣氛會降低用戶的警覺心,也增加駭客攻擊的成功率。很多狡猾的網路犯罪份子,甚至會宣稱他們提供的文件『已破解,所以會被防毒軟體誤殺』,進一步要求用戶主動關閉防毒軟體,等到用戶發現中毒為時已晚。」

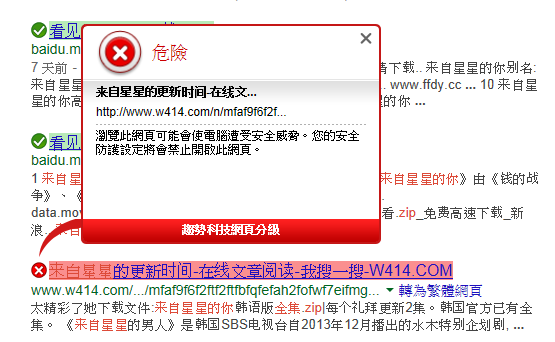

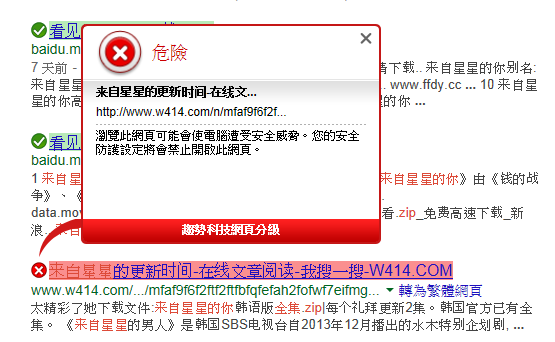

因此趨勢科技提醒,要防範此類風險,用戶要盡量選擇安全的視頻網站觀看,並盡量避免下載「偷跑」的劇情,更勿關閉防毒軟體,以降低受害機率。針對這樣的攻擊,趨勢科技PC-cillin 雲端版採用全球獨家的「主動式雲端截毒技術」,在病毒入侵電腦前即已預先攔阻。其中的「惡意網頁防護」功能,更能主動偵測惡意威脅,在搜尋關鍵字時,能自動偵測網址風險,並以不同顏色標示搜尋結果安全性(紅色標示危險網址,綠色標示安全網址),能事先提醒粉絲,避免因誤點惡意網址而受害。

- 趨勢科技PC-cillin 雲端版的「惡意網頁防護」功能,能主動偵測惡意威脅,在搜尋關鍵字時,能自動偵測網址風險,並以不同顏色標示搜尋結果安全性(紅色標示危險網址,綠色標示安全網址),能事先提醒粉絲,避免因誤點惡意網址而受害。

尚未安裝防護軟體的粉絲們,歡迎下載免費試用版

PC-cillin 雲端版跨平台同時支援Win、Mac及Android手機與平板,立即下載試用

*另外也提醒粉絲們,由於<來自星星的你>男主角金秀賢(飾演都敏俊),即將來台舉辦見面會,詐騙集團也利用LINE兜售黃牛票,據悉此種詐騙得手金額超過了十萬元,提醒民眾,購票一定要依循正常管道,別花了錢,成了冤大頭。

同場加映:

2011 年四月這則新聞陸網友受不了!下載《肉蒲團》全遭駭 ,小編藉此跟大家分享一下在本部落格常提到的名詞Black_Hat SEO 搜尋引擎毒化。 話說許多大陸網友要趁「五一假期」組團赴港、台觀賞《3D肉蒲團之極樂寶鑑》(因為大陸沒上映),擋得住電影上演卻檔不住大陸網友在網路上熱搜,不過在下載一個「完整版下載」的檔案時卻慘遭木馬程式入侵,導致電腦中毒。報導說估計約有十萬網友受到「肉蒲團的木馬程式」入侵。

另外還有一則台灣相關新聞「電器維修官網是山寨版?」不少消費者抱怨 大公司維修客服態度差,價格又亂報,後來才發現網路上很多維修官網都是假的,包裝聲寶,日立,奇異等家電公司有都有仿冒官網,導致消費者對於無辜的公司抱怨不斷。「真的是太扯了!」科技界任職的黃先生,花四萬多元買聲寶洗衣機,上網搜尋「聲寶」找維修,對方到府服務,開價五千元換零件,事後他發現只要換一條兩百元的線即可解決。相關報導:假的電器維修站 山寨版電器維修官網大賺黑心錢_大同冰箱 知名家電維修站也有山寨版,保固期內花三仟元買教訓

藉這個機會小編來跟大家談談什麼是「Black_Hat SEO 搜尋引擎毒化」。下次找網站時,請不要心急狂亂點擊搜尋結果。

Black_Hat SEO (blackhat search engine optimization)簡單講就是採用搜索引擎禁止的暗黑作弊手法優化網站,一般我們叫SEO作弊。一般作弊的目的是透過這個方式影響搜索引擎影響網站排名。

目前這個手法被假防毒軟體廣為採用,用當時網友關心的議題,使用Black_Hat SEO 搜尋引擎毒化手法,將含有假防毒軟體的惡意頁面利用暗黑手法排到搜尋結果頁面的前幾條。 假防毒軟體是以一則警告你感染了惡意軟體的警訊來散佈的。如果你同意下載任何一種他們促銷的防毒軟體,最後很有可能感染上的就是你試著要避開的惡意軟體。

以下是幾則跟Black_Hat SEO 搜尋引擎毒化有關的文章

微軟Microsoft Office 網站搜尋結果可能導向假防毒軟體