趨勢科技在八月的後幾週對幾個常見的Android應用程式商店的監測顯示,被偵測為ANDROIDOS_PLANKTON變種的應用程式數量在迅速地增加著。

ANDROIDOS_PLANKTON最初是由北卡羅萊納大學在兩個月前所發現的,因為它可以讓遠端使用者下載惡意檔案並執行指令而被注意著。這個發現也被稱為是「最大規模的Android惡意軟體爆發」,因為有數百萬應用程式含有類似PLANKTON的可疑程式碼。在我們的研究中,這類惡意程式的數量在8月19日至25日之間在Google Play上有所成長。

另一個從我們的監測中所看到值得注意的趨勢是,偽裝成正常應用程式的廣告軟體數量增加。廣告軟體會顯示多個廣告到被感染的設備上,好讓它的開發者獲取利潤。在這些網站上可以看到最多的廣告軟體是ANDROIDOS_ADWIZP,ANDROIDOS_AIRPUSH,ANDROIDOS_ADSWO,ANDROIDOS_LEADBOLT。

趨勢科技的客戶目前都已經受到保護, 趨勢科技行動安全防護for Android中文版會偵測這些惡意應用程式。可以防止這些惡意應用程式被安裝在行動設備上。

惡意軟體偽裝成Android應用程式在短時間內並不會消失。在這時候,使用者下載應用程式前要保持小心謹慎。注意應用程式和開發者的信譽評價對於保護行動裝置是有所幫助的。

想了解更多關於如何保護行動設備的資訊,可以參考底下的數位生活電子指南:

@原文出處:More Adware and PLANKTON Variants Seen in App Stores

想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚

@延伸閱讀:

164個仍在線上的Android廣告軟體,其中有專發送簡中的限制級廣告

以”世界第一足球寶貝動態壁紙”為餌的Android木馬,控制中國移動用戶的簡訊功能

熱門電影惡意 APP 誘餌,蜘蛛人詐騙再起;黑暗騎士帳單暴漲~”Android的暢銷遊戲″網站詐很大

Android – 更潮就更危險!六個Android 主要威脅與安全守則

天氣預報軟體 – GoWeather出現木馬山寨版,攔截手機認證碼,駭客看影音你付費

「Sent from Yahoo! Mail on Android」:Android 平台 Yahoo! App 程式漏洞可能讓駭客散發垃圾郵件

假 Android 版本Skype,安裝後簡訊爆量,帳單暴增

了解Google Bouncer

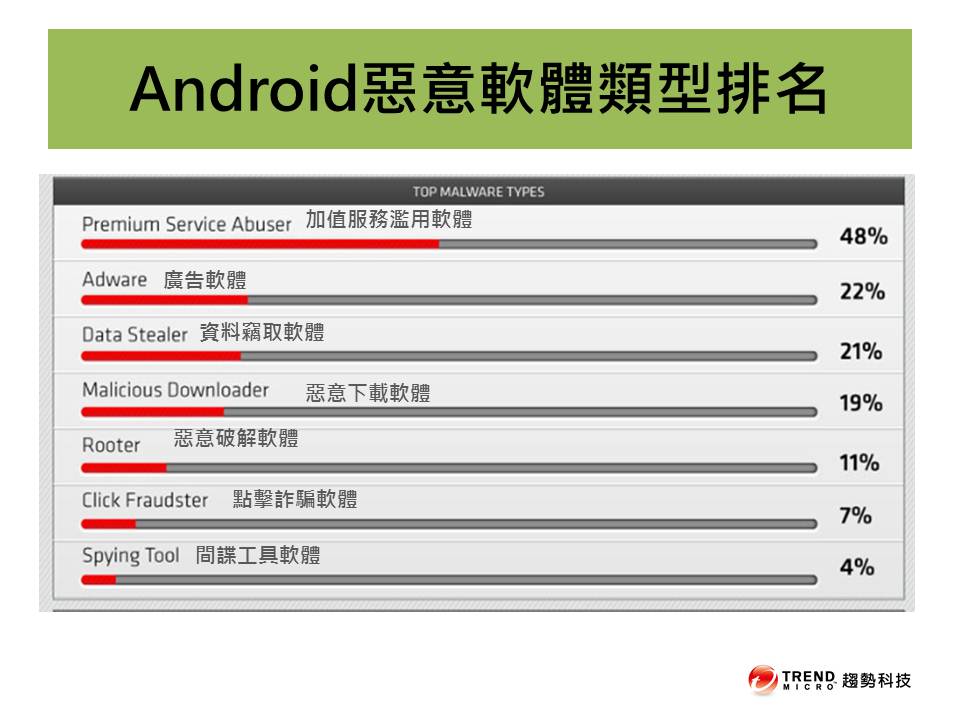

Android裝置上的七種惡意軟體類型與排行

Android上的間諜軟體測試版會竊取簡訊

哪一種行動作業系統最合適企業?

[圖文解說]旅行中誰吸乾了你的智慧型手機電力?

安裝手機應用程式前要注意的三件事

2011下半年 Android 手機威脅月平均成長率高達 60%

惡意Android應用程式:看成人影片不付費,威脅公布個資

假星巴克Starbucks 網路問卷騙局,要求利用Facebook和Twitter 分享, 換取的禮物竟是手機簡訊費

會發送通知訊息的Android手機病毒:DroidDreamLight和DroidKungFu

智慧型手機病毒歷史小回顧: 2004 年始祖Cabir透過中毒手機來發送加值服務簡訊賺錢

手機變成落湯”機”頭號兇手:馬桶!手機遭非惡意遺棄頭號地點:公車 !

中國第三方應用商店提供下載的手機間諜軟體 想竊聽他人手機 當心被反竊聽

你曾下載過這些嗎?煩人廣告事小,追蹤位置,手機被竊聽才頭大,逾七十萬人次被駭

你沒被告知的手機應用程式與資料外洩

《山寨版免費Android App》Instagram和Angry Birds Space憤怒鳥星際版/太空版 下載後電信費暴增

Android Market詐騙又一樁!非原廠開發的37個「粉絲應用程式」強迫廣告並暗中傳送敏感資料

手機應用程式Sexy Ladies-2.apk是益智遊戲,還是廣告點鈔機?

手機毒窟!!德伺服器驚見1351個網站鎖定Android和Symbian的惡意應用程式

惡意Android應用程式:看成人影片不付費,威脅公布個資

手機防毒不可不知 (蘋果動新聞 有影片)