Google Code是Google的官方開放原始碼網站,讓開發者可以託管他們程式的原始碼和相關檔案,主要是純文字格式。然而,使用趨勢科技在巴西的搜集系統,捕捉到一個用Java編寫的惡意軟體,它會從一個最近建立的專案 – 「flashplayerwindows」下載銀行惡意軟體。當然,這個假專案和Adobe無關。

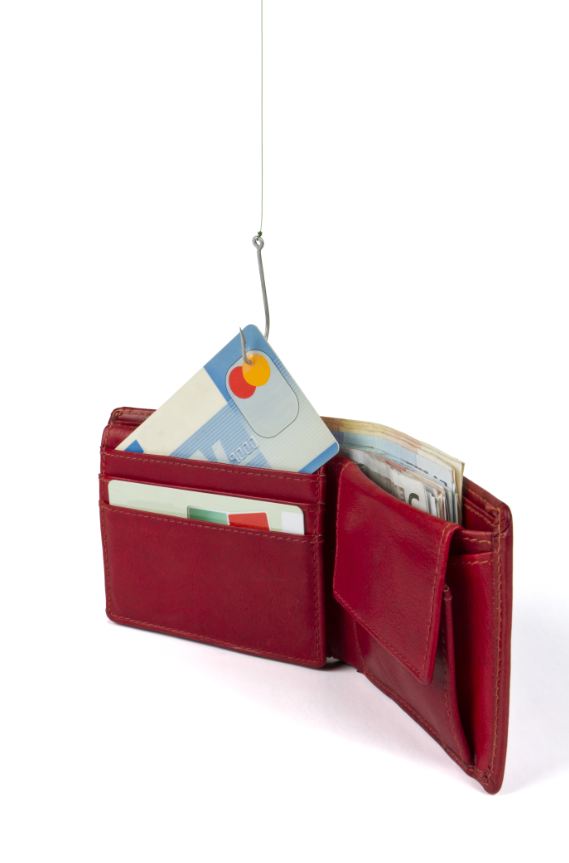

上述檔案(被偵測為JAVA_DLOAD.AFJ)是個已編譯的檔案,會下載並執行「AdobeFlashPlayer.exe」,該檔案已經被趨勢科技確認為惡意(偵測為TROJ_BANLOAD.JFK)。一旦執行,這個木馬程式會連到Google Code下載其他檔案。這威脅的幕後黑手可能已經上傳這些檔案到Google Code網頁上,令人注意的是其中包括銀行惡意軟體變種。這些惡意軟體以會偷銀行和電子郵件帳號資料而著稱。在一般情況下,會利用釣魚網站或假銀行網站來誘騙使用者給出個人資料,好達到竊取資料的目的。一旦他們收集了這些資料,就可以用來進行未授權的交易,像是轉帳等。

之前,銀行惡意軟體被發現代管在已淪陷的巴西政府網站,影響了來自巴西、美國和安哥拉的使用者。另外還有一個包含惡意軟體的假專案被發現,這說明了類似的威脅可能還存在著。

除了銀行惡意軟體的危險,這種利用知名網站(像是Google Code)的方式為網路犯罪份子提供很好的掩護。惡意軟體代管在Google官方網站,代表下載這惡意軟體會透過有效SSL憑證加密,這可以繞過傳統的安全技術。因為Google是個合法而有信譽的網域,傳統的信譽評比服務可能無法防止其下載。

如果感覺到這種威脅很熟悉,那是因為之前已經有開放原始碼專案網站被濫用。去年六月,我們在部落格內提到GAMARUE變種被代管在SourceForge上,它跟Google Code一樣,都在開發者和使用者間很受歡迎。 繼續閱讀