智慧家庭可能面臨的各種威脅顯示出物聯網裝置被入侵不僅會影響使用者的舒適性和便利性,還可能會影響他們的安全。

智慧家庭由連接物聯網(IoT ,Internet of Thing )

我們的報告「物聯網裝置安全防護:鎖定智慧家庭會面臨的風險和威脅

智慧家庭 好安心,真便利?

智慧家庭裝置還提供了自動化和連結功能,讓使用者更方便地度過每一天。例如,到了早上,智慧型咖啡機在使用者起床工作前就開始泡咖啡。當使用者進入廚房,如果尚未訂購所需食物,智慧型冰箱就會提醒他們存貨不足。當使用者走出門,智慧門鎖會在他們離開後自動上鎖。現在房內沒人了,智慧型掃地機器人就會開始進行打掃工作。

當使用者對智慧家庭內的所有裝置有良好的控制能力及能見度時,上述以及更多的場景就會出現。但如果駭客在使用者不知情下取得了控制能力和能見度,就會出現問題。

存在漏洞、不當設定以及使用預設密碼都可能讓駭客得以入侵智慧家庭系統內的裝置

從前門開始,可能有一道智慧門鎖。一旦被入侵 ,智慧門鎖可以讓駭客控制誰能進出房子。那駭客最可能做的就是讓入侵者或同夥進入房子,另一個可能的行為就是將住戶鎖在門外。

客廳裡也有幾個裝置可被設定。其中一個是智慧喇叭,這是語音啟動家庭自動化命令的管道。一但被入侵,智慧喇叭這樣的語音啟動裝置可以讓駭客 發出自己的語音命令。

在廚房裡,如果智慧冰箱和智慧型咖啡機等裝置被入侵也會造成問題。駭客可以設定智慧冰箱來註冊錯誤的到期日期或在線上訂購大量存貨。即使是智慧型咖啡機,如果被駭客下指令 不斷泡咖啡也會造成極大的不便。

現在智慧型裝置甚至會出現在浴室裡,最常見的是智慧馬桶。智慧馬桶具有不同的功能,例如感應後用適量水量來沖馬桶,這對使用者來說很有幫助。但駭客也可以讓這裝置發狂 ,像是不停重複地沖馬桶或讓不斷噴水。

1.智慧燈泡

駭客如果入侵可以做什麼: 開啟家中或設施內的所有燈光,讓電力系統過載

2.智慧手錶

駭客如果入侵可以做什麼: 欺騙連結手錶的其他裝置並竊取使用者資料

3.智慧玩具

4.家庭路由器

駭客如果入侵可以做什麼: 遠端控制連接的裝置或重新導向連線來隱密地進行惡意行為

5.智慧型掃地機器人

駭客如果入侵可以做什麼 :竊取房間佈局等資訊或監視住戶活動

6.智慧馬桶

駭客如果入侵可以做什麼 :不斷噴水和沖馬桶功能來浪費水

7.智慧冰箱

駭客如果入侵可以做什麼: 亂訂存貨或改變溫度設定來損壞食物

8.語音啟動家庭自動化裝置

駭客如果入侵可以做什麼 :播放自己的語音命令或竊取語音資料作為啟動其他語音命令系統的憑證

9.智慧門鎖

入侵的裝置不同也能夠針對家庭不同的成員。對兒童來說,智慧型玩具被入侵會帶來特別的風險。例如,駭客可以直接跟孩子講話,或是用玩具安靜地記錄孩子的活動。智慧型玩具出現漏洞 的案例說明了即使讓兒童使用夠安全的物品,一旦被入侵也會造成傷害。

智慧燈泡能夠被裝在房子的各個角落,從地下室到頂樓。可以根據時間或移動偵測或環境光亮度來自動開啟或關閉。但駭客也可以用這些看似簡單的裝置來驚擾住戶,在不當的時候開啟或是做其他行動。

智慧型掃地機器人這樣的裝置可以在房間內移動,可能為駭客提供關於房間佈局的資訊 。駭客可以利用這資訊來規劃進一步的行動。

智慧型裝置連接點對駭客來說也很有用。駭客可以入侵家庭路由器,為自己的需要來重新導向或修改連線。這代表駭客能夠對連到智慧家庭網路的任何東西為所欲為,就跟真正的擁有者一樣。

在智慧家庭以外 儘管我們對入侵及其後果的討論主要集中在智慧家庭,但任何部署有漏洞或設定不良裝置的地方都有著相同的問題。物聯網系統被攻擊成功的後果取決於使用系統的環境類型。

在企業環境裡很容易就可以看到上面提到的許多(如果不是全部)裝置。例如,辦公室廚房或休息室可能有智慧冰箱和智慧型咖啡機。企業當然也適合裝智慧燈泡,特別是當大規模部署時還可以幫助企業節省能源。

行動和穿戴式智慧型裝置讓物聯網安全問題變得更加複雜,因為這些裝置遍佈企業和家庭環境,甚至讓許多公司更新了「自帶裝置(BYOD) 」政策。這些裝置(如智慧手錶和智慧瑜伽墊)通常由使用者帶到辦公室,然後在下班時帶回家。如果BYOD政策較弱或未採取足夠的安全措施來防止此類威脅,則出現在某一環境內的惡意軟體感染可能會擴散到另一個環境。

防護智慧型裝置 以上場景不僅展示了駭客可以利用智慧型裝置做些什麼,還展示了物聯網融入人們生活的程度。顯而易見地,住家的各個地方都會有合適的物聯網裝置可用,從客廳和廚房到浴室和客房。這樣深深融入的人們生活,使得駭客會想嘗試去攻擊物聯網,也對使用者造成很大的影響。可以說,沒有哪個網路威脅發生在智慧家庭時更具侵入性和個人性。

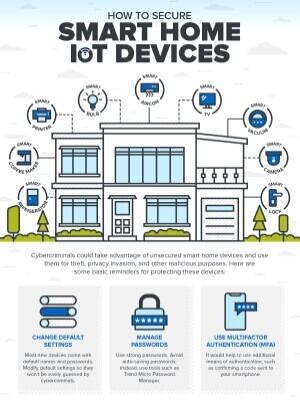

因此,使用者更需要在智慧家庭裡保護物聯網裝置。以下是一些使用者可以採取的安全措施,保護智慧家庭免受物聯網裝置攻擊:

規劃所有的連線裝置。 無論是在家裡還是企業,連接網路的所有裝置都應該經過充分考量。應該要注意其設定、帳密、韌體版本和最新修補程式。此步驟可幫助評估使用者需要採取的安全措施,並且找出可能需要更換或更新的裝置。變更預設密碼和設定。 確保每個裝置都使用較強的安全性設定,如果沒有就必須更改設定。變更預設密碼和弱密碼以避免暴力破解和惡意連線等攻擊。修補漏洞。 修補更新可能是項困難的工作,尤其是對企業而言。但一旦修補程式釋出就必須要加以更新。對某些使用者來說,更新修補程式可能會破壞其日常運作,這時可以選擇虛擬修補 技術。進行網路分段。 使用網路分段來防止攻擊擴散,並隔離可能無法馬上離線的有問題裝置。閱讀我們的報告「物聯網裝置安全防護:鎖定智慧家庭 會面臨 的風險和威脅

@原文出處:Inside the Smart Home: IoT Device Threats and Attack Scenarios 作者:Ziv Chang