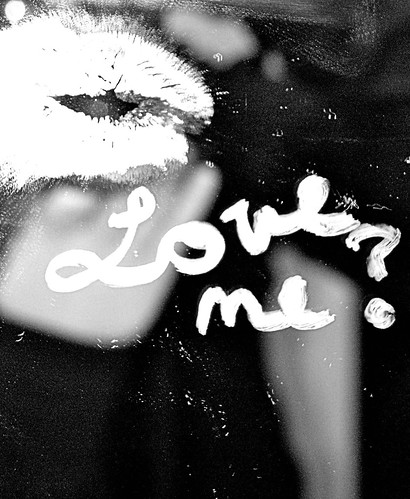

loveme、kissme、抓我、試試看

圖片來自dprotz,透過創用授權使用

最近美國聯邦調查局(FBI)發表一份新聞稿關於對Aleksandr Andreevich Panin(一名俄國人,更為人所知的名稱是「Gribodemon」或「Harderman」,在網路上跟惡名昭彰的SyEye銀行木馬連結在一起)和Hamza Bendelladj(一名突尼西亞人,網路綽號為「Bx1」)所進行的法律行動。Panin已經為進行線上銀行詐騙的指控認罪,而針對Bendelladj的控訴還在進行中。美國聯邦調查局的新聞稿裡也感謝趨勢科技的前瞻性威脅研究(FTR)團隊協助此次調查。

Bendelladj被指稱經營至少一個 SpyEye 的命令和控制伺服器,雖然我們的TrendLabs部落格和我們的調查已經明確指出他的參與還要更為深入。他在2013年1月5日在曼谷機場被逮捕,而Panin是在去年7月1日飛經亞特蘭大時被捕。

趨勢科技的前瞻性威脅研究團大概在四年前就開始對SpyEye的幕後黑手進行調查。在這段調查期間,我們描繪出支援該惡意軟體的基礎設施,確認該基礎設施的弱點,並找到若干重要線索指出這惡意銀行木馬背後的個人身份。當我們覺得已經有足夠的資訊時,我們和執法單位合作以達到今日你所見到的圓滿結果。

我們進行中的研究有著相當豐富的資料,許多因為法律行動還在進行中而不適合分享出來,但你可能會有興趣知道這些被告最常使用的密碼包括了「loveme」、「kissme」和「Danny000」。我讓你自己去想想有關安全實作的結論。