義大利頂級時尚品牌Moncler證實他們成為惡意資料外洩的受害者。事件的起源是在12 月底,當時 Moncler遭受了惡意軟體攻擊。

隨後,Moncler得知了幕後黑手是被稱為 ALPHV 的勒索病毒,他們要求300萬美元換取不公開被竊資料。Moncler堅定地拒絕了,而ALPHV已經開始公開資料。

這些資料包括有關了員工及前員工、供應商、顧問和商業合作夥伴的敏感資訊。還包括了Moncler資料庫內的客戶詳細資訊。

趨勢科技一直在持續追蹤現代化勒索病毒 以及一些舊式勒索病毒家族的動向,以了解何種攻擊正在流行,以及哪些家族對企業和一般使用者最為危險。

2021 上半年,我們看到現代化勒索病毒威脅仍非常活躍且不斷演進,並利用雙重勒索的手法來攻擊受害目標。今日的犯罪集團會採用有別於傳統勒索病毒的手法,善用他們從受害電腦上偷到的私密資料來加強勒索的力道,威脅受害者如果一直不付贖金的話,就要將資訊公開到資料外洩網站。接著在下半年,我們仍一直持續追蹤這些威脅以及一些舊式勒索病毒家族的動向,以了解何種攻擊正在流行,以及哪些家族對企業和一般使用者最為危險。

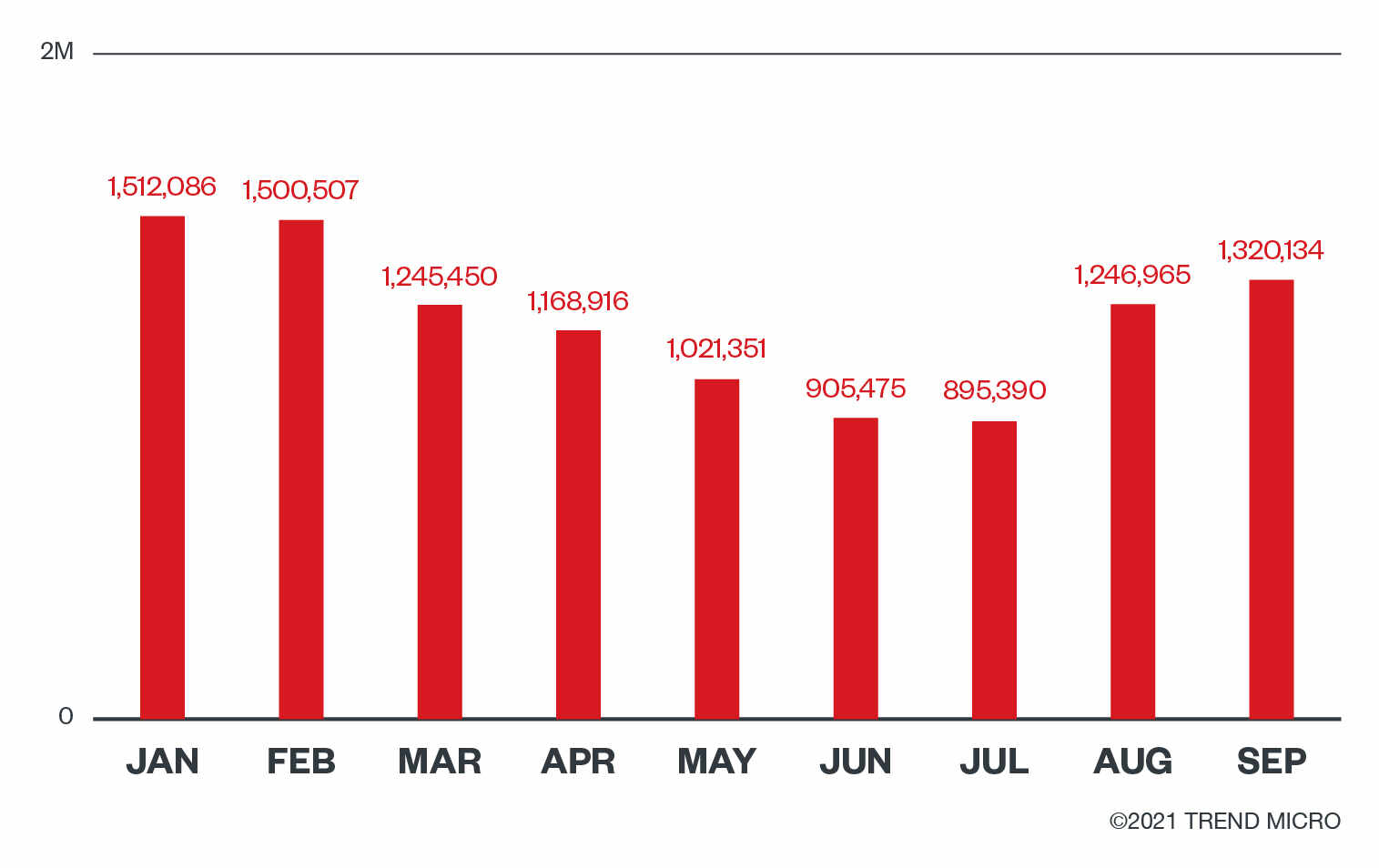

2021 年,趨勢科技偵測到的勒索病毒威脅數量 (包含所有勒索病毒類型) 自從在 6、7 兩月稍微減少之後,到了 8 月份又開始上揚。在研究了這些勒索病毒威脅的攻擊目標之後,我發現受害最嚴重的大多是企業機構,其次是一般消費者。

電信 (telecommunications)是 IT 研究 200 年來的其中一個領域。趨勢科技最新的一份研究報告「電信孤島的 IT 風險」(Islands of Telecoms: Risks in IT) 將電信比喻成 IT 大洋中的孤島,這些看似零散的島嶼,其實海床底下連接著更大的一片大陸。的確,儘管不同電信功能之間看似截然不同,但集合起來,就構成了整個電信領域的基礎。

以下的段落將說明這份研究概要中指出的企業與電信業 IT 基礎架構特性及潛在資安威脅,並提供一些資安改善的建議。

語音通話攔截

語音通話依然是人們最信賴的一種通訊方式,然而,駭客還是有辦法駭入電信業者所信任的環境、基礎架構,以及電信業者之間的互連與互信來發動各種遠端攻擊。駭客若能駭入境外國家的電信基礎架構,還可轉接和攔截語音通話。駭客可能的攻擊情境很多,其中之一就是在一些裝有小型合法基地台的室內私人空間 (如酒吧),使用戰鬥手提箱 (war box) 內的惡意基地台來攔截資料通訊和語音通話。

由於一般人大多信賴語音通話,所以駭客會攔截 (或竊聽) 一些高價值對象的電話,例如:企業 CXX 級主管、重要政治人物、律師、記者、激進份子等。這類攻擊不僅能繞過資安防護,還能竊取一些可利用的高價值資訊,藉此影響談判或交易的結果。

繼續閱讀我們的研究使用 MITRE ATT&CK 框架的手法、技巧與程序 (TTP) 來描述惡意程式的功能和特性,並從這個角度探討 IoT Linux 惡意程式的演進。

在這篇部落格中,我們將分享有關物聯網(IoT ,Internet of Thing)Linux 惡意程式的一些研究發現,並探討這些惡意程式家族的演進。我們使用 MITRE ATT&CK 框架的手法、技巧與程序 (TTP) 來描述惡意程式的功能和特性。

我們的研究顯示,IoT Linux 惡意程式一直都在不斷演進,尤其是 IoT 殭屍網路惡意程式。除了增加新功能之外,它們也會隨時間而淘汰一些原有的功能。值得注意的是,「資料外傳」與「橫向移動」兩項功能的發展似乎不太成功,所以近來這類惡意程式已經開始將重心放在感染系統。

「表 1」列出我們蒐集到的惡意程式最常具備的 10 種功能 (也就是技巧)。

繼續閱讀趨勢科技分析了 Yanluowang勒索病毒的最新樣本之後發現它們最值得注意的是含有數位簽章,而且會終止多種資料庫和備份管理軟體的處理程序。

我們分析了一些 Yanluowang勒索病毒 的最新樣本,這是近期發現的一個勒索病毒家族,其名稱來自中文的「閻羅王」。這些樣本值得注意的地方是,它們都經過某個合法的數位簽章所簽署,我們判斷這個簽章不是偷來的就是偽造的。此外,這些樣本還會終止多種資料庫和備份管理軟體 (如 Veeam 和 SQL) 的處理程序。

自從 Yanluowang 勒索病毒在幾星期前被發現之後,許多攻擊行動即被發現跟該病毒有關,據報導,其幕後駭客集團至少從 2021 年 8 月起便一直在對美國的企業發動目標式攻擊。

截至本文撰稿為止,我們分析到的 Yanluowang 勒索病毒樣本偵測數量還很少。光從其檔案本身我們很難看出它們是如何、以及透過何種管道進入使用者的系統。但由於這些樣本需要某些特定的參數才會正常執行,因此似乎可以判定應該是經由遠端桌面工具來執行。

此外,我們也認為我們分析到的檔案只是駭客在入侵受害者電腦後所用的工具之一。

經過初步分析,這個勒索病毒在執行時會檢查以下幾個參數,這些參數主要用來指定要加密的目錄:

圖 1:檢查參數 (path)。

圖 2:檢查參數 (pass)。

接著,勒索病毒會將參數指定目錄中的檔案加密,然後在加密後的檔案名稱末端加上「.yanluowang」副檔名,接著在目錄內放入一份勒索訊息:「README.txt」。

圖 3:Yanluowang 勒索病毒的副檔名。

圖 4:Yanluowang 勒索病毒的勒索訊息 (README.txt)。

很重要的一點是,我們蒐集到的樣本都經過某個數位簽章的簽署,而且在我們分析期間是一個合法簽章。所以問題來了,到底這個簽章是偷來的,還是偽造的。

程式碼簽署的作用是要證明軟體的真實性,所以,經過簽署的惡意程式看起來很像良性的合法軟體,因此能躲避一些資安機制。

圖 5:Yanluowang 勒索病毒樣本發現的數位簽章。

此勒索病毒執行之後會利用 Windows API 將以下資料庫與備份管理軟體的相關處理程序終止:

終止這些處理程序可能會導致企業無法存取備份檔案,對受害機構造成更大壓力,逼迫受害者乖乖支付贖金。

圖 6 至 7:終止處理程序。

此外,此勒索病毒還會利用指令列介面嘗試終止符合下列搜尋字串的處理程序:

除了處理程序之外,惡意程式也會強迫將下列服務停止 (使用「net stop」指令):

最後,它還會利用下列指令強迫終止某些執行中的虛擬機器 (VM):

圖 8:停止服務。

我們將持續監控 Yanluowang 勒索病毒的相關事件,一有最新消息就會跟大家分享。

由於新的勒索病毒家族會不斷出現,因此我們在 2022 年資安預測報告中即預言勒索病毒集團將使用更現代化且更精密的勒索手法。為此,企業必須採取更嚴密的防禦措施。

此外,若企業能建立一套框架,將有助於提升對勒索病毒的防禦,以下是這套框架可考慮採納的一些最佳實務原則:

Trend Micro Vision One™ 提供多層式防護與行為偵測來提早偵測及攔截勒索病毒,不讓它們有機會對系統造成任何損害,藉由涵蓋多層防護的偵測能力來發掘在單一防護層上看似無害的可疑行為。

Trend Micro Cloud One™ – Workload Security 可繞藉由虛擬修補與機器學習技巧來保護系統,防範專門攻擊漏洞的已知及未知威脅。此外,還能運用最新的全球威脅情報來提供最新、最即時的防護。

Deep Discovery Email Inspector 採用客製化沙盒模擬分析環境與進階分析技巧來有效攔截勒索病毒,不讓勒索病毒進入系統,此外還可攔截勒索病毒用來突破防線的網路釣魚郵件。

趨勢科技Apex One採用新一代自動化威脅偵測及回應功能對端點裝置進行深度分析,進而防範無檔案式威脅與勒索病毒等進階威脅。

如需完整的入侵指標 (IoC),請參閱這份文件。

原文出處:New Yanluowang Ransomware Found to be Code-Signed, Terminates Database-Related Processes 作者:Don Ovid Ladores