CryptoLocker,最新的勒索軟體 Ransomware變種,它最有名的就是會加密某些文件檔案,接著再提供300美元的解密工具,試圖迫使使用者付錢。在這篇文章裡,我們會討論它是如何出現和如何跟其他惡意軟體相連結,最明顯的是ZBOT/ZeuS。

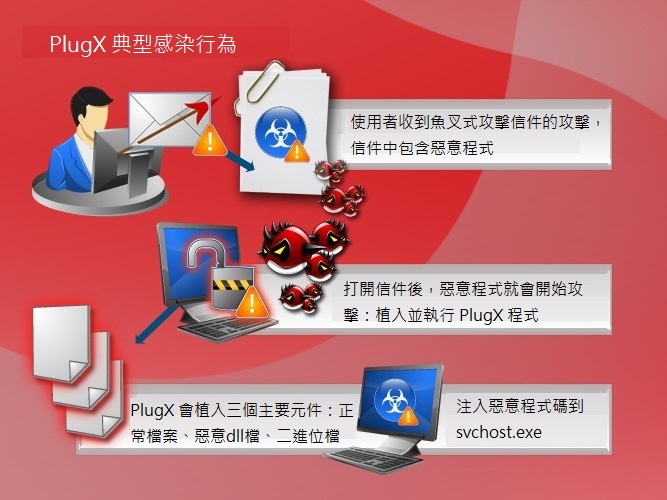

趨勢科技之前報導過,CryptoLocker勒索軟體 Ransomware不僅會讓人無法使用受感染的系統,也會加密某些文件檔案來強迫使用者購買300美元的解密工具。最近,我們注意到一起垃圾郵件(SPAM)攻擊活動,確認與CryptoLocker有關。這垃圾郵件所附帶的惡意檔案屬於TROJ_UPATRE,這是個以檔案小且具備下載功能著稱的惡意軟體家族。

利用趨勢科技主動式雲端截毒服務 Smart Protection Network所提供的資料,我們搜尋CryptoLocker勒索軟體跟此下載程式相關連的資訊,發現一個電子郵件包含了惡意附件(偵測為TROJ_UPATRE.VNA):

圖一、帶有惡意附件的垃圾郵件截圖

一旦這個附件被執行,它會下載另一個檔案並儲存為cjkienn.exe(偵測為TSPY_ZBOT.VNA)。這惡意軟體會去下載真正的 CryptoLocker惡意軟體(偵測為TROJ_CRILOCK.NS)。

圖二、CryptoLocker感染途徑

有幾個原因讓這威脅特別麻煩。首先,ZeuS/ZBOT變種已知的行為是會竊取網路銀行憑證的相關資訊。攻擊者可以利用竊取來的資訊來進行未經授權的銀行交易。此外,因為這個CryptoLocker勒索軟體 Ransomware,所以使用者無法存取自己的個人或重要文件。

關於CryptoLocker加密的注意事項

雖然CryptoLocker的贖金說明裡是說用「RSA -2048」來加密,但是經過趨勢科技的分析顯示,這惡意軟體是使用AES + RSA加密。

RSA是非對稱金鑰加密,這代表它使用兩把金鑰。一把金鑰用來對資料進行加密,另一把用來對資料進行解密。(對外公開的金鑰稱為公鑰;另一把由使用者自己保存的稱為私鑰)。AES使用對稱金鑰(即使用相同的金鑰來加密和解密資訊)。

這惡意軟體使用AES金鑰加密檔案。用來解密的AES金鑰寫在被惡意軟體加密的檔案內。然而,這把金鑰被惡意軟體內建的RSA公鑰所加密,表示需要另一把私鑰來加以解密。不幸的是,沒有這把私鑰。

關於有哪些檔案被加密,使用者可以檢查自己系統內的自動啟動註冊表。

圖三、加密檔案列表可以在系統註冊表內看到

趨勢科技關於CryptoLocker的解決方案

趨勢科技的網頁信譽評比服務會去偵測動態產生網址。如果惡意軟體無法連上這些網址,它就無法接收公鑰,就可以防止惡意軟體加密檔案。此外,趨勢科技基於行為偵測會監控CryptoLocker感染系統的行為。如果設定得當,它可以防止惡意軟體被執行。

圖四、趨勢科技偵測相關的惡意軟體