家有低頭族兒童嗎? 父母除了擔心孩子的視力、人際關係等問題外,現在更要擔心使用智慧型手機、平板電腦等行動裝置,因孩童下載遊戲等應用程式,同時附贈的廣告軟體,導致個資外洩和大幅增加耗電量的疑慮。

山寨遊戲應用程式真的免費嗎?

只要滑點一下就可以玩到大家在討論的遊戲,不只是孩子,成人也很容易迷失在這大量的免費下載軟體裡。

但是要記住,這些都是要付出代價的。山寨版應用程式的特點之一就是不收你使用應用程式的費用,但他們可以透過販賣個人資料賺取暴利。而且令人驚訝地是,大多數消費者都願意交出自己的資料以免費獲取行動服務或應用程式?畢竟,誰不喜歡免費的東西?

但即使你只給出了最少的一點資料都可能帶給自己許多麻煩。你的地址或生日都可能被網路犯罪份子用來販賣獲利。也不要以為只留Email不會有問題,其實有了個人的電子郵件地址,網路犯罪份子也可能會寄送釣魚郵件給你,目的是透過這些精心偽裝成來自官方的電子郵件,內藏惡意程式的有害連結,並誘騙消費者進入惡意網頁。一旦連上這些網頁,一則有被詐騙個人資料的風險,或是更進一步被植入惡意程式而成為被駭客控制的疆屍電腦一員,繼而透過被感染的裝置持續散播釣魚郵件或有害連結,導致網路上的眾好友們也成為受「駭」一族。

當你在拚命闖關的時候病毒也可能已經闖關成功

Candy Crush 人氣App 其受歡迎程度讓它成為暗黑開發商和網路犯罪份子的完美目標,就跟之前發生在Instagram、壞蛋豬和Temple Run 等受歡迎的遊戲一樣,用來誘騙遊戲粉絲以獲取利益,

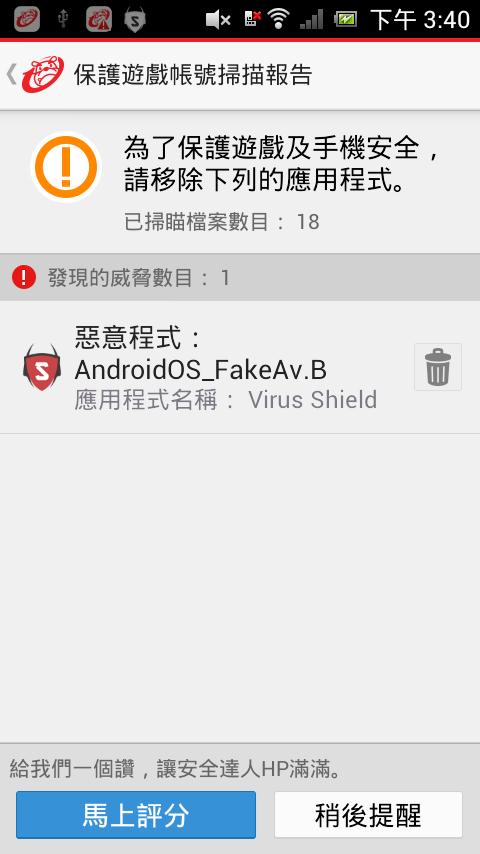

趨勢科技曾發現假的山寨 Candy Crush應用程式,這些應用程式包含了廣告應用程式Leadbolt和Airpush,含有上述程式碼的應用程式非常氾濫。廣告軟體不僅僅會採用積極的廣告策略,像是持續性的通知,同時也會收集使用者包含所在位置等相關資訊,侵犯了使用者的隱私。

行動惡意程式App數量,突破 200萬!半年內數字翻倍。不僅是數量成長,這些威脅相關的複雜性和能力也都更加增強。網路犯罪分子都在尋找機會來竊取儲存在智慧型手機和平板電腦裡可用來獲利的資訊。

保護個資三步驟

我們部落格裡提到,有293,091個應用程式被發現是惡意的,而這其中,有68,740個是出現在官方的Google Play上。這些惡意應用程式中,大約有22%被發現會洩漏使用者的相關資訊。

在這篇報導中提到, 廣告軟體還會大幅增加耗電量,文中並引用聯邦貿易委員會提出調查報告,指出 Google Play 上的應用程式,有 60% 都會傳送裝置 ID 給不同廣告商使用。但一心只想玩樂的孩子是毫無戒心的,因此只能靠家長費心防備。 繼續閱讀

前不久,OpenSSL 加密軟體程式庫的 Heartbeat (心跳) 延伸功能被發現含有一個漏洞,此漏洞被戲稱為

前不久,OpenSSL 加密軟體程式庫的 Heartbeat (心跳) 延伸功能被發現含有一個漏洞,此漏洞被戲稱為