摘要

⚠ 2021 年 3 月 2 日,Microsoft 發出了一份安全公告與緊急修補更新來解決多個目前正遭受猛烈攻擊的 Microsoft Exchange Server 企業內版本零時差漏洞。

受影響的 Microsoft Exchange Server 版本包括:2010 (EOL)、2013、2016 以及 2019。

關於這項攻擊

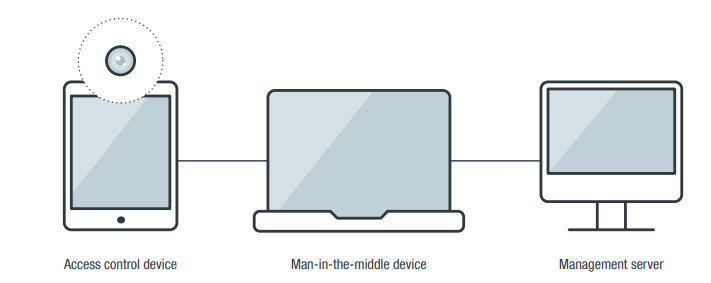

公告中所指出的四個重大漏洞包括了一個可讓駭客入侵系統的網路端伺服器端請求偽造 (SSRF) 漏洞 (CVE-2021-26855),以及三個可在通過認證之後發動攻擊的本地端漏洞:CVE-2021-26857、CVE-2021-26858 及 CVE-2021-27065。

研究人員認為,駭客是藉由一連串的漏洞攻擊手法來攻擊含有這些漏洞的 Exchange Server,進而駭入企業網路、竊取機敏資訊 (如:所有的電子郵件信箱與通訊錄),並從事其他惡意活動,包括:蒐集使用者登入憑證、篡改 Active Directory、在企業內四處遊走等等。

除了閱讀 Microsoft 的安全公告以及下列文章之外,強烈建議所有可能受到影響的客戶也應參考美國「網路資安與基礎架構安全局 (Cybersecurity & Infrastructure Security Agency,簡稱 CISA) 所發布的 Alert AA21-0621A 警示來獲得進一步的指示和資訊。