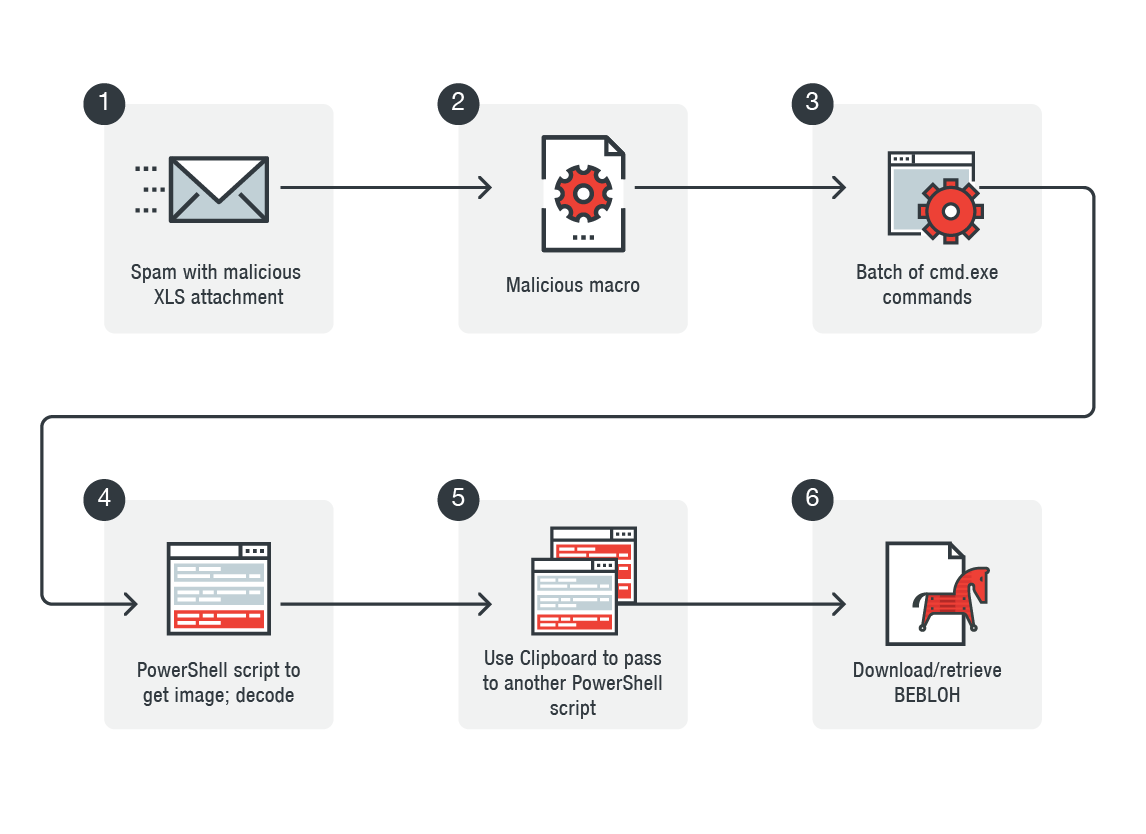

「1,863萬台幣贖金 ,另加 3,105萬元購買新電腦和硬體!」這是發生在美國佛羅里達州里維拉灘市(Riviera Beach)一名警察部門的員工,不小心點開「有毒郵件」,導致市政府電腦被癱瘓了3周後的代價 。(相關報導)

一間新竹科技公司,為何因為一時沒看出「xxx@ximhan.net」與「xxx@xlmhan.net」兩帳號差異,竟損失近2千餘萬元?

臉書超高人氣,社群分享上癮, 你是駭客選中的「朋友」還是攻擊跳板?

如果員工上班時瀏覽網站不小心點入了惡意廣告,對企業組織有何風險?

網路資安情勢瞬息萬變,只針對新進員工進行網路資安訓練夠嗎?

企業資安不再只是 IT 部門的工作,每位員工都有責任維護職場的網路安全。以下從四個面向: 「社群網站 」、「 電子郵件」、「 網頁瀏覽」及「員工教育訓練 」提供一些指南:

企業資安不是 IT 部門的專屬責任,每一位員工都是把關者

臉書超高人氣,社群分享上癮, 你是駭客選中的「朋友」?駭客眼中夢寐以求的攻擊跳板有哪些特質?

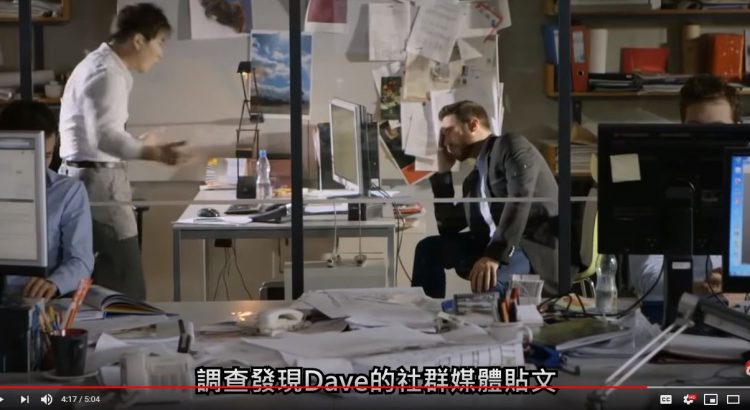

為何員工在社群網站發言,會影響企業安全? 駭客如何利用假身分掩護,加入某公司員工的社群帳號,進而引發一場資料外洩事件?請看以下影片:

這位仁兄幾乎接受所有的交友邀請,他很自豪的認為高人氣的社群人脈,可以讓他迅速飛黃騰達,他幾乎像上癮一樣,分享生活中的所有大小事物,讓數百位社群網站”好友”,實際上多數為陌生人,知道他的作息與工作點滴,你身邊也有這類型的同事嗎?為何這種人會成為攻擊者夢想中的目標?他和所屬的公司,最終付出什麼代價?

企業資安不再只是 IT 部門的工作,每位員工都有責任維護職場的網路安全。本文從四個面向:「 電子郵件」、「 網頁瀏覽」、「員工教育訓練 」及「社群網站 」提供一些指南:

1.電子郵件安全

電子郵件至今仍是企業及員工所面臨的最大一項威脅管道。電子郵件是今日企業溝通的最主要工具。因此一再成為歹徒的犯案工具。對企業來說,最困難的一項工作就是今日社交工程陷阱越來越高明,因此讓員工很難察覺有詐。員工可採取以下幾個作法來加強防範:

2.網頁瀏覽

網站是許多員工和企業遭到駭客入侵的第二大途徑。許多歹徒都會利用一些熱門網站或網頁內的廣告來感染使用者。網路釣魚(Phishing)網頁在今日非常流行,因為網路犯罪集團很希望能竊取使用者在一些熱門網站的登入憑證。使用者可以採取以下幾個作法來加強防範:

- 若您突然看到畫面上彈出一個以前不曾見過的登入畫面,請務必小心,並且切勿直接登入。請改用原本已加入書籤的頁面來登入該網站。

- 小心網站上的廣告,因為許多歹徒都是利用惡意廣告來感染使用者。

- 確認您的系統或企業機構已架設網站過濾功能來封鎖一些惡意的網站和網頁。

- 盡可能使用書籤來前往某個網站,或者直接在網址列輸入網址,避免直接點選電子郵件或訊息當中隨附的連結。

3.員工教育訓練

許多企業機構在投入了一些資源來進行員工網路資安訓練之後,都確實改善了資安的情況。像這樣的教育訓練務必持之以恆,不論是針對新進員工或老員工,因為網路資安情勢瞬息萬變。

- 定期舉辦網路釣魚模擬計畫:您可以定期提供一些有關威脅如何運作的影片,或是透過一些網路釣魚模擬計畫來定期檢測員工是否會點選您刻意製作的網路釣魚郵件隨附的連結。

- 員工專屬疑似電子郵件回報信箱:除此之外,企業還可以成立一個專門的電子郵件信箱讓員工將可疑的電子郵件轉寄給 IT 部門。但請注意,企業務必迅速作出回應,這樣才能讓使用者知道如果真的遇到惡意郵件,他們確實會收到通知。

- 不要有僥倖心態:所有員工都應謹記,不論任何時候,他們都有可能遭到攻擊。許多員工或許會認為自己不可能成為攻擊目標。不過,網路犯罪集團絕不會輕言放棄,如果他們一直無法讓某個員工上當,那麼他們就會另尋其他目標,直到有人掉入他們社交工程陷阱為止。企業機構,尤其是小型企業,更須謹記這點,因為,他們總有一天會成為攻擊目標,只是時間早晚而已。

駭客和網路犯罪集團隨時都在攻擊全球各地的企業機構和員工,換句話說,企業機構內的每一個人都要嚴加戒備,隨時注意自己的網路活動,以確保自身安全。當然趨勢科技也知道我們可以做得更多,因此我們隨時都在投資新的技術來保護客戶,防範威脅入侵客戶,因為,建立一個安全的數位資訊交換世界是我們的使命。

4.社群網站

別讓你的個人檔案像一本可以自由翻閱的書,免得駭客可以看到任何所需資訊,加以利用謀取利益!

本文一開頭的影片男主角 Dave是攻擊者夢想中的目標,因為他幾乎像上癮一樣,分享生活中的所有大小事物,讓數百位陌生人知道,你身邊有沒有這種人呢?

我們都使用社群網路,但如果你不謹慎小心,就很容易洩漏這麼多資料,Dave可能覺得有趣,分享自己所做的一切,但是對心懷不軌的人,這正是大好機會,利用你過度分享的資訊。在你察覺之前,滲透掌握你的一舉一動,即使你分享資訊沒有損失,最終仍可能為此付出代價。

影片中的駭客寫電子郵件給Dave的上司,提出非常有趣的提案,在假試算表嵌入惡意程式碼,只要幾秒鐘就能完成,你可能認為這種事情,只發生在電影中,但事實上大部分攻擊,都使用社交工程,建立可信藉口欺騙受害者,從事不明智的行為,只是一時判斷不當,圖謀不軌的人就能取得他所要的存取權限。

有計畫的犯罪份子會仔細瀏覽網路,搜尋更多系統及資料,這不是短期的駭客行為,他們會長期取得機密資料,銷售給地下犯罪組織,可能是信用卡資料庫或公司全力投入的專案。

請記住以下四點:

- 你不但要維護公司的資料安全,也要維護個人的資料安全

- 建立社群人脈固然重要,但不要所有人都照單全收

- 發文前請三思,如果你不想引人注意,就不要在網路發文

- 如果你分享資訊.請確保嚴密控制目標對象,遵循公司安全政策,當然也要小心收到的未經請求訊息或內容,最重要的是

請用腦思考