針對性攻擊/鎖定目標攻擊(Targeted attack ) 為何有本事能輕易將民間業者搞得天翻地覆,也能將政府搞得人仰馬翻?它跟 APT 攻擊有何差別?

如果以槍枝作比較,「針對性目標攻擊」是一般手槍;而「APT攻擊」是最高科技軍規步槍。

什麼是針對性攻擊/鎖定目標攻擊 ( Targeted attack )?

針對性攻擊/鎖定目標攻擊 ( Targeted attack,以下簡稱針對性目標攻擊 ) 的三個特性:

📌1.非亂槍打鳥,有具體攻擊目標,花長時間布局

📌2.主要目的是滲透目標網路和竊取資訊

📌3.非短暫攻擊,而是持久戰,攻擊者花費相當大的努力確保攻擊在一開始滲透網路並取出資料後能夠繼續下去。

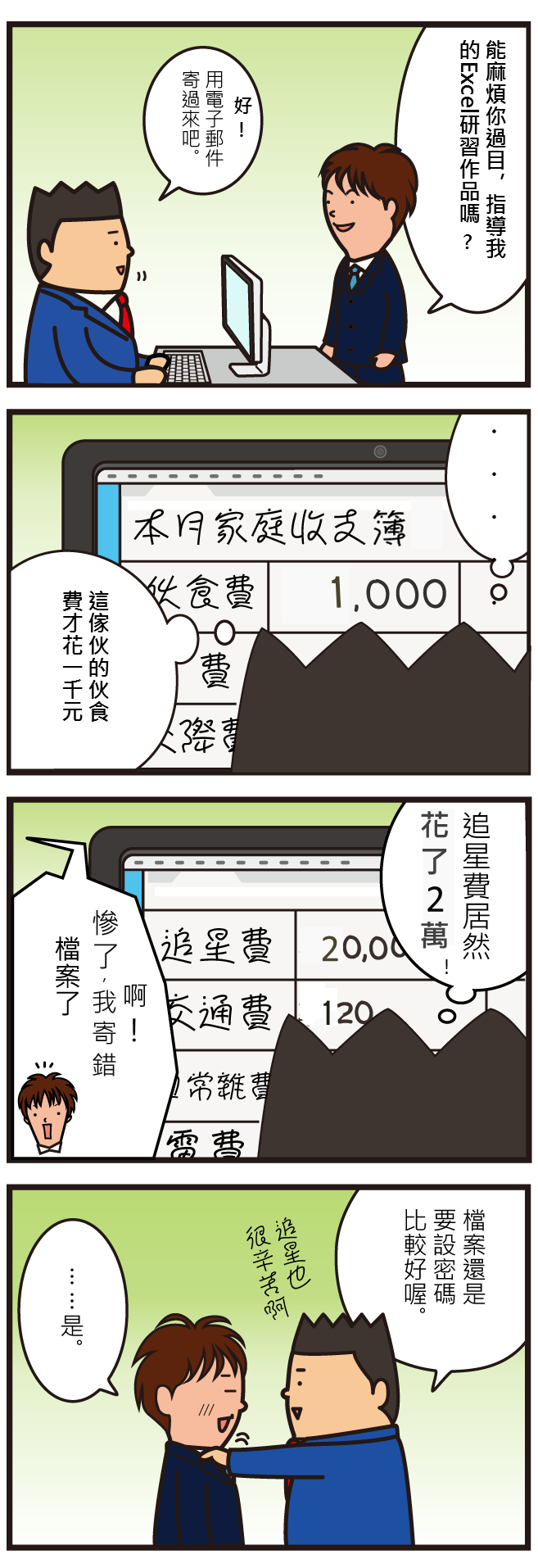

針對性目標攻擊並非自動化、機會主義或無差別式的攻擊,該攻擊是深思熟慮、有目的性且持久性的攻擊。而且往往過了數年才被發現,且事件爆發時已經有數千甚至數百萬的客戶紀錄或資料被竊。雖然針對性目標攻擊在某種程度上也帶有金錢動機,但其攻擊的主要目標總是在竊取資訊。比如常見的資料外洩事件新聞: Sony被駭、Target資料外洩和Ashley Madison偷情網站入侵事件。

就如它們在新聞中所聽起來的那樣驚人跟破壞性,資料外洩本身並不足以描繪整個故事。 針對性目標攻擊所做的比扳倒大公司還要多,它們也用在對付國家及其政府機構的網路間諜活動。

針對性目標攻擊跟 APT 攻擊是同一件事嗎?

針對性目標攻擊常跟「進階持續性滲透攻擊」(Advanced Persistent Threat,以下簡稱APT攻擊)聯想在一起,事實上兩者是有差異的。如果以槍枝作比較,「針對性目標攻擊」是一般手槍;而「APT攻擊」是最高科技軍規步槍-在複雜度、工程性和使用者上有所不同。

APT攻擊是使用自製程式碼與工具的攻擊 — 不只是像針對性目標攻擊是由駭客所製造的那樣,而是來自一群有才華、有領薪水的工程師。APT 攻擊也可能是國家贊助的攻擊 — 這代表它們背後實際上是政府,而不像是針對性目標攻擊的背後是一小群駭客。

APT攻擊的規模和火力跟針對性攻擊/鎖定目標攻擊(Targeted attack )比起來都更為嚴重,並且只針對真正的大目標,像是國防承包商和其他政府機構。跟 針對性目標攻擊Targeted attack )比起來,企業可能比較不需要加以擔心,但最好還是兩者都加以防範,以防萬一。

像趨勢科技Deep Discovery威脅保護平臺這樣的解決方案可以讓企業偵測、分析和回應複雜的惡意軟體、 針對性目標攻擊(Targeted attack )和APT攻擊等現代威脅。

針對性攻擊/鎖定目標攻擊(Targeted attack )跟激進駭客主義(hacktivism)有何不同?

激進駭客主義(hacktivism)或激進主義相關的駭客攻擊跟針對性目標攻擊不同,因為前者有著一次性與破壞性質。他們往往更像是非法騷擾 — 不那麼有害而比較容易處理,就像是在牆壁塗鴉一樣。激進駭客攻擊往往不會出現網路滲透,很少或沒有出現資訊竊取。

他們也會以誇張的做法來追求最大的能見度 — 目的是被看見,而非針對性目標攻擊那樣設計成不被注意到。

針對性目標攻擊跟網路犯罪活動有何不同?

針對性攻擊/鎖定目標攻擊(Targeted attack )跟網路犯罪活動的最大區別是範圍。網路犯罪活動的目的是在最短時間(在資安公司反應前)內盡可能找到最多受害者。

而另一方面, 針對性目標攻擊行動的範圍十分限縮 — 通常將目標限制在一家公司或組織。有時範圍甚至會進一步縮小到組織中的特定員工或一小撮員工。所有的工作、努力跟研究都是為了確保目標上鉤落入他們的圈套 — 然後讓他們得以進入目標網路。

繼續閱讀