2016 年發生了哪些你印象深刻的資安事件? 讓我們用一些資安數字來回顧相關新聞:

上一篇盤點 2016 十大資安數字-一般用戶篇 ,我們分享了以下數據:

- 雅虎 5 億用戶資料外洩

- 一天8篇文就能推測出你住家位置

- 全台每8秒一個裝置受到勒索病毒攻擊!

- 48%的人會將撿到的隨身碟插入電腦

- 41-45 歲的熟女最易被騙

接下來我們繼續看以下五則:

- CFO 最常收到詐騙信-變臉詐騙案件猖獗,全球損失金額兩年飆長13倍

- 歹徒只需 35 美元就可取得的變臉詐騙簡易後門程式

- ATM自動吐鈔,遭盜領8千萬

- 光是 2016 年第一季,勒索病毒就從企業身上海撈了將近2.09 億美元的不法所得

- 逾14萬台網路攝影機發動史上最大DDoS攻擊

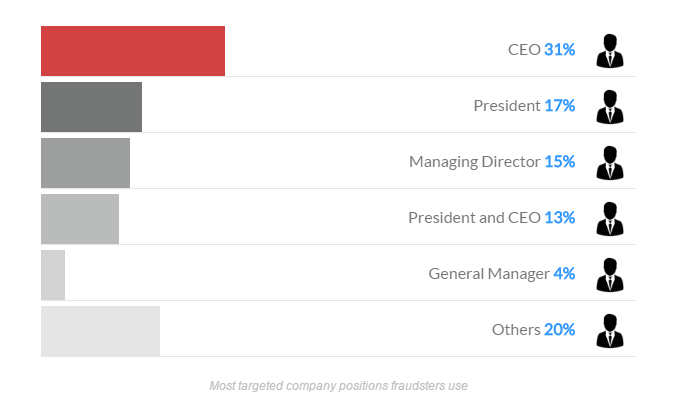

CEO 最常遭冒名發信;CFO 最常收到詐騙信-變臉詐騙案件猖獗,全球損失金額兩年飆長13倍

✅入侵出納人員電子郵件帳號

✅ 攔截預定好的轉帳交易

✅ 假借高階主管名義寄發郵件

✅下令執行新的轉帳交易

這就是所謂的變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)。FBI 預估遭受變臉詐騙攻擊形式的受駭企業平均損失金額為美金130,000,高達四百萬台幣 !

⊙延伸閱讀: CEO 最常遭冒名發信;CFO 最常收到詐騙信-變臉詐騙案件猖獗,全球損失金額兩年飆長13倍

歹徒只需 35 美元就可取得的變臉詐騙簡易後門程式

變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)攻擊歹徒多半只需用到一般的後門程式 (網路價格不到 50 美元) 以及搜尋找到的受害目標及其員工背景資料,及可進行社交工程詐騙。

變臉詐騙案件規模逐年擴張成長,根據最新FBI 6月14日發佈的報告指出, 自2015 年1月以來,企業機構通報的變臉詐騙損失金額成長13倍,造成全球近31 億美元的損失,其中資料顯示多數詐欺性轉帳皆流向位於中國與香港的亞洲銀行。

趨勢科技提供企業6個小秘訣,杜絕變臉詐騙找上門!

- 仔細檢查所有的電子郵件:小心來自高階主管的不尋常郵件,詐騙郵件最常使用簡短而含糊的主旨,有時甚至只有一個字,這些都可能為詐騙份子誘騙的動作。此外,針對要求資金轉移的電子郵件需加以確認是否為正確郵件。

- 提升員工防詐意識:員工往往是企業資安環節中最脆弱的一環,積極做好員工訓練,仔細審視公司政策,並且培養良好的資安習慣。

- 任何廠商變更的匯款資訊,皆必須經由公司另一位人員複核。

- 掌握合作廠商的習慣:包括匯款的詳細資料和原因。

- 使用電話做為雙重認證機制:透過電話撥打原本已登記的慣用電話號碼,做為雙重認證機制,而非撥打電子郵件當中提供的連絡資訊。

- 一旦遇到任何詐騙事件,立即報警或向165反詐騙專線檢舉。