2014 年趨勢科技 目前發現一起專門針對台灣政府和行政單位的 APT攻擊-進階持續性滲透攻擊 (Advanced Persistent Threat, APT) 活動。這起特定攻擊活動命名為 PLEAD ,據 趨勢科技 分析發現 PLEAD 、Shrouded Crossbow (暗弩) 以及近期的 Waterbear (水熊) 這三個看似獨立的行動其實背後很有可能都同屬一個駭客團體 BlackTech 網路間諜集團。

BlackTech 是一個在東南亞地區相當活躍的網路間諜集團,尤其是在台灣,偶爾也在日本和香港地區活動。根據其幕後操縱 (C&C) 伺服器的 mutex 和網域名稱來看,BlackTech 的行動主要是竊取攻擊目標的機密技術。

據趨勢科技 對其活動以及不斷變換的手法與技巧所做的分析,我們發現 PLEAD 、Shrouded Crossbow (暗弩) 以及近期的 Waterbear (水熊) 這三個看似獨立的行動其實背後有所關聯。

我們分析了他們的犯案手法並剖析了他們所用的工具之後發現,PLEAD、Shrouded Crossbow 和 Waterbear 很有可能都同屬一個駭客團體。

PLEAD: 曾經攻擊台灣的政府機關和民間機構 PLEAD 是一個資料竊取行動,尤其專門竊取機密文件。該項行動從 2012 年活躍至今,曾經攻擊台灣的政府機關和民間機構。PLEAD 所使用的工具包括同名的 PLEAD 後門程式以及 DRIGO 資料搜刮外傳工具。PLEAD 會利用魚叉式網路釣魚郵件 來夾帶惡意的附件檔案或雲端儲存空間連結,以散布並安裝其木馬程式。歹徒使用了一些雲端儲存空間帳號來提供 PLEAD 木馬程式,並且接收 DRIGO 所搜刮外傳的文件。

PLEAD 的安裝程式經常使用從右至左書寫 (RTLO) 的技巧來讓惡意程式的檔名看起來像文件檔,且大多會搭配一個誘餌文件來轉移使用者的注意力。此外,我們也看過 PLEAD 使用以下漏洞來攻擊:

趨勢科技 曾經在最近的2013年下半年度目標攻擊綜合報告 裡指出,在台灣看見了好幾起APT攻擊-進階持續性滲透攻擊 (Advanced Persistent Threat, APT) /目標攻擊 相關的攻擊活動。

趨勢科技 目前正在監視一起專門針對台灣政府和行政單位的攻擊活動。我們將這起特定攻擊活動命名為PLEAD,來自於其相關惡意軟體所發出後門指令的字母。

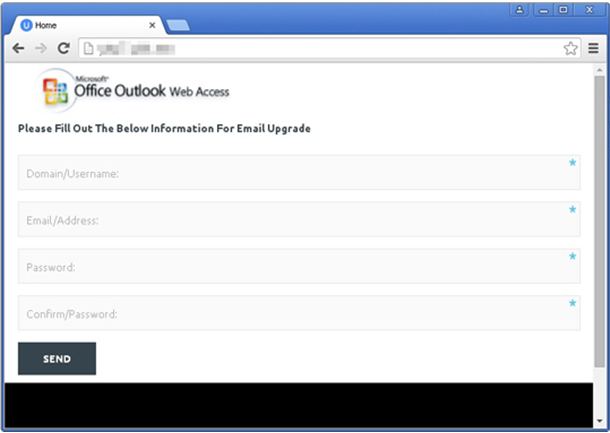

此次攻擊活動的進入點是透過電子郵件。在PLEAD攻擊活動裡,攻擊者利用RTLO(從右至左覆蓋)技術 來欺騙目標收件者將被解開的檔案誤認成非執行檔。(編按:比如將檔案名稱xxx.fdp.scr 顯示成xxx.rcs.pdf )

在某些 PLEAD攻擊活動的相關案例裡正確地運用了RTLO技術,如同一起針對台灣某部會的案例,聲稱是關於技術顧問會議的參考資料:

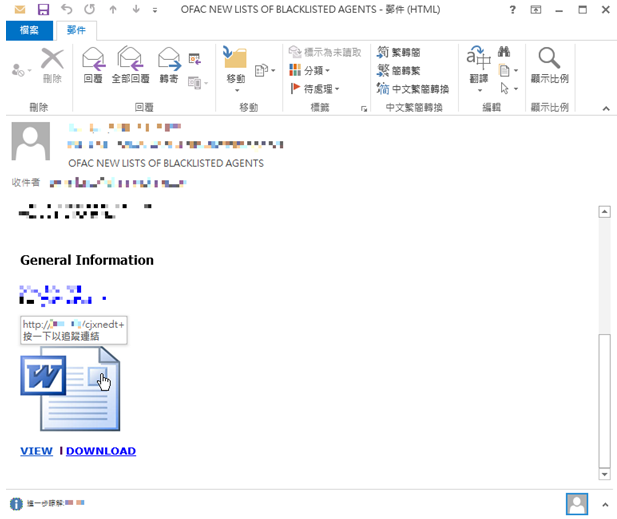

Plead寄送至台灣政府單位的電子郵件

一旦.7z 附加檔案被解開,收件者會看到兩個檔案,看來像一個 PowerPoint文件和一個 Microsoft Word檔案。RTLO技術基本上是利用支援由右到左書寫語言的Unicode字元,可以從第一個檔案清楚地看到。事實上是螢幕保護程式檔案。

針對台灣政府單位的APT 攻擊:解開的附件檔顯示RTLO 伎倆,副檔名看似PPT,其實是.SCR 螢幕保護程式上

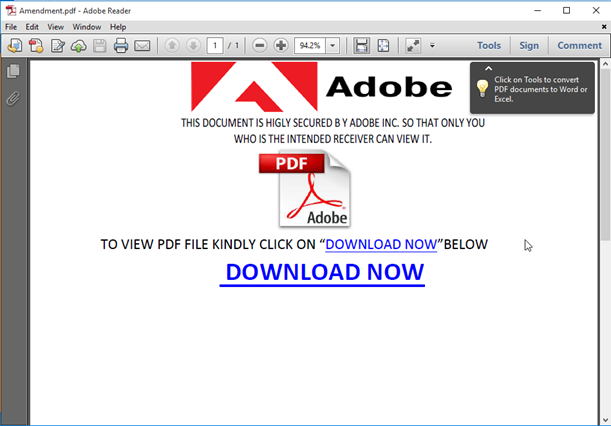

為了進一步讓受害者相信.SCR檔案是PPT文件,這個.SCR檔案實際上會產生下列PPT檔案以充作誘餌。

針對台灣政府單位的APT 攻擊.SCR 檔案刻意以假亂真產生一個 PPT檔案作為誘餌 《延伸閱讀》< APT 攻擊>看起來是 .PPT 附件,竟是 .SCR !!針對台灣政府單位的 RTLO技術目標攻擊(含社交工程信件樣本)

PLEAD 還曾經短暫使用過一個無檔案式惡意程式版本來攻擊 Flash 的漏洞 (CVE-2015-5119 ),也就是當年 Hacking Team 所外流的漏洞 。

PLEAD 如何利用已遭入侵的路由器。 繼續閱讀