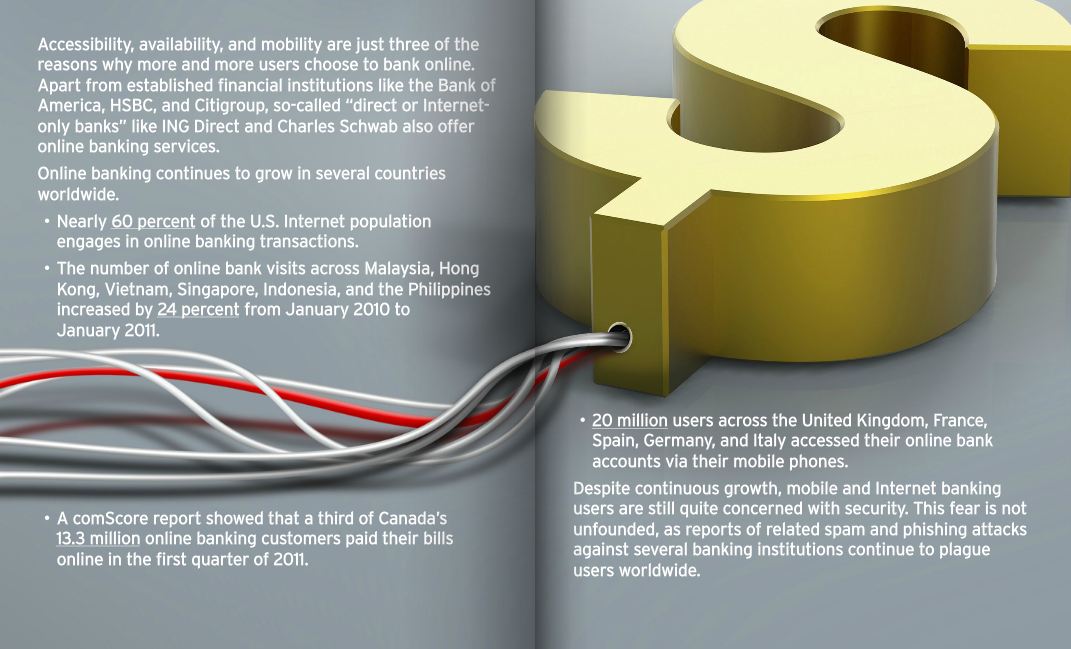

根據Google調查顯示,國人對於智慧型手機的依賴程度高達81%,成為亞太區之冠,高過日本(80%)、香港(77%)與新加坡(73%)[註一],顯示無論是在國內或是到世界各地遊玩,能夠隨時與親朋好友分享旅行的點滴是國人極度重視的。但是,旅途中使用的 wifi 無線網路真的安全嗎?

一份研究顯示,全世界有64%的旅館提供某種形式的免費無線網路,一般而言,提供給旅客的上網服務通常是開放的無線網路,這表示它面對任何攻擊時都不安全。對於攻擊者來說,從開放熱點截取網路、甚至是做個假熱點來執行中間人攻擊,都是輕而易舉的事。

這則新聞家庭Wi-Fi未設密碼 衰遭歹徒借用盜刷,指出新竹一名林姓女子接到警方傳喚,涉及網路盜刷信用卡案件,後發現因女子住處的Wi-Fi無線網路未鎖密碼、遭人盜用。警方調查,歹徒利用木馬程式或架設網路釣魚(Phishing)假的購物網站,盜取被害人信用卡資料,再隨機尋找未設密碼的Wi-Fi無線網路,登錄購物網站,以非法取得的信用卡資料購買遊戲儲值點數等盜刷,有多人受害。

呼籲大家:

- 家中無線網路加設密碼

- 未使用時關閉無線網路分享器

- 不要下載不明檔案或點選不明網址,以免被植入木馬程式盜個資

- 如果你無法肉眼判斷網址的安全性,請務必跟信賴的網站購買,或者是▼免費下載▼PC_cillin 雲端版以紅色標示惡意網址,避免誤觸網路釣魚陷阱。

以下這篇舊文重貼,也讓大家從另一個角度看借用一下他人的 Wi-Fi 無線網路上網可能引發的安全性議題

==============================================================

在幾年前,稱為Firesheep的窺探工具,被做成瀏覽器Firefox的附加元件。壞人可以加入同一個網路,在不知情下窺探你的電子郵件、銀行登錄資料或其他資訊…

曾經有被跟踪的感覺嗎?

作者:Tony Larks(趨勢科技全球消費市場行銷副總裁)

你曾經用過公共無線網路嗎?你曾用那無線網路去檢查電子郵件或登錄個人網路帳號嗎?如果答案是肯定的,我們至少都曾經做過那麼一次,你就已經把自己和你的線上安全置於危險之中了。

借用一下的無線網路上網沒關係吧?

就像這樣的情況:您正在酒吧、餐廳、飯店大廳、機場候機室或咖啡廳。您實在不想花費網路連線費,但您卻一定要檢查一下您的電子郵件(這已是今天的第100次了)。或許您正在等待一封來自合作夥伴、父母或久未聯繫的表親的重要訊息,誰知道。不管怎樣,您發現您所在位置有不用密碼的 Wi-Fi 網路,您立刻就連了上去,就算是上上網也好,或者登入網站帳號,甚至查看一下銀行帳戶餘額。接著,您約的人來了,或是您的班機開始登機,也可能電影開始了,所以,您就關機了,看似沒什麼問題,對吧?

不幸的是,當您使用開放的 Wi-Fi 網路時,任何心懷不軌的人,都能透過一些網路上現成的工具來查看您的瀏覽階段內容。幾年前,某位資訊安全研究人員甚至將這類「窺探」工具做成知名瀏覽器 FireFox 的外掛程式 (並取名為:Firesheep)。歹徒甚至可以連上相同的網路,然後在您渾然不覺的情況下取得您的電子郵件或銀行帳號登入資訊,或是其他資訊。這可不是件好玩的事。

付費的公共無線網路也不會提供更多的保護

可別以為,您向親切的吧台人員、飯店櫃台、咖啡店老闆索取到店內的網路密碼,您就安全無虞,因為,歹徒也可能跟你一樣擁有密碼。就算是付費的開放 Wi-Fi 熱點也不會比較安全。

在眾目睽睽下保持安全

所以,您該如何是好?其實,唯一能夠防止歹徒窺探您網路流量的方式,就是連上以 “https” 為開頭的網址。這個多出來的 “s” 就是代表「安全」的意思,也就是說,進出該網站的通訊都經過加密,因此,任何網路罪犯若嘗試攔截您的流量,看到的也只是一堆亂碼。Gmail 現在已經開始採用 https,此外 Twitter 也已跟進,但是,這樣的情況還不算普遍,因此,請務必記得查看一下。另外,也要小心某些網站只在登入畫面才使用加密,登入之後又回到一般的 http 通訊,如此一來,歹徒還是看得見。

還有一些電腦超厲害的使用者會透過 VPN 服務,在其目前位置與目標網站之間建立一個加密通道,這樣就能保護瀏覽作業,但一般情況下並沒有這麼多時間來建立這道機制。 繼續閱讀