到目前為止,今年都是讓企業IT人員特別緊張的一年。年初的時候,關於資料外洩的擔憂和端點銷售系統POS惡意軟體讓零售業者大操其心。

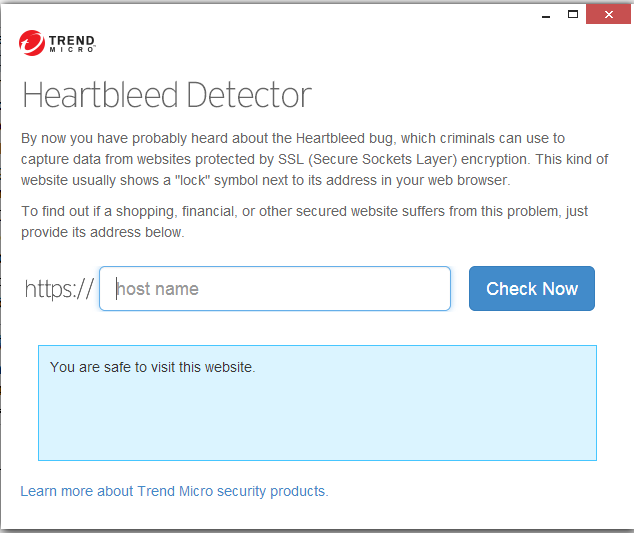

Windows XP系統轉移這長久以來的頭痛問題也到達了臨界點,因為四月就要結束對這古早操作系統的支援。通常每個月都會有個關於資安的頭條新聞,但是一個被稱為Heartbleed心淌血漏洞OpenSSL卻是絕對的不受歡迎。

因為這發生的一切,所以如果IT安全人員累了,或是疲於修補漏洞是有點說得過去的。希望這些團隊可以在這些緊張的時刻得到適當的休息,因為訓練有素且有能力安全人員的重要性是不可低估的。

雖然技術解決方案所扮演的角色得到更多的關注(較頻繁也更多資金),這些解決方案如果沒有知道該如何用的專家就會變得毫無價值。面對今日的攻擊環境,並不只是需要更加複雜的工具;還需要訓練有素的IT安全人員來做決策,利用工具所提供的最佳資訊以及威脅情報來進行處理。

不幸的是在許多組織中,這些團隊都被冷落和視為成本中心。這聽起來不錯,直到發生了重大的外洩事件或其他安全問題 – 結果讓組織付出了更多的成本。

那麼究竟組織要如何對待他們的資訊安全人員?有四個地方是組織可以加以協助的。

給予他們所需的工具 – 並且讓他們試驗。

首先,資訊安全團隊必須有他們所需要的資源。這可能包括硬體、軟體以及人員。團隊應該要專心做好自己的工作,而不必擔心沒有足夠資源來做到這一點。是的,這可能要花錢,但是攻擊和資料外洩會更花錢。

此外,企業應該讓團隊有一定空間來進行試驗。如果他們想嘗試新的工具或使用新的方法來收集和分析威脅資訊 – 讓他們進行實驗。這些想法不一定會馬上產出有用的東西,所需要的只是進行概念證明,以確認想法會奏效。

讓他們學習和犯錯。

新的威脅和問題總是不斷地出現。正如我們今年剛剛聽到的驚人消息,有些我們認為安全的事物,可能並不是。學習已成為團隊目標的重要部分。好在威脅前線完成每日的工作。

有關威脅的資訊並不總是精確;看來似乎是威脅的事情可能結果是完全無害,反之亦然。總是會有錯誤發生;試圖減少絕對是正確的,但不應該讓你的安全團隊變得過於畏縮,而不敢去指出一個明顯的攻擊。

確保資料可以被自由存取

這和我們的第一條相呼應。如果組織真的希望自己的團隊進行試驗,就應該確保日誌和資料庫方便存取和使用開放格式。被歸檔的所有檔案都該被儲存成純文字檔,像是CSV檔,而非專有的二進位格式。純文字檔可以被許多檢視器和腳本語言輕易地加以處理。

為什麼這很重要?這讓搜尋可以用相對快速和有效的方式進行。提供組織內的安全專家最佳方式去存取潛在威脅資訊。根據組織所記錄和歸檔的資訊,它也提供了進行資料關聯的可能性。可用的威脅情報最終能夠改善組織防禦。 繼續閱讀