使用者一直在抱怨預設的搜尋引擎是Bing而不是Google。這很煩,但不用擔心!我們整理了一份如何擺脫Bing並變更預設搜尋引擎的簡易指南。

Google Chrome

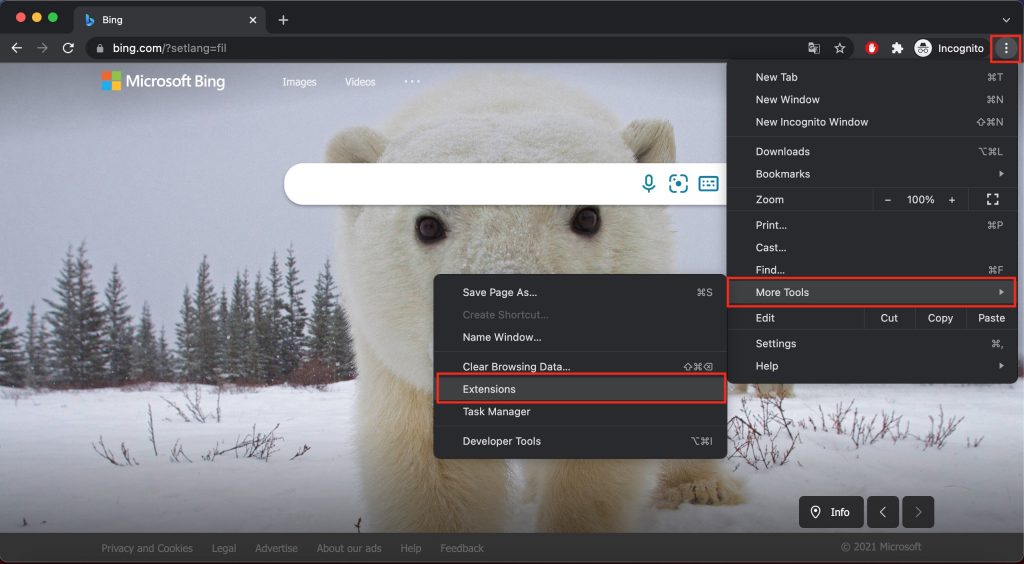

- 打開Google Chrome並點開右上角的三點圖示選單。

- 選擇更多工具,然後選擇擴充功能。

- 移除你看到的所有Bing擴充功能。

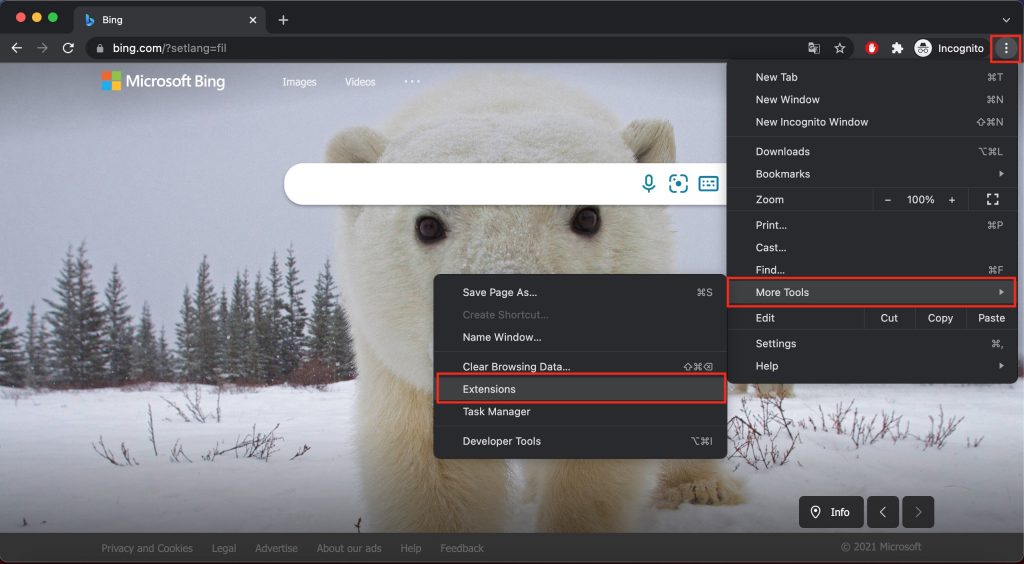

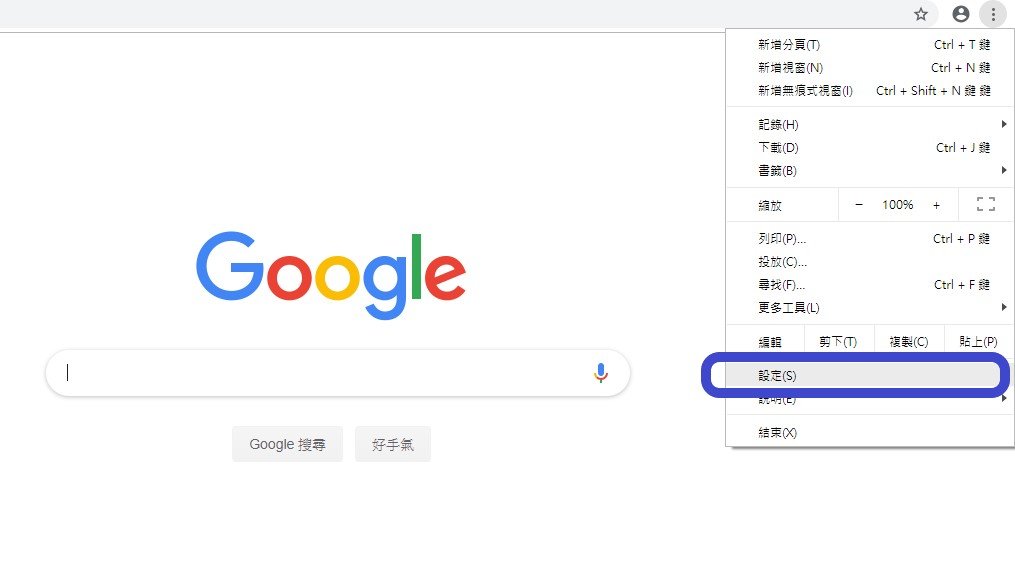

- 回到選單,然後選擇設定。

使用者一直在抱怨預設的搜尋引擎是Bing而不是Google。這很煩,但不用擔心!我們整理了一份如何擺脫Bing並變更預設搜尋引擎的簡易指南。

Google Chrome

‘’我想大家應該都對下方的視窗不陌生吧! 有沒有覺得看到就很煩躁呢! 也應該多次會有按錯的網站通知訂閱鍵吧! 如果你也是好麻吉一樣被各種通知搞得很「阿雜」的話,趕快一起來看看擺脫這些煩人的網站通知要怎麼做吧!’’

不管是被這些網站通知搞到很煩,或是想要管理一些之前訂閱過但不會再瀏覽的網站的話,都可以靠以下的方式進行更改,移除或封鎖喔!

根據預設,Chrome 會在網站、應用程式或擴充功能要求傳送通知時提示你。不過,你隨時可以變更這項設定。

當你瀏覽包含干擾性或誤導性通知的網站時,Chrome 會自動封鎖通知,並建議你繼續封鎖這些通知。

以無痕模式瀏覽網頁時,你不會收到任何通知。

(以上來源:https://support.google.com/chrome/answer/3220216)

在這裡,Google 幫我們表列了所有我們曾經訂閱過的所有網站,在這邊我們就可以管理每一個網站通知。如果再也不想看到任何一則網站通知的話,我們就可以把它全部關掉,甚至也可以將其封鎖。

而 Google 也很貼心的設計了旁邊「新增」的功能,讓我們直接把網址打進去,就可以封鎖或是新增這個新網站,也就不需要再點去那個網站一次,非常方便。

今天 趨勢科技3C好麻吉 教的小密技是不是非常實用啊~學起來這四招以後就不用害怕不小心訂閱的 Chrome 網站通知狂跳,讓你心煩了!

還有更多疑問嗎? Android 趕緊安裝 i3C app (Android / iOS),趨勢科技專業線上客服團隊協助您在手機或電腦上遇到的問題。

幾個月前,Google在部落格上發表了一篇文章,告知 Google Chrome 的使用者不能從第三方安裝瀏覽器擴充套件。原因是:安全性。透過只允許官方 Chrome 網路商店來的擴充套件,Google宣稱可以加以管制以防止惡意擴充套件。

不幸的是,這種做法不足以嚇阻不法份子。趨勢科技之前報導過有惡意軟體想辦法繞過此功能並安裝惡意的瀏覽器擴充套件。我們最近還發現惡意份子將惡意擴充套件放到官方的網路商店上。

Facebook垃圾訊息

此攻擊的第一步從社群媒體開始。垃圾訊息被散佈到 Facebook上,內含一個和醉酒女孩相關的影片連結。當收到訊息的人點下連結,就會被重新導向到一個假冒 YouTube 的網站。出現通知說明要安裝特定 Chrome擴充套件才能觀看影片。

圖1、假YouTube 網站要求安裝瀏覽器擴充套件

一旦使用者繼續進行,就會被導到官方Chrome網路商店去下載該擴充套件。安裝擴充套件之後,會將使用者導回真正的醉酒女孩YouTube影片。

圖2、瀏覽器擴充套件放在官方Chrome網路商店

圖3、使用者被導向正常的YouTube網站

一旦安裝,惡意擴充套件(被偵測為BREX_FEBIPOS.OKZ)會執行像在Facebook更新狀態和留言等動作。它還可以透過Facebook的聊天功能來發送訊息和連結,這或許也說明了惡意擴充套件一開始是怎麼去散播連結的。

以下是這個後門程式會在 受害人facebook 啟動的惡意行為:

擴充套件的幕後黑手

趨勢科技的調查顯示這惡意擴充套件背後的作者租用了俄羅斯的虛擬專用伺服器(VPS),也在那註冊了幾個網域:

來自趨勢科技主動式雲端截毒服務 Smart Protection Network的資料顯示,大部分會連上這些網站的使用者來自巴西。其他受害者來自英國、美國和阿根廷等國家。

至少有另一個VPS代管了30個不同網域來推銷減肥產品、英文語言教學服務和在家工作機會。使用among.us作為線上計數器來計算受害者,和用 Dropbox 來放置詐欺網頁。

更多惡意擴充套件

不幸的是,這不是趨勢科技在網路商店中所發現的唯一惡意擴充套件。我們已經在那看到幾個可能的惡意擴充套件。這些擴充套件一看就很可疑。它們在最近發表,沒有敘述它們所謂的功能,或有重複的名稱。其中一些甚至和惡意擴充套件有相同的「作者」。再仔細地看,這些擴充套件帶有混淆JavaScript程式碼。更糟的是,這些擴充套件的下載次數達到數千次。

趨勢科技建議使用者避免點入來自訊息的連結,即使它們看似來自朋友或連絡人。這次攻擊顯示出訊息可能是來自淪陷的帳號。我們也建議使用者仔細檢查瀏覽器擴充套件。安裝任何擴充套件前先閱讀評論和檢查評等。這可以讓使用者知道這些擴充套件是否真是它們所宣稱的東西。

這攻擊中所用到的擴充套件已經不在Chrome網路商店上。我們已經向Google提報其他擴充套件。

惡意檔案的SHA1值是:

@原文出處:Uncovering Malicious Browser Extensions in Chrome Web Store作者:Fernando Mercês(資深威脅研究員)

趨勢科技PC-cillin 雲端版 獨家【Facebook隱私權監測】,手機、平板、電腦全方衛!即刻免費下載

雖然最開始的目的是為了擴充瀏覽器的功能,不過現在瀏覽器擴充套件已經成為網路犯罪計畫的另一項工具。今年早些時候,Google 透過一項強制性政策來解決惡意瀏覽器擴充套件的問題,就是只允許安裝 Chrome 網路商店的擴充套件。

雖然這政策可以為使用者提供更高的安全性,它並沒有完全嚇阻網路犯罪份子嘗試去繞過此功能。我們最近遇到惡意軟體會去安裝擴充套件到 Google chrome上。

推特上的「Facebook Secrets」

趨勢科技發現一則推特上帶有短網址的貼文在廣告「Facebook Secrets」。點入該連結會將使用者導到一個網站去自動下載 EXE 檔到使用者的電腦上。

圖1、推特上的惡意連結

這被下載的檔案(download-video.exe)其實是個惡意下載程式,被趨勢科技偵測為TROJ_DLOADE.DND。它接著會下載和植入一連串檔案到系統內。為了避免被懷疑,這些檔案使用常見應用程式檔名,例如flash.exe,避免被懷疑”

安裝瀏覽器擴充套件

除了下載和植入檔案,也會安裝一個瀏覽器擴充套件到系統上。它假裝為 Flash Player 的擴充套件。

圖2、偽Flash Player擴充套件