Blackhole 漏洞攻擊套件垃圾郵件侵襲 Pinterest

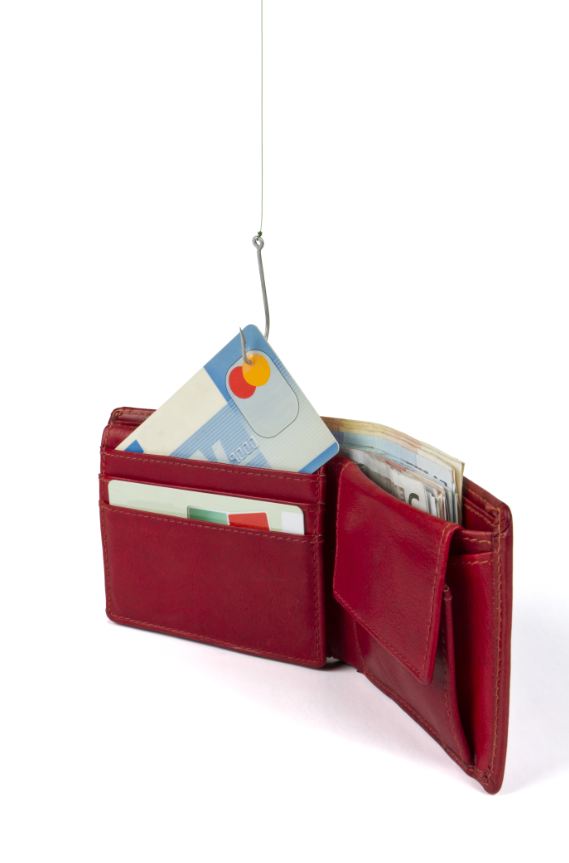

社交網站一向是網路犯罪者各種不同惡意活動經常使用的媒介,其手法大多利用網路釣魚(Phishing)和垃圾郵件(SPAM)。而 Blackhole 漏洞攻擊套件 (簡稱 BHEK) 垃圾郵件正是讓網際網路使用者困擾已久的此類攻擊之一 。BHEK 垃圾郵件行動專門利用知名品牌與網站來誘騙使用者。

正因如此,最近看到 BHEK 垃圾郵件開始侵襲 Pinterest 網站與該網站的使用者,其實一點也不令人意外。該網站在遭遇這波攻垃圾郵件攻擊行動之前,就曾經遭受過其他威脅,例如問卷調查詐騙與專門將使用者導向惡意網站的垃圾郵件。

目前趨勢科技已採集到這波垃圾郵件的樣本,並且分析其感染過程,以下是整個感染過程的詳細步驟:

- 使用者的信箱收到垃圾郵件,垃圾郵件看起來就像 Pinterest 所發出的電子郵件通知,告訴使用者其密碼已變更成功,並且附上一個連結讓使用者查看新的密碼。

- 使用者若點選了該連結,就會被重導至一系列的網站,此重導程式碼就是趨勢科技所偵測到的 HTML_IFRAME.USR。

- HTML_IFRAME.USR接著下載另一個惡意程式到系統上:TROJ_PIDIEF.USR,後者又在系統上植入 BKDR_KRIDEX.KA。這個最後植入的程式是一個後門惡意程式,能夠執行遠端駭客所下達的指令,使系統出現安全漏洞。 繼續閱讀