【2016年12月9日,台北訊】全球資安軟體與解決方案領導廠商趨勢科技(東京證券交易所股票代碼:4704) 在11月份偵測出台灣某製造廠商遭駭客攻擊的變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)件,成功與刑事警察局合作阻止了一場正在進行中的跨國詐騙案件,此詐騙金額高達 300 萬台幣 (9萬美金),此案件亦再次證明資安意識為企業營運的基本要素,採用資安解決方案防範並防堵多形態的詐騙手法已為必要。

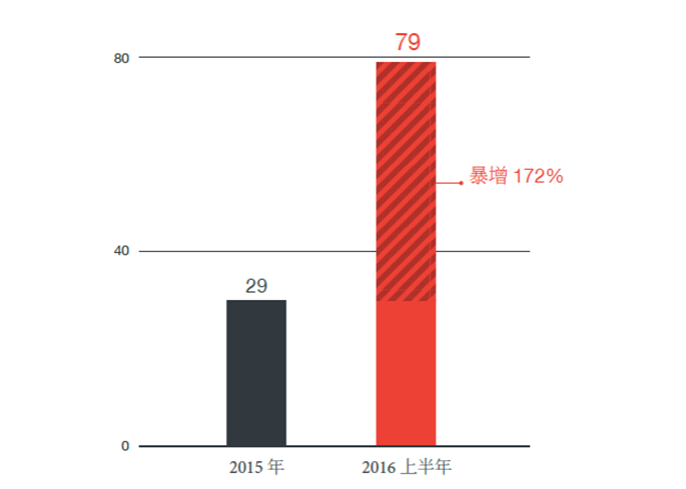

由於變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)所需成本及技術門檻較其他攻擊手法低,變臉詐騙已成為近年來駭客新寵兒。趨勢科技自 2015 年起與內政部警政署刑事警察局簽訂合作備忘錄,不定期提供資安情資協助遏阻網路犯罪案件。上週,趨勢科技與台北市刑事警察局合作,第一時間阻止一起正在進行中的典型變臉詐騙案件。趨勢科技團隊透過 IMSVA 郵件閘道防護SNAP(Social Engineering Attack Protection)的偵測功能, 發現台灣某製造廠商與其俄羅斯客戶間的採購交易郵件,遭駭客竊取後竄改內容,以拋棄式郵件信箱提供假匯款帳號誘騙廠商付款;此外,駭客更竊取了含有該公司戳記的發票檔案進行加工,整筆交易金額將高達台幣300 萬元。本次趨勢科技與刑事警察局協力防堵變臉詐騙,屬國內少數以資安防護技術成功提前預防變臉詐騙的案例,藉此事件,更提醒了企業主對於資安攻擊的多變需多加留心並加以預防。

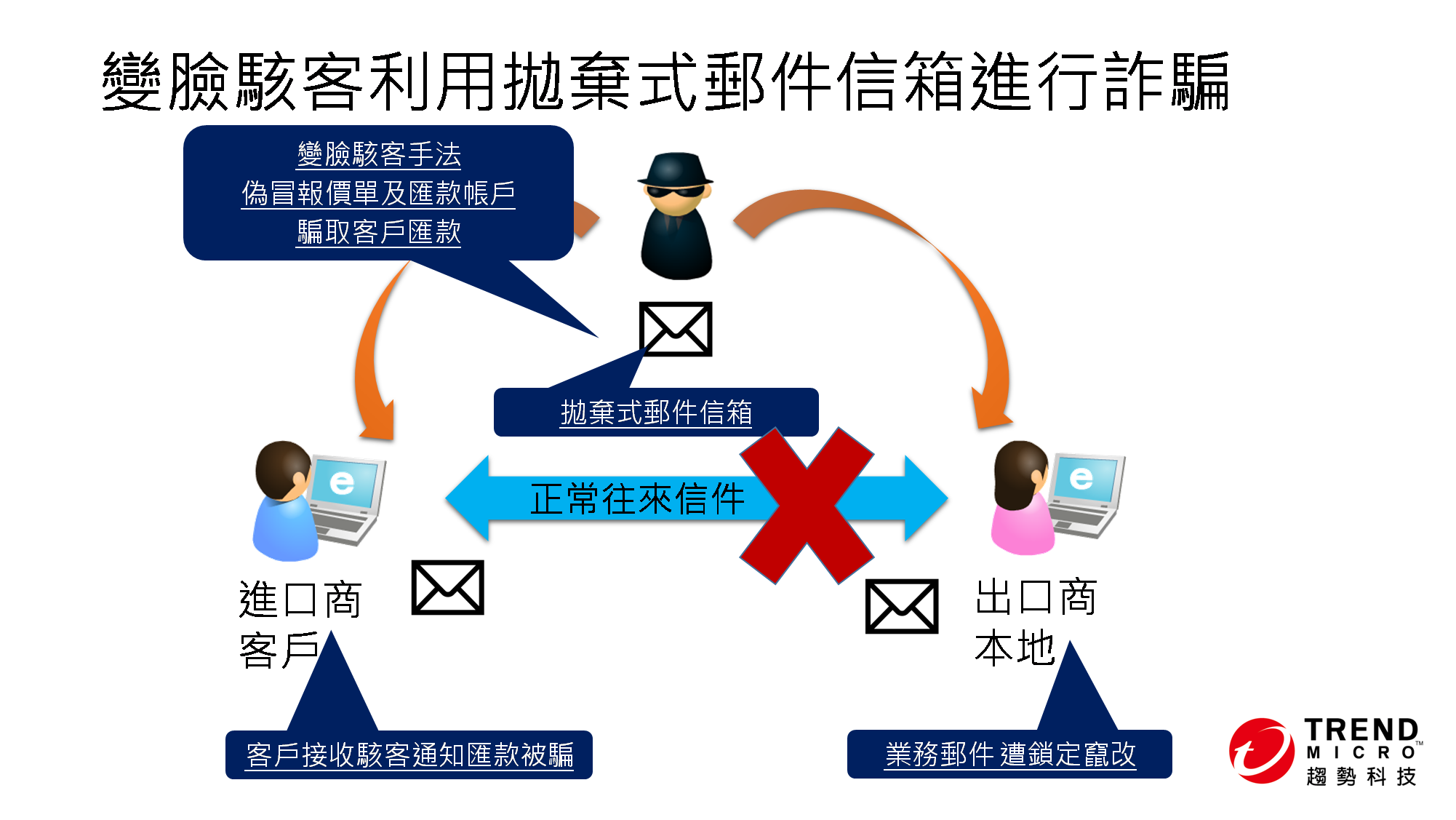

郵件變臉詐騙(BEC)主要為駭客竄改企業間往來的郵件內容,誤導企業轉帳至詐騙帳號,是近年來常見的駭客攻擊手法之一。電子郵件溝通已成為企業間的主要聯繫方式,舉凡交易訂單、收據及匯款帳號等均可能載於郵件中,然上述資料也成為駭客斂財的工具。駭客利用社交工程或鍵盤側錄郵件帳密等方式,竊取企業間往來的電子郵件,並假冒請款方寄信要求更改匯款帳號,若匯款方未向請款方再次求證,則成為變臉詐騙受害者。

趨勢科技呼籲,企業面對來勢洶洶的變臉詐騙威脅,「預防」才是關鍵之道。企業應加強電子郵件系統的安全性,避免郵件遭不法第三方擷取竄改;提升員工資安意識,勿點擊來路不明等可能為社交工程的郵件;交易雙方在匯款前,應再三確認交易帳號,增加交易的安全性。此外,也可以使用 趨勢科技 IMSVA、HES 郵件閘道防護 預防變臉詐騙的發生。IMSVA、HES郵件閘道防護 提供了完整的多層式安全防護,結合了企業內的虛擬裝置與選購的雲端預先過濾,能在企業網路外部擋掉絕大多數的垃圾郵件和惡意程式,並透過雲端信譽評等資料庫與網路邊境執行掃瞄程序,確保企業遠離如變臉詐騙等類型的資安威脅。