趨勢科技於今日發現一起新的勒索軟體 Ransomware爆發事件,與之前的勒索軟體 Ransomware相同,此惡意程式會將自己偽裝成Email附加檔案。一旦執行此惡意程式,電腦上的檔案就會被加密鎖定而無法開啟使用。趨勢科技在此提醒您,切勿輕易打開來源不明的信件。

此次勒索軟體 Ransomware相關資訊如下:

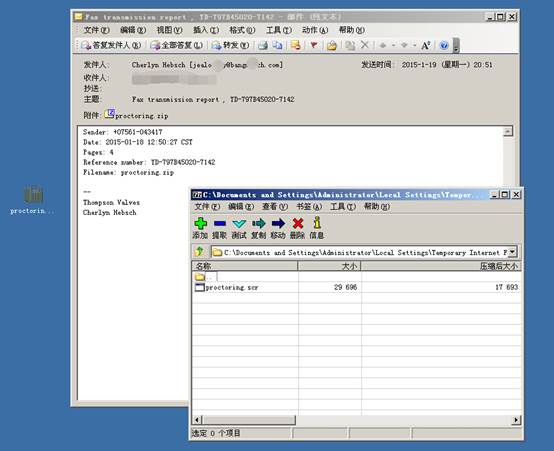

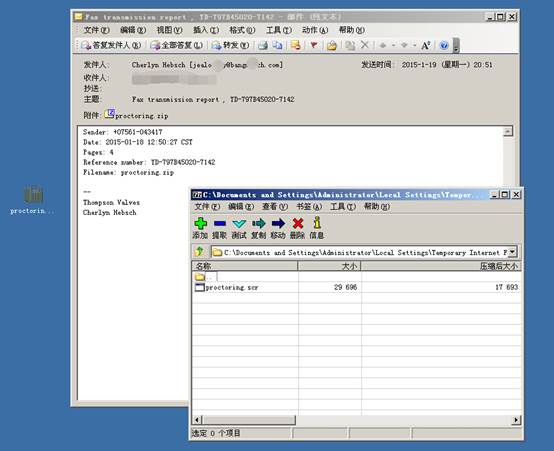

首先,惡意程式偽裝成一封垃圾信件的附加檔案:

如果使用者開啟(執行)了惡意附加檔案,會打開一個rtf類型檔案,用以欺騙使用者,讓使用者認為其為正常檔案: 繼續閱讀

趨勢科技於今日發現一起新的勒索軟體 Ransomware爆發事件,與之前的勒索軟體 Ransomware相同,此惡意程式會將自己偽裝成Email附加檔案。一旦執行此惡意程式,電腦上的檔案就會被加密鎖定而無法開啟使用。趨勢科技在此提醒您,切勿輕易打開來源不明的信件。

此次勒索軟體 Ransomware相關資訊如下:

首先,惡意程式偽裝成一封垃圾信件的附加檔案:

如果使用者開啟(執行)了惡意附加檔案,會打開一個rtf類型檔案,用以欺騙使用者,讓使用者認為其為正常檔案: 繼續閱讀

趨勢科技自從在2013年底注意到加密勒索軟體家族以來,就持續地監控其修改及演進的過程。雖然加密勒索軟體在威脅環境中相對較「新」,但已經將自己打造成對無辜使用者的巨大威脅。加密勒索軟體就是類似Cryptolocker這樣會去透過檔案加密功能來強化的勒索軟體。

趨勢科技發現這兩個變種持續進化的加密勒索軟體。

CoinVault 勒索軟體讓受害者可免費解密一個檔案

CoinVault(或稱TROJ_CRYPTCOIN.AK)勒索軟體從其他變種脫穎而出是因為它提供使用者一個少見的機會:解救一個加密檔案的機會。這惡意軟體經由從惡意網站或受感染隨身碟來自動下載以進入系統。一旦存在系統內,CoinVault能夠收集資訊,連到特定網站,並且加密檔案。

加密受感染系統的檔案後,CoinVault會秀出一段訊息來告訴使用者可以選擇免費解密一個檔案。

圖1、CoinVault在受感染系統中秀出的影像

圖2、(左):TROJ_CRYPTCOIN.AK(或CoinVault)勒贖訊息,(右)TROJ_CRITOLOCK.A勒贖訊息 繼續閱讀

Cryptolocker,勒索軟體 Ransomware的一個分支,具備了檔案加密的功能,在2013年10月開始出現在現實世界。它從被發現開始就不停地演變,加入了新策略和手法來避免被偵測以及說服無辜使用者支付贖金好換回自己的檔案。

Cryptographic Locker勒索軟體

我們最近發現一個自稱為https://blog.trendmicro.com.tw/?s=Cryptolocker的勒索軟體變種。趨勢科技將其偵測為TROJ_CRITOLOCK.A。這被稱為Cryptographic Locker的勒索軟體 Ransomware – TROJ_CRITOLOCK.A用MSIL編譯包裝,意味著它需要.NET Framework來加以運作,這和之前的Cryptolocker不同。

TROJ_CRITOLOCK.A會加密副檔名為DOCX、PSD、RTF、PPT、PPTX、XLS、XLSX和TXT以及其他等各種的檔案。接著會將這些加密過的檔案更名為{原始檔名和副檔名}._clf。它使用一特定版本的Rijndael對稱演算法,這跟Cryptolocker使用非對稱演算法不同。

圖1、TROJ_CRITOLOCK.A在中毒系統上出現此桌布

根據趨勢科技的分析,一旦TROJ_CRITOLOCK.A加密中毒系統上的檔案,就會出現以下訊息來通知使用者檔案已被加密。接著它會要求使用者用比特幣(Bitcoin)支付贖金以取得使用者加密檔案的「私鑰」。比特幣價格來自C&C伺服器所送出包含比特幣位址的封包。在測試的時候,我們收到了0.2比特幣的勒索贖金。

圖2、要求使用者用比特幣支付贖金 繼續閱讀

最近一次打擊網路犯罪的勝利是中斷了GAMEOVER ZeuS殭屍網路活動。其中最明顯的或許是讓另一重大威脅也受到影響 – 惡名遠播的CryptoLocker惡意軟體。

然而,這次中斷並沒有阻止使用檔案加密勒索軟體 Ransomware的網路犯罪分子。事實上,趨勢科技看到使用新加密和迴避方法的新加密勒索軟體 Ransomware變種出現。

Cryptoblocker和它的加密技術

跟其他勒索軟體 Ransomware變種一樣,這被偵測為TROJ_CRYPTFILE.SM的Cryptoblocker惡意軟體會加密一定數量的檔案。不過這變種有一定的限制。首先,它不會感染大於100MB大小的檔案。此外,它也會跳過資料夾C:\\WINDOWS,C:\\PROGRAM FILES和C:\PROGRAM FILES (X86)內的檔案。

不像其勒索軟體 Ransomware變種,Cryptoblocker不會產生任何文字檔來指示受害者如何解密檔案。相對地,它會顯示下面的對話框。輸入交易ID到文字框內會產生一個訊息,說明「交易已被發送,很快就會得到驗證。」

圖1、對話框

另一個分別是它的加密方式。該惡意軟體不使用CryptoAPIs,這其他勒索軟體 Ransomware明顯不同。CryptoAPIs是用來製造RSA金鑰,這個惡意軟體並沒有使用它。這一點很有趣,因為RSA金鑰會讓解密檔案更加困難。相對地,我們在這惡意軟體程式碼中發現進階加密標準(AES)。

仔細一看還發現,解開程式碼時還會發現編譯註解。這相當有趣,因為編譯註解通常會被刪除。因為這些資料可以被安全研究人員用來偵測(進而封鎖)來自該惡意軟體作者的檔案。出現編譯註解也表示Cryptoblocker背後的壞傢伙可能是勒索軟體的新手。

根據趨勢科技主動式雲端截毒服務 Smart Protection Network的反饋資料,美國是受影響最大的國家,其次是法國和日本。加上西班牙和義大利就是前五名受影響的國家。 繼續閱讀