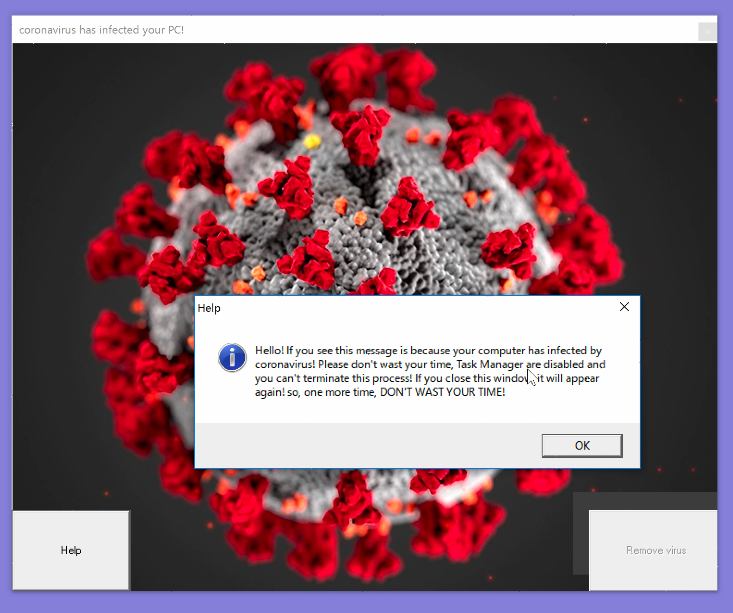

如果近日電腦突然自動重新開機,然後跳出無法關閉的 新冠狀病毒(COVID-19,俗稱武漢肺炎 病毒圖片,而且視窗右上方通常被用來關閉的按鈕也無法發揮作用,那可能就是中了最新的肺炎電腦病毒新增案例 Coronavirus 病毒 。

以Coronavirus 為名的最新病毒,覆蓋系統開機磁區(MBR)

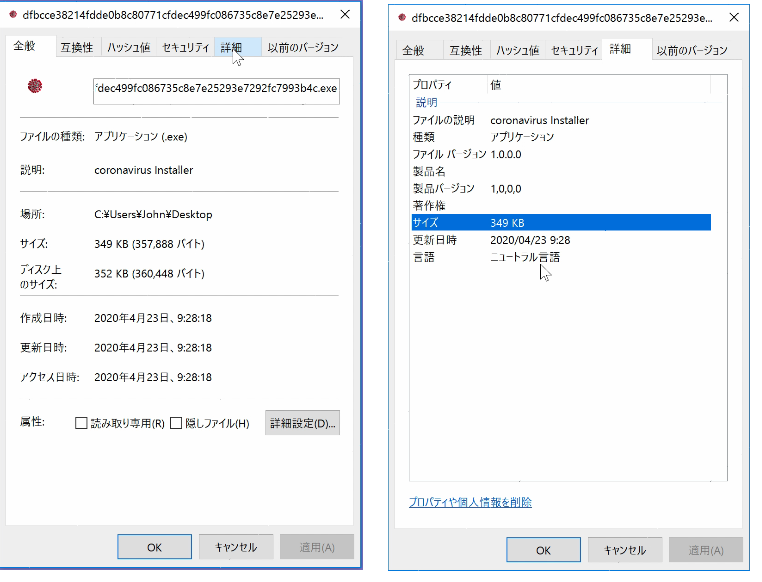

趨勢科技研究人員最近分析了一種用新冠狀病毒(COVID-19,俗稱武漢肺炎)作為主題的惡意軟體,它會覆蓋系統的開機磁區(MBR),使得電腦無法開機。在捷克網路安全機構(NUKIB)所發表的一份公開報告裡詳細介紹了此惡意軟體。這惡意軟體的檔案說明 文字寫著: ”Coronavirus Installer(冠狀病毒安裝程式)”。

“coronavirus has infected your PC!”關不掉的遭感染警告訊息

當惡意程式執行時,它會自動將電腦重新開機,然後顯示一個含有病毒圖片且無法關閉的視窗,視窗右上角的關閉按鈕已無作用 。

繼續閱讀