避開個資外洩陷阱,別當駭客提款機,報稅不被駭吃土

報稅季正式開跑,網路不肖份子可能看準民眾受疫情影響提高網路與手機報稅意願,趁勢搶搭報稅季議題,試圖以如詐騙等各類不法方式騙取機密個資,民眾切勿掉以輕心。

駭客們正在巧妙地操縱網路搜尋結果來誘使人們安裝會感染惡意軟體且竊取資訊的假Windows 11升級程式。非法的 Windows 11升級程式,會竊取其瀏覽器資料及加密貨幣錢包。

資料隱私一直以來都很重要。但如今我們所會分享的資料比以往任何時候都還要多,所以了解資料隱私權並且採取必要措施來保護資料也就比以往都更為重要。本文會介紹為什麼資料隱私權如此重要,個人資料落入壞人之手會發生什麼事,以及你該如何保護你的個人資料。

曾被刑事警察局統計為雙11詐騙集團最愛冒用平台的金石堂網路書店,近日趨勢科技又接獲網友回報,利用 Google 搜尋「金石堂」,點入第一條連結,竟被要求輸入帳號或信用卡號碼,仔細發現該網址與搜尋結果頁面其它金石堂書店網址不一樣,才驚覺遇到網路釣魚了。

趨勢科技證實該網址為山寨金石堂網路書店,藉著大量投放Google搜尋廣告,以便讓網友搜尋相關關鍵字時,搜尋結果第一條出現到該假官網頁面,趨勢科技提醒網友別輕易輸入個資,PC-cillin2022 可在用戶接觸該網址前,搶先攔截,若不小心點入該網址,請立即免費下載,掃描電腦/手機等裝置,以確保安全。

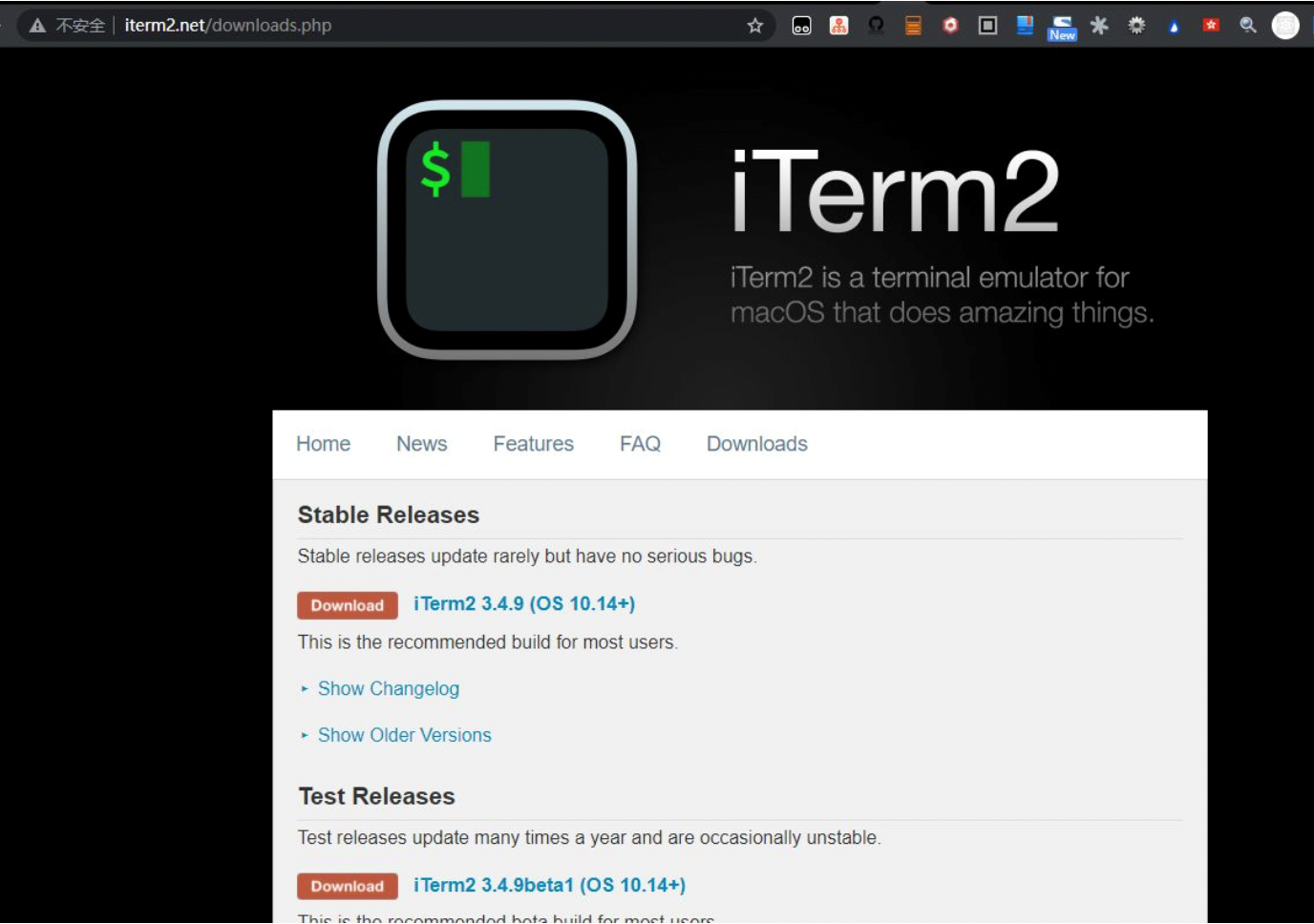

一款偽裝 iTerm2 App的應用程式會下載並執行惡意軟體,並從受害者電腦裡收集個人資料。

在九月初,中國問答網站知乎上有一位使用者回報搜尋關鍵字iTerm2會出現一個山寨網站item2.net,它偽裝成合法的iterm2.com(圖 1)。但透過iterm2.net上的連結會下載到惡意版本的iTerm2 App(macOS 終端模擬器)。當執行此應用程式時,它會下載並執行g.py,一個來自47[.]75[.]123[.]111的惡意Python腳本。這惡意腳本被趨勢科技偵測為TrojanSpy.Python.ZURU.A,它會從受害者電腦上收集個人資料。

一款偽裝 iTerm2 App的應用程式會下載並執行惡意軟體,並從受害者電腦裡收集個人資料。

在本月初,中國問答網站知乎上有一位使用者回報搜尋關鍵字iTerm2會出現一個山寨網站item2.net,它偽裝成合法的iterm2.com(圖 1)。但透過iterm2.net上的連結會下載到惡意版本的iTerm2 App(macOS 終端模擬器)。當執行此應用程式時,它會下載並執行g.py,一個來自47[.]75[.]123[.]111的惡意Python腳本。這惡意腳本被趨勢科技偵測為TrojanSpy.Python.ZURU.A,它會從受害者電腦上收集個人資料。

Objective-see之前發表一篇關於此惡意軟體的文章,分析了駭客如何重新封裝iTerm2 App來載入惡意的libcrypto.2.dylib。它會下載並執行其他組件,包括前面提到的g.py腳本和名為「GoogleUpdate」的Mach-O檔案(裡面包含了Cobalt Strike beacon)。這篇文章提供了惡意軟體的詳細資訊。

繼續閱讀