- 透過智慧型集線器從智慧型手機上鎖/開鎖

- 用智慧型手機開燈/關燈 從智慧型手機或平板監控屋內與保全狀況

- 監控能源消耗與費用 從遠端遙控您的烤箱及類似家電

- 用App調控您的居家照明 用App操作您的洗衣機和衡溫空調

如此豐富的智慧功能,使用者和廠商有哪些應該考量的安全因素呢?

◎了解萬物聯網(IoE ,Internet of Everything)

更多文章,請至萬物聯網(IoE ,Internet of Everything)中文入網站

如此豐富的智慧功能,使用者和廠商有哪些應該考量的安全因素呢?

◎了解萬物聯網(IoE ,Internet of Everything)

更多文章,請至萬物聯網(IoE ,Internet of Everything)中文入網站

八種駭客用來竊取企業資料的後門程式技巧

後門程式可讓駭客從任何網路遙控缺乏防護的電腦,包括公共網路、家用網路或辦公室網路。透過一些所謂的後門程式技巧 (也就是後門程式所做的工作),駭客就能暗中下令電腦竊聽使用者線上聊天內容、連上受感染的網站、複製密碼等等。

當 IT 系統管理員在電腦系統上發現後門程式時,很可能歹徒早已暗中蒐集有關其網路的重要資訊。此外,也代表駭客早已準備進入鎖定目標攻擊流程的第三階段,也就是建立其幕後操縱 (C&C) 通訊。若照這樣繼續發展下去,駭客最後將偷到一些可讓他們販賣或用於其他惡意用途的資訊。

下載完整的研究報告:鎖定目標攻擊所使用的後門程式技巧 (Backdoor Use in Targeted Attacks)

延伸閱讀:幾可亂真的 UPS 快遞電子郵件暗藏後門

為此,趨勢科技研究人員特別觀察駭客使用後門程式來操控目標網路的方式,截至目前為止,我們發現駭客最常使用的後門程式技巧有八項:

若網路上沒有架設防火牆,駭客就能輕易透過電腦的某個通訊埠來進行後門通訊,也就是連接埠綁定。一旦後門程式綁定某個連接埠,駭客就能自由地與該電腦通訊,進而輕易加以掌控。

若網路上架設了防火牆,駭客可利用反向連線的技巧來通訊。駭客會修改後門程式來檢查可用及沒有保護的連接埠以進行通訊。如此,後門程式就能穿越防火牆和防護軟體的封鎖。一旦後門程式找到一個可用的連接埠,就能連回駭客的幕後操縱 (C&C) 伺服器。

通常,駭客還會利用後門程式來搜尋可用的連線,以躲避入侵防護系統 (IDS) 的偵測。駭客一旦找到可用連線,就能經由後門程式暫時連上系統並進行其他惡意活動,例如傳輸檔案。

當我們在戴上或操作智慧型手錶、智慧型電視以及其他智慧型裝置時,我們只看到「酷」的一面。但您知道這些裝置如何處理它們所蒐集到的資料嗎?還有,這些資料最後都傳送到哪裡?

當我們在戴上或操作智慧型手錶、智慧型電視以及其他智慧型裝置時,我們只看到「酷」的一面。但您知道這些裝置如何處理它們所蒐集到的資料嗎?還有,這些資料最後都傳送到哪裡?

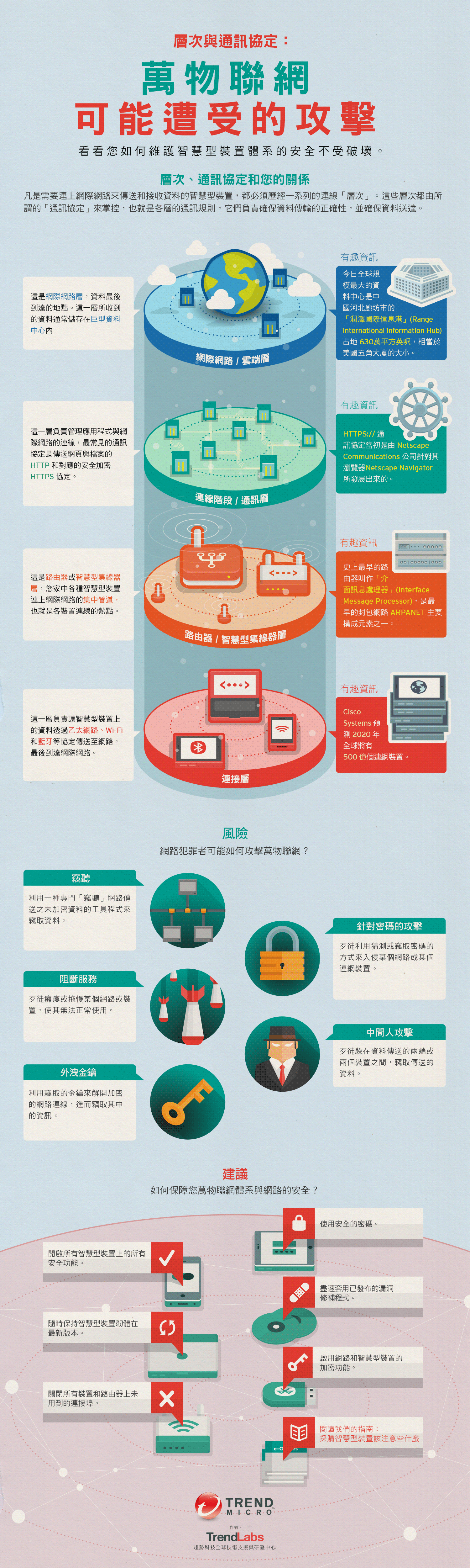

大多數 (儘管並非全部) 的智慧型裝置都會連上網際網路,並且將智慧型裝置所接收和發送的資料保存在雲端。不過,在資料到達雲端之前,會先經過好幾個層次:

網路犯罪的門檻正不斷降低,犯罪工具套件越來越普及、越來越便宜,某些甚至還能免費取得。價格不斷下滑、功能不斷增加,全球的網路地下論壇皆欣欣向榮,尤其是俄羅斯、中國和巴西,這些已成為各國境內駭客販售產品及服務給網路犯罪集團的熱門管道。此外,網路犯罪集團也透過所謂的深層全球網路 (Deep Web) 來販售一些全球網路 (World Wide Web) 的搜尋引擎所無法查到的產品和服務,為的就是要讓其網路店面不易遭到執法機關發現及破獲。

這一切的發展,意謂著一般大眾的運算環境受到攻擊的風險越來越高,因此,有必要徹底重新思考安全在日常資訊生活當中所應扮演的角色。趨勢科技從 2011 年即開始持續監控中國地下市場的動態。截至 2013 年底為止,光在「QQ™ 群」上我們就發現了超過 140 萬則與地下市場相關的即時聊天訊息。

「QQ 群」遭到利用

網路犯罪集團利用熱門網站服務從事犯罪早已不是新聞,例如今年稍早,Dropbox 和 Evernote 服務就曾遭歹徒用於惡意程式的幕後操縱 (Command-and-Control,簡稱 C&C) 通訊。 中國境內的網路犯罪亦不例外,他們也利用熱門的即時通訊軟體 QQ 作為通訊工具。

「QQ 群」是騰訊 (Tencent) 公司提供的一項即時通訊功能,可讓使用者輕鬆建立多個聊天群組,每一群組最多容納 2,000 名使用者。每一群組都有自己獨特的名稱、說明與使用者數量。QQ 群可讓人根據使用者數量或群組名稱及說明中的關鍵字來搜尋某個聊天群組。

由於 QQ 群的功能完善、使用者數量龐大,現已成為地下市場歹徒聚集的主要場所。事實上,利用 QQ 來兜售犯罪軟體的網路犯罪集團甚至還建立了一些地下專有名詞來協助新手找到想要的東西。儘管這裡的產品/服務廣告刊登時間總是比專業地下論壇或網站的廣告來得短,不過,QQ 上的廣告卻比後者更新更頻繁。 繼續閱讀