PowerShell 是微軟的多用途命令列和 shell 腳本語言,可以與許多技術整合並且互動。它可以默默地在背景執行,無須執行檔就能夠取得系統資訊。換言之,這是對威脅者相當具有吸引力的工具。有許多網路犯罪分子惡意使用 PowerShell 的知名案例:像是2016年3月的 PowerWare勒索病毒,和2016年4月的新Fareit惡意軟體 變種。因為這看起來是正在上升的趨勢,安全管理員對於如何防止PowerShell腳本造成損害也變得更加熟悉。

不過網路犯罪分子找到另一種方法來執行PowerShell腳本 – Windows LNK(LNK)。使用者常常可以看到的LNK檔案就是捷徑,出現在桌面和開始選單。事實上,LNK檔早在2013年就被用作攻擊載體。而在2017年初,我們注意到有木馬下載程式利用.zip包含.zip來掩飾一個會帶來Locky勒索病毒的LNK檔案。

現在,我們看見越來越多攻擊使用惡意 LNK 檔來利用正常應用程式(如PowerShell)下載惡意軟體或其他惡意檔案。為了說明LNK 的上升使用趨勢,請看看一個LNK 惡意軟體(趨勢科技偵測為LNK_DLOADR.*)如何從2017年一月開始一路飛升。這上升幅度顯示出這樣的方法正在成為流行:

圖1、4個月間的LNK_DLOADR偵測數量

最近的 LNK-PowerShell和 ChChes攻擊

在2016年10月,我們看到攻擊者利用LNK加上PowerShell和BKDR_ChChes來對日本政府機構和學術單位進行針對性攻擊。攻擊中使用了偽裝成假.jpg檔案的惡意PowerShell檔案。

圖2、在2016年十月針對日本目標的攻擊

我們在2017年一月注意到一個駭客集團 APT10(也稱為MenuPass、POTASSIUM、Stone Panda、Red Apollo和CVNX)在一波大規模魚叉式釣魚攻擊(SPEAR PHISHING)使用類似手法。在此起攻擊中,LNK 檔案執行cmd.exe來下載一個隱藏了惡意 PowerShell 腳本的假.jpg檔案。 繼續閱讀

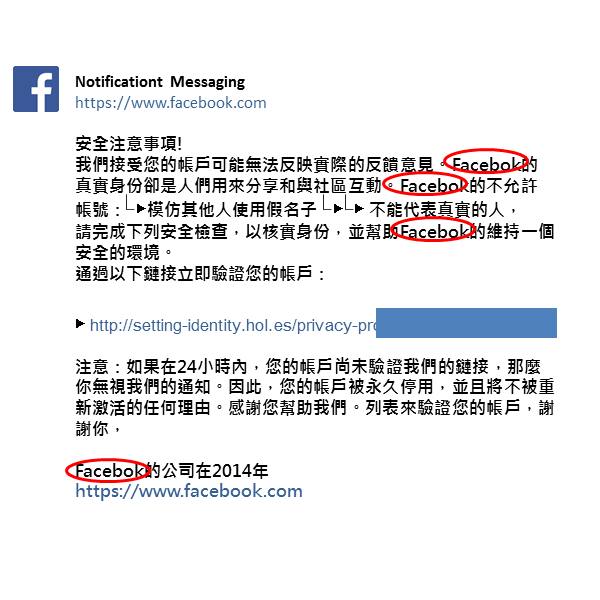

✔懷疑接到來自假冒 Facebook 的網路釣魚郵件或訊息?

✔懷疑接到來自假冒 Facebook 的網路釣魚郵件或訊息?