為何詐騙集團集團知道我的名字?

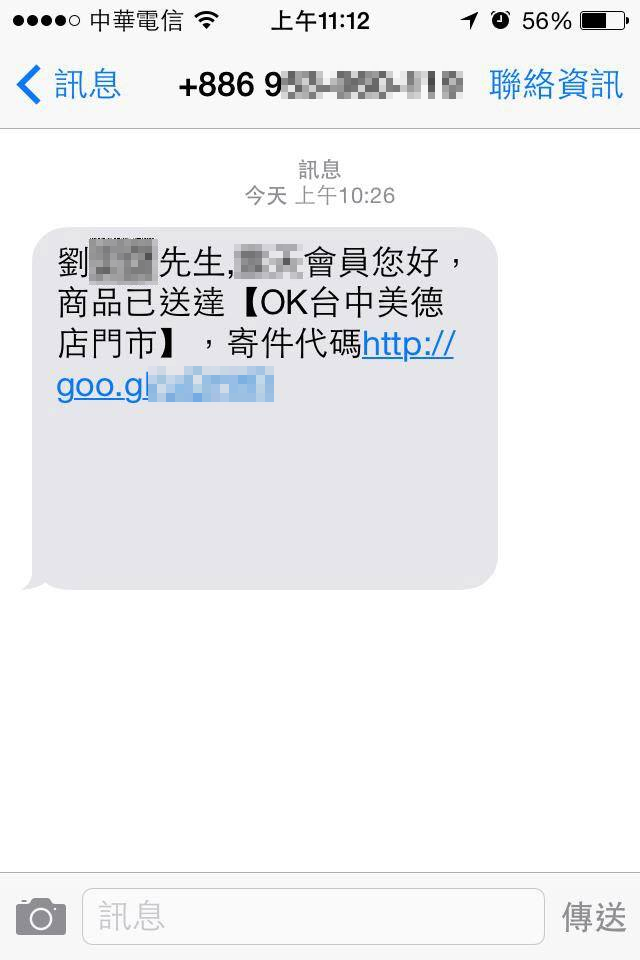

「 陳○○女士,您的電信本月應繳費賬單,查詢電子帳單..」、「 劉○○先生,你的露天商品已經送達門市..」、「 許○○這是你那晚沒來的照片,我被整慘了…」、「謝○○我在墾丁拍的照片,你覺得哪張最好看?」、「林○○這是上次同學聚會的照片,大家都有來」 、「何○○這是上次聚會的照片,你好好 笑」….很多受害人因為收到標記有自己姓名的簡訊,而不疑有他的按下詐騙連結因而損失數千元不等 …繼裝熟簡訊之後,最近災情疫發不可收拾的勒索病毒,也起而效尤類似的社交工程手法。

會直呼你名字的勒索病毒 Zepto,大規模散發帶毒垃圾信

Zepto 是一個隨著一波垃圾郵件攻擊行動而迅速竄紅的勒索病毒 Ransomware (勒索軟體/綁架病毒)變種,這波行動在短短四天之內至少散送了 13 萬封垃圾郵件(SPAM)。就目前所知,Zepto 與 Locky 勒索病毒家族有所淵源,此家族專門利用垃圾郵件 (及其他方式) 來大量散布。

這波挾帶勒索病毒的垃圾郵件行動運用簡單的社交工程social engineering技巧來誘騙使用者開啟附件檔案。這些電子郵件會直呼收件人的名字讓信件看來更親切,信件一旦開啟,就會在背後執行一個惡意的 Javascript,然後將使用者電腦上的檔案全部加密,並加上「.zepto」這個附檔名。

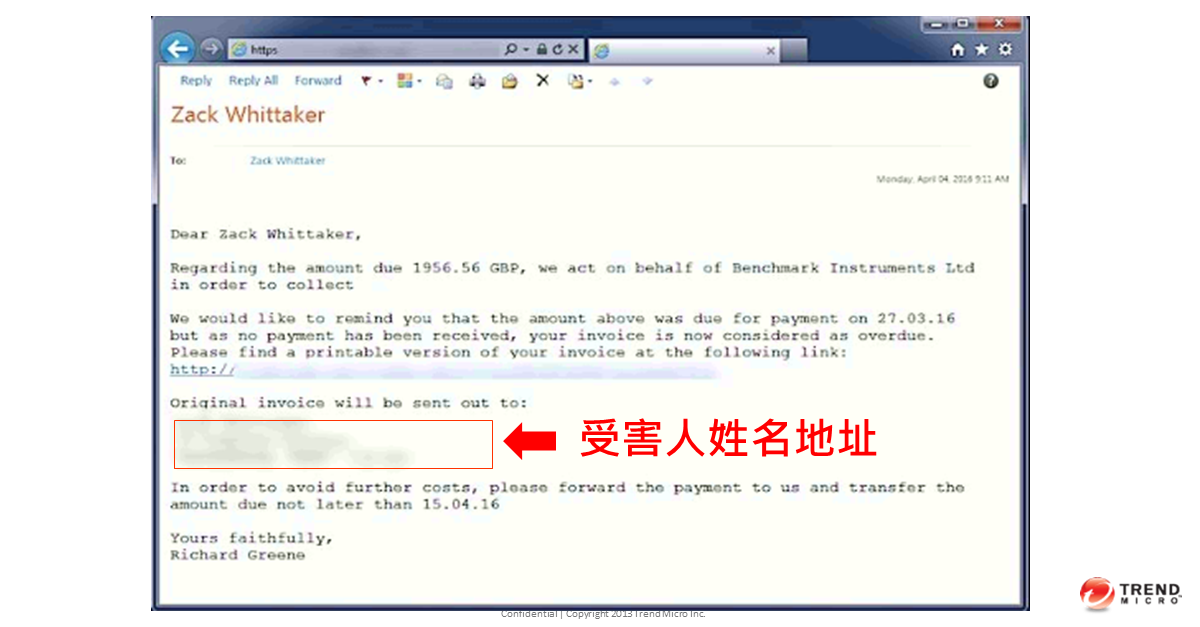

會直呼你名字的勒索病毒釣魚信不稀奇,還有知道你家地址的勒索病毒….

勒索病毒竟知道你家地址? 推測這些資料很可能來自一些外洩事件中失竊的資料庫。

BBC 報導指出一個叫做「Maktub」的勒索病毒(勒索軟體 / Ransomware)大量散發網路釣魚郵件,警告收件人積欠某企業機構數百英鎊,要求他們點郵件中的連結列印發票,而這個連結會讓電腦感染勒索病毒Ransomware。有些網路釣魚郵件還冒名專門輔導更生人或監獄受刑人的慈善機構。

值得注意的一點是,網路釣魚(Phishing)郵件內容當中不僅寫出了收件人的姓名,還附上了受害人的地址。包含 BBC 的工作人員在內,都發現這些地址的正確性頗高。據推測這些資料很可能來自一些外洩事件中失竊的資料庫。

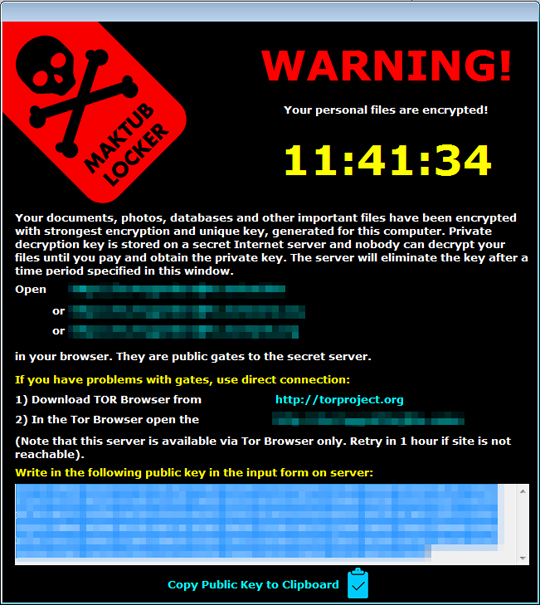

一但看到勒索警告訊息,硬碟上有價值的檔案都已加密,過程不到幾秒宛若電腦版的搶劫

BBC 報導指出,有受害人擔心歹徒是從他們的 eBay 帳號取得這些資料,因為他們在 eBay 帳號中的住址寫法和歹徒網路釣魚郵件當中的寫法一模一樣。文中受訪的資安專家表示:「它的動作非常迅速,當畫面上出現警告訊息時,硬碟上有價值的檔案都已被加密,整個過程不到幾秒,就像是電腦版的搶劫,歹徒希望的就是快速拿到錢。」

幾乎跟所有的加密勒索病毒 Ransomware一樣,Maktub要求以比特幣(Bitcoin)支付贖金,而且贖金還會隨著時間而提高。超過三天贖金會從1.4 比特幣(Bitcoin)(約合 580 美元)提高到 1.9比特幣(Bitcoin)(約合 790 美元)。

一旦你的資料被竊取,就等於是開放給所有的網路詐騙集團

網路詐騙集團的供應商:專業地下市場的價格

本部落格曾發表過16 個俄羅斯網路非法服務/地下經濟價目表以及 失竊信用卡,竊取帳號價格下滑,因 ”供應量增加 ”:再訪俄羅斯地下世界,在有利可圖的情況下,被竊的個資在地下經濟市場流傳,許多部分都已經高度的專業化。網路犯罪份子不再需要去自己建立所有的攻擊工具,相反地,他可以和買家購買特定產品及服務。 包含:

- 垃圾簡訊: 每一百至一萬則簡訊3到150美元,如果要加上號碼變換,單則價格單價約漲 5 倍

- 大量轟炸垃圾郵件服務: 一千封郵件3美元

- 郵件帳號:每一千至十萬筆地址7到500美元(依帳號來源定價不一)

- 信用卡重製:25 美金

- 偽造釣魚網站: 5–20美元

- 網路釣魚用網域:一年每個 50 美金

- 指定入侵帳號價格:Facebook 100 美金;Gmail 100 美金;Hotmail 100 美金

- 以非法手段影響搜尋引擎排名服務價格(Black_Hat SEO):6-295 美金

在中國地下市場之旅中,我們也發現中國的地下市場跟其他正當合法的經濟市場一樣:它提供各式各樣的產品和服務,以及不同的價格區段。所提供的服務包括:網路釣魚(Phishing)工具包及竊盜使用者資料…等等。在這些交易底下,有著一個強大和健全的生態系,網路犯罪分子可以用不同的價格購買他們所選擇的產品。

網路詐騙集團常見蒐集個資方法:網路釣魚

那麼“到底詐騙集團怎麼知道我的名字?”,最常使用的方法就是網路釣魚(Phishing)方法蒐集個資,網路釣魚會成功,通常是因為目標無法從正常的郵件中區分出詐騙的信件,以下列舉幾個以假亂真的案例:

1.拍賣網站「前往我的賣場」連結有詐

根據 165 統計網路拍賣為詐騙集團最常用的管道,其中也有盜用高評價帳號拍賣詐騙,曾經有案例有賣家在商品描述中,提供「前往我的賣場」連結,實際上卻通往釣魚網站,該網站與 Yahoo!奇摩的登入頁面一模一樣,不知情的使用者在假冒網站輸入帳號、密碼因而受害。如果被盜帳號的是擁有良好信用評價的大賣家,則與他交易過的買家,很有可能會成為詐騙集團匯款詐騙的受害者

其次,也有假冒買賣家發出木馬郵件,使用者打開後電腦即被植入會側錄各種網路行為的木馬。

2.網址看起來明明是 Google 官網,居然連到 Yahoo!?

請先花幾秒鐘,將你的滑鼠移到下面三個看似 “Google “的連結,再看看瀏覽器左下方的真實連結:

(3)click here to go to Google(按這裡去Google)

上述的假 Google 網址只有第一個連結會將你帶到Google,另外兩個都會將你帶到Yahoo。將滑鼠箭頭停在這些連結上,你可以在左下方瀏覽器狀態列上看到他們的實際網址(通常在瀏覽器或電子郵件軟體視窗的底部)。

你可以用同樣的方式在大多數支援HTML的電子郵件軟體內來檢查網址連結。有了這方法,你可以檢查要連上的是不是可信任或認識的網站。如果你不認得這網站,或這寄送連結的來源是你沒有接觸過的,那就不要去點。

這就是一般網路釣魚常用的陷阱,如果你沒有使用可以阻擋惡意連結的防毒軟體 ,又常常管不了自己的好奇心,而點選 facebook Security 通知信:你的帳號從不明位置登錄,已經被鎖定;朋友推薦的 WhatsApp for Facebook版 ,不疑有他立即按滑鼠; 因為看到免費而點選的假星巴克Starbucks 網路問卷…等等,這個簡單小動作,可以降低你成為網路釣魚(Phishing)受害者的機率。

3.搜尋” LINE”,跳出假冒 LINE 網路釣魚詐騙網站,意圖盜帳號密碼!

網友在 PTT 爆料說有朋友有在 Yahoo 輸入”LINE”,結果顯示的第一條關鍵字廣告看起來是真正的 LINE 官方網站網址:https://line.me/zh-hant/,但點進去卻會自動轉址到有兩字之差的 LINE 釣魚網站(“me”變成 “pm”):hXXp://line.pm/zh-hant

只要一旦輸入帳號密碼,LINE的帳號就會被盜走,雖然該網路釣魚(Phishing)廣告後來被下架了,大家還是要謹慎小心,避免 LINE 帳號被盜,用來進行簡訊小額詐騙等等。

防止網路釣魚四步驟

1.點選連結前,先移動滑鼠檢查真實來源

大部分的網路釣魚(Phishing)訊息都希望讓人進入會收集個人資料的惡意網站。現在這些電子郵件或其他形式訊息都是用HTML格式,所以可能會讓你在不知不覺下連到惡意網站。因為每個連結都有可能出現和實際網址不符的文字。

2.收到要求提供個人資料的電子郵件要小心,即使信中有該公司的商標

如果你收到一封要求你提供任何個人資料的郵件,即使裡面有正常公司的圖示和標識,有很大的機會那是封詐騙郵件。大多數公司會要求你直接到他們的網站登入來進行交易。如果你收到這樣一封電子郵件,那最好直接聯繫該公司以確認真偽。而且不要使用電子郵件內的聯絡人資料,請到公司官方網站與他們聯繫。

3.小心那些威脅要錢的電子郵件或其他訊息。

不要被那些威脅說除你把錢給他們,不然就要採取法律行動的郵件所騙,或是試圖說服你去捐錢給從未聽過的可疑慈善事業。比如 海燕颱風重創菲律賓 線上賑災提防詐欺:別讓愛心 成為駭客提款機(含歷年天災詐騙伎倆大揭發)如果你真的擔心這威脅是否真實或這慈善單位是否合法,請連絡該單位以驗證其合法性,並且直接和他們交易。不要因為緊張就忘記小心了。

4.檢查郵件內是否有拼寫錯誤和語法錯誤。

有信譽的公司不會希望看起來不專業,所以當你收到寫得錯字連篇或是不通順的郵件時就有可能是假的。

5.安裝有先進的網路釣魚(Phishing)防範技術的防毒軟體

連上假冒網站或惡意網站的連結,是網路釣魚詐騙的重要元素。趨勢科技PC-cillin雲端版 利用 Smart Protection Network™ 龐大的惡意網站資料庫來防止您連上曾經散布惡意軟體或從事網路詐騙的網站。提升您的網站威脅防護能力。

趨勢科技PC-cillin 雲端版主動預警並封鎖詐騙、網路釣魚惡意網頁, 》即刻免費下載

⊙同場加映:

避免5個網絡NG行為,遠離以假亂真的網路詐騙份子

快速的鍵盤彈指神功固然是修練成正果的證明之一,但是因為拼錯字或按錯鍵盤,導致網路釣魚者得逞的案例已經發生很多起。加密勒索軟體最大宗的攻擊方式是透過網絡釣魚信件,如果你打字很快或手指太粗、鍵盤太小,不小心按到其他的鍵,當心不小心點入網路釣魚網站。

網友曾在PTT爆料說,有朋友有在Yahoo輸入「LINE」,結果顯示的第一條關鍵字廣告看起來是真正的LINE官方網站網址:https://line.me/zh-hant/,但點進去卻會自動轉址到有兩字之差的LINE釣魚網站(me變成pm):hXXp://line.pm/zh-hant。

不管有沒有做過虧心事,都不要因為看到警察機關的警告訊息而自亂陣腳,有自稱網路警察的詐騙集團,謊稱你因觸犯法規電腦遭鎖定,必須支付罰款才能解除鎖定,實際上是勒索病毒,假警察真詐財。

2011年10月5日在蘋果公司創辦人喬布斯(Steve Jobs)去世新聞發出的幾小時內,不肖份子就透過在臉書散播詐騙訊息來謀取利益。該訊息聲稱蘋果公司決定送出1000台iPad 紀念喬布斯,且該活動只到10月10日止,要取得抽獎資格必須先按下該惡意頁面的臉書「分享」按鈕和留言「RIP Steve(安息吧~喬布斯)」,一旦使用者點選此連結,不肖份子就可以從中獲利。

某些信件主旨是近日造成大量被綁架的勒索病毒愛用的伎倆,例如:退稅通知、電子帳單和電子發票、Google Chrome和Facebook重大更新和通知訊息、iPhone中獎通知、求職信、電子訃聞、誘騙使用者連到看似真正銀行或政府機構網站的假網頁。

PC-cillin雲端版主動封鎖竊個資釣魚網頁,不讓個資全都露 》即刻免費下載