春節連假出遊,無刻不連網,謹記五大資安祕訣,安心過好年!

2019春節年假整整放九天,相信有不少民眾已經如火如荼的規劃旅遊行程,隨著科技進步,規畫ㄧ場旅行只需要透過網路就能輕鬆完成所有旅遊前置作業,個人資訊外洩風險也因應而生,全球網路資安解決方案領導廠商趨勢科技(東京證券交易所股票代碼:4704),提供春節優惠方案,連續假期就讓趨勢科技帶你去旅行!

根據交通部觀光局調查註一發現,近年來台灣民眾從事國內外旅遊,主要以「個人旅遊」的方式為主,更有高達近7成以上的民眾選擇「自行規劃行程」,希望依照自己的喜好彈性調整旅遊內容。如今,規劃一場旅行只需要透過網路就能輕鬆快速完成訂票、住宿、購物,大大降低了難度,只是科技帶來便利,卻也具備相當的風險,各種資料外洩遭盜用的詐騙事件不斷攀升。要完成一場令人回味的完美旅行實在需要面面俱到,除了交通與旅途上的安全,資訊安全亦非常重要!趨勢科技貼心提供民眾旅途上的資訊安全小叮嚀,完美你的年節旅程:

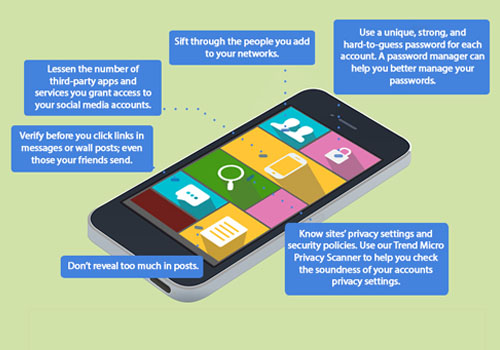

1.無刻不連網,公共場所Wi-Fi隱藏洩密危機

現代人最需要的就是無線網路!公用Wi-Fi熱點無處不在,隨意連上機場航廈、巴士、餐廳、商場,甚至是需要付費的飯店房間無線網路,可能因安全性不足而讓私密資訊被有心人士看光光!建議出發前先確認裝置安裝了最新的作業系統及安全修補程式,同時在連接前確認所連上的是正確的Wi-Fi官方熱點,避免假熱點混淆。

2公用充電站好方便,可能ㄧ插就被駭!

你有想過在公用充電站充電可能遭駭嗎?曾有惡意軟體「juice-jacking」透過公用的充電點的USB偷偷地複製使用者所有的資料,建議自備充電器更為安心!

3.QR碼遍地開花,當心另類「掃毒」

看板、廣告、傳單…無處不見的QR碼,提供各式優惠訊息,但是釣魚網站和木馬病毒常常藉此夾帶其中,將民眾帶到惡意網站、色情網站,甚至下載病毒或惡意軟體到行動裝置上,建議掃描前務必留意QR碼是來自於可信任的來源及廣告商。

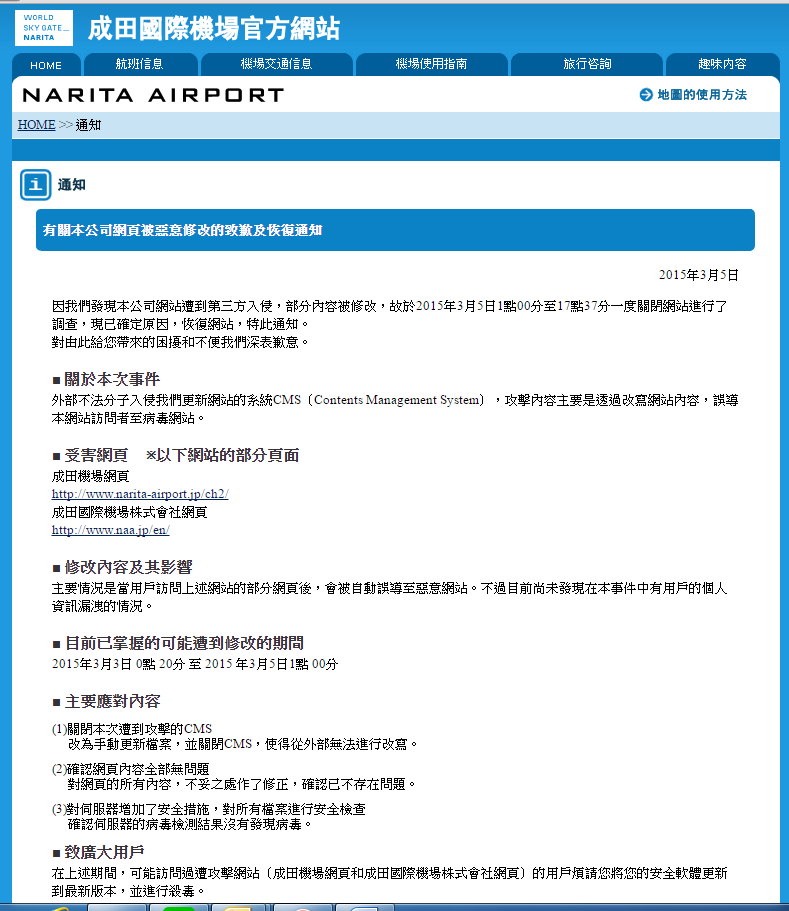

4.網路訂房、購票圈套多

便利購物的背後,隱藏的各種資安風險,一旦不小心中了圈套,即便完成付款也可能無法收到商品,輸入的個資、信用卡資料還可能遭到惡意使用!建議使用前應確認網站上的URL是否為官方網址、定期檢查信用卡刷卡的紀錄是否異常,同時並定期更改密碼。

5.安裝防毒軟體,隨時更新好安心

如今面對瞬息萬變的網路威脅,更需要透過安裝專業防毒軟體,保護無價的資訊財產安全,防範損失於未然。趨勢科技 PC-cillin 2019 智能防毒全面功能再進化,榮獲AV-TEST偵測率100%,透過XGenTM創新融合AI+人工智慧的多層式防護技術,精準抵禦詭譎多變的各種安全威脅,全面守護網路世界的安全,讓民眾安心規劃年節旅遊行程,享受家人美好團聚時光!

出門在外,玩得開心很重要,但在旅途中安心使用數位科技才能更盡興,趨勢科技PC-cillin 2019智能防毒軟體在年節期間推出新春活動「PC-cillin 2019 帶我去旅行」,活動期間1月7日至2月11日,凡新購登錄就送「300元7-11禮券」,購買3年3台版再限量加贈「旅行收納盒」,千萬別錯過,讓趨勢科技陪你過新年!

詳細資訊,請參考

註一:交通部觀光局2017年國人旅遊狀況調查

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。 *手機版直接前往專頁首頁,下拉追蹤中,就能將粉絲專頁設定搶先看。