儘管人們對 資料外洩事件的新聞似乎已逐漸感到麻痺,但隨著更嚴格的資料保護法規上路,保護使用者資料安全反而更加重要。現在,企業發生資料外洩不但必須通報,而且若企業會經手歐盟人民的資料,將還可能面對歐盟通用資料保護法 (GDPR) 最高年營業額 4% 的罰鍰。

光是今年就有不少知名品牌發生資料外洩,如:Macy’s、 Bloomingdale’s 以及 Reddit。其實,資料外洩對社會大眾而言,是相當切身的問題。因為光是一次的資料外洩就很可能造成數百萬、甚至數億筆個人資料及敏感資訊外流,而且受影響的不光只有遭到入侵的企業而已,甚至包括每一個資料遭到外洩的個人。

何謂資料外洩事件?

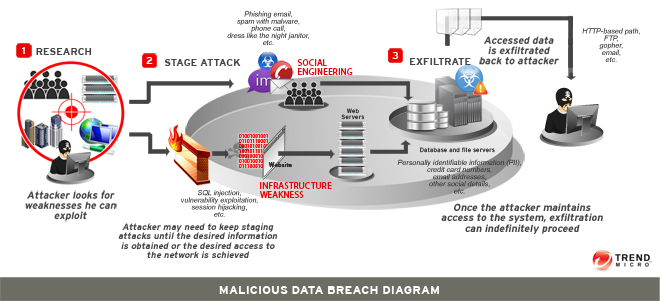

所謂資料外洩事件,是指駭客入侵某個資料來源並且偷走敏感資料的事件。竊取的方式包括直接進入企業內部然後偷走電腦或網路上的檔案,或者從遠端突破企業的網路安全防禦,進入其網路內部竊取資料。企業遭駭客攻擊的情況多半為後者,一般來說,資料外洩事件的攻擊過程如下:

- 研究:駭客會先研究目標企業的人員、系統或網路是否存在任何資安缺口。

- 攻擊:駭客接著利用網路或社交工程攻擊的方式試圖突破缺口。

- 網路攻擊/社交工程攻擊:所謂的網路攻擊是指駭客利用電腦基礎架構、系統與應用程式的弱點來滲透企業網路。社交工程攻擊是指誘騙企業的員工,讓員工在不知情的狀況下引兵入關,讓駭客進入企業網路。例如,員工可能被騙提供了自己的帳號密碼,或者開啟了某個惡意附件檔案使得電腦感染遭到感染。

- 資料外傳:駭客一旦進入企業的電腦,就能在內部網路進一步遊走,進而找出企業機密資料所在。當駭客成功取得資料並且將資料外傳之後,攻擊就算完成。

十大資料外洩事件有哪些?

下表是截至目前為止所知的十大資料外洩事件:

繼續閱讀

針對知名漏洞

針對知名漏洞  在過去幾天出現了一種新的

在過去幾天出現了一種新的