網路間諜集團REDBALDKNIGHT (亦稱為 BRONZE BUTLER 和 Tick)專門鎖定日本企業機構,包括公家機關 (如國防單位) 及生技、電子製造、化工等產業。該集團習慣使用「Daserf」後門程式 (趨勢科技命名為 BKDR_DASERF,亦稱為 Muirim 和 Nioupale),主要具備四種功能:執行命令列指令、下載和上傳資料、擷取螢幕畫面、側錄鍵盤輸入。

不過,根據趨勢科技最近的監控顯示,歹徒不只利用 Daserf 的變種來監控日本與南韓企業機構,其蹤跡甚至已延伸到俄羅斯、新加坡和中國。而且我們也發現各種不同版本的 Daserf 會使用不同的技巧及圖像隱碼術 (steganography),也就是將程式碼暗藏在令人料想不到的地方 (如圖片當中),因此更不易被察覺。

如同許多網路間諜行動一樣,REDBALDKNIGHT 集團的攻擊雖然斷斷續續,卻持續很久。事實上,REDBALDKNIGHT 集團早在 2008 年起便一直鎖定日本企業和機構,至少從他們所寄給攻擊目標的誘餌文件日期來看是如此。其攻擊目標相當特定,這一點從其社交工程(social engineering )技巧即可看出。REDBALDKNIGHT 集團攻擊行動當中使用的誘餌文件,日文非常流利,而且是使用日本的文書處理軟體「一太郎」(Ichitaro) 所撰寫。例如其中一個誘餌文件內容是「平成 20 年年度防災計畫」。

圖 1:REDBALDKNIGHT 寄給日本攻擊目標的誘餌文件內容屬性。

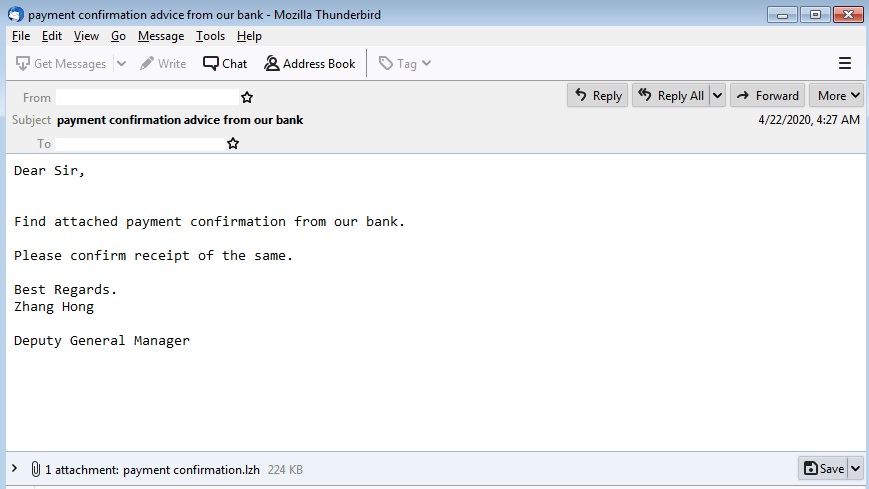

圖 2:REDBALDKNIGHT 所使用的誘餌文件樣本,歹徒在魚叉式網路釣魚電子郵件使用「防災計畫」為標題來引誘受害者上當。

以「心肺復甦術 (CPR)」、「防災計畫」等信件標題為誘餌

REDBALDKNIGHT 的攻擊行動一開始通常使用魚叉式釣魚攻擊(SPEAR PHISHING)來尋找破口。其附件檔案會攻擊一太郎文書處理軟體的漏洞。這些文件是該集團用來轉移注意力的誘餌,以便能夠在背後暗中執行惡意程式,他們會以「心肺復甦術 (CPR)」、「防災計畫」等標題為社交工程誘餌。 繼續閱讀

駭客通常會尋找多種管道來攻擊企業使用者並入侵企業關鍵系統,然後帶走敏感資料或存款。這些攻擊可能來自電子郵件或網站,甚至可能感染企業端點裝置。根據 CSO Online 在 2015 年所做的一項產業調查,73% 的受訪者認為端點是

駭客通常會尋找多種管道來攻擊企業使用者並入侵企業關鍵系統,然後帶走敏感資料或存款。這些攻擊可能來自電子郵件或網站,甚至可能感染企業端點裝置。根據 CSO Online 在 2015 年所做的一項產業調查,73% 的受訪者認為端點是