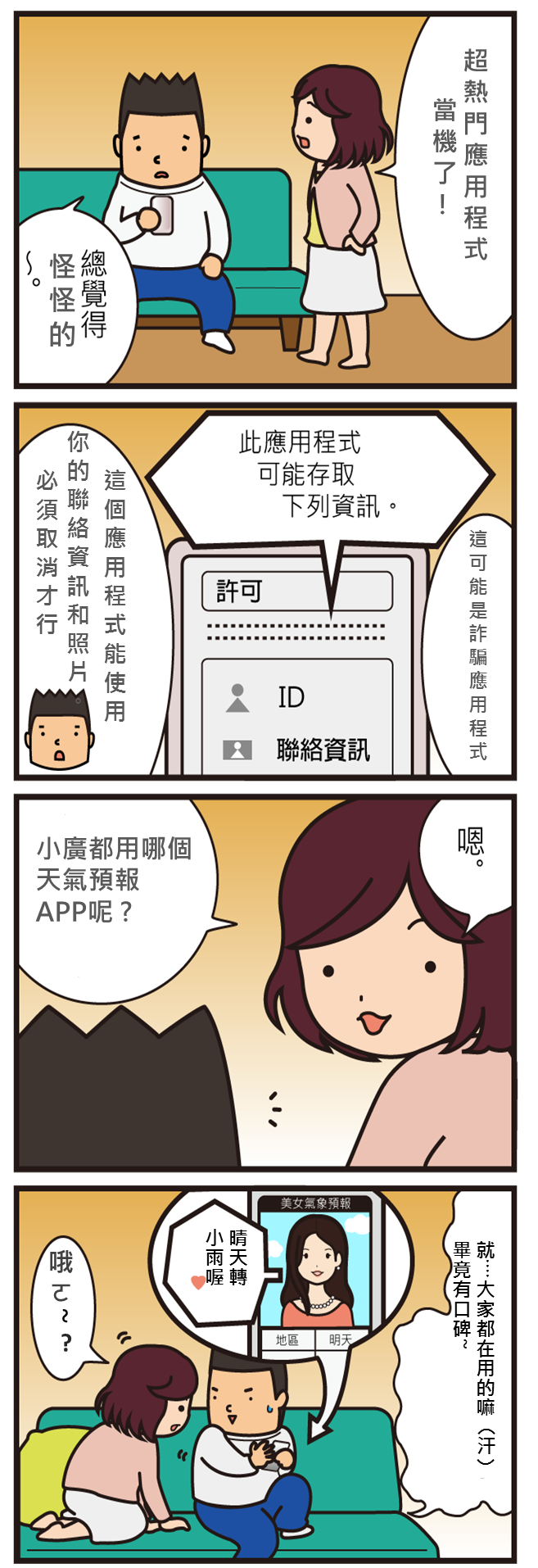

圖 1:Google Play 上的 RetroTetris 惡意遊戲。 Android 惡意程式最近也蔓延到遊戲當中。趨勢科技發現兩個 Google Play 上的惡意遊戲可以將Android 裝置解鎖 (root)。如果您對 Brain Test 和 RetroTetris 這兩個遊戲有印象的話,那麼趕快檢查一下自己的裝置看看。

RetroTetris

它首度現身 Google Play 的日期是 8 月 21 日。不過這款遊戲在官方商店以外的地方也找得到。根據我們進一步的監控資料,以下非官方應用程式商店也曾出現它的蹤跡 (當然還不只這些):

Appszoom :https://cn.{BLOCKED}om.com/android-game/retrotetris-ppwst.html豌豆荚: https://www.{BLOCKED}jia.com/apps/com.antdao.tetris应用宝: https://{BLOCKED}d.myapp.com/myapp/detail.htm?apkName=com.antdao.tetris360Market :https://{BLOCKED}u.360.cn/detail/index/soft_id/2911263

圖 2:從網路上安裝惡意 App 的程式碼。 這個遊戲會發送指令到 RootGenius SDK 的 startRootRunScript 功能。此 SDK 會進一步從網路上下載漏洞攻擊套件,視 Android 版本和其他條件而定。這些漏洞攻擊套件可讓程式取得裝置的管理員 (root) 權限。

Rootkit CVE 漏洞編號

FramaRoot

CVE-2013-6282

TowelRoot

CVE-2014-3153

GiefRoot

CVE-2014-7911 和 CVE-2014-4322

PingPongRoot

CVE-2015-3636

表 1:RetroTetris 從網路上下載的 Rootkit 攻擊套件和所攻擊的漏洞

圖 3:惡意工具與惡意遊戲的程式碼有諸多相似之處。 經過進一步的分析,我們找到了一個與 RetroTetris 相關的網站 (shuame.com),裡面提供了兩套可解鎖 Android 裝置的工具。其中一個工具的程式碼與這款遊戲的程式碼很像,因此我們判定架設該網站的人應該與 RetroTetris 的作者有相當淵源。

Brain Test

圖 4:Brain Test 惡意遊戲在 Android 裝置上的圖示。 Brain Test 會連上某個網站 (s.psserviceonline.com ) 來進行一些惡意活動。此外,我們也發現另有 385 個未在 Google Play 上架的惡意程式也會連上同一個網站,以下列舉幾個範例:

解決之道和偵測資訊

原文出處:Two Games Released in Google Play Can Root Android Devices 作者: Wish Wu 和 Ecular Xu

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

「已說讚」 欄位,勾選「搶先看」 選項, 最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

▼ 歡迎加入趨勢科技社群網站▼

【推薦】防毒軟體大評比: 惡意程式防禦力 PC- cillin雲端版榮獲第一名!

【推薦】PC-cillin 雲端版 榮獲世界著名防毒評鑑機構高度評比

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載