就算使用者變更了帳號密碼,歹徒的應用程式還是能夠存取該帳號,除非…..

Pawn Storm 利用 OAuth 開放認證機制從事進階社交工程詐騙

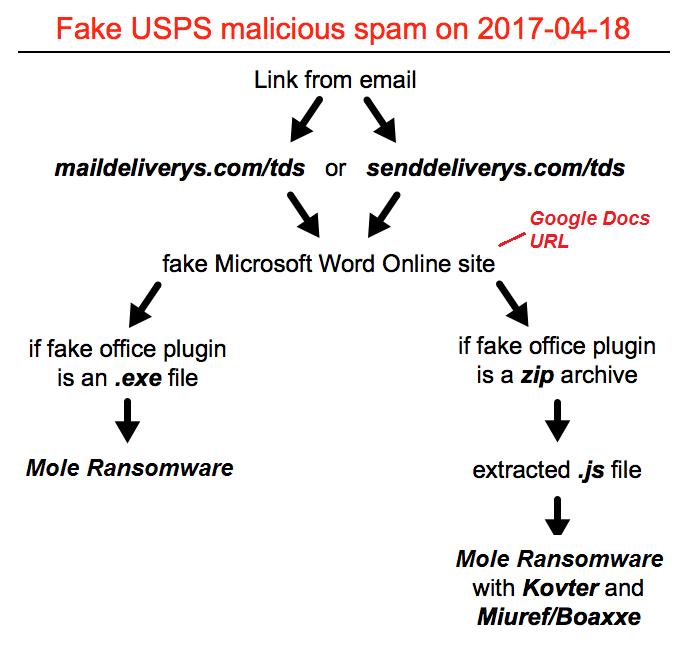

Pawn Storm 是一個從 2004 年活躍至今的激進駭客間諜團體。根據趨勢科技最新的研究顯示,該團體一直想盡各種辦法、盡各種手段來試圖從攻擊目標竊取重要資訊。他們最擅長也最令人擔憂的是利用網路釣魚(Phishing)來騙取帳號登入資訊。2016 年受害對象包括:美國民主黨全國代表大會 (Democratic National Convention,簡稱 DNC)、德國基督教民主黨 (Christian Democratic Union,簡稱 CDU)、土耳其國會和政府機關、蒙特內哥羅國會、世界反運動禁藥機構 (World Anti-Doping Agency,簡稱 WADA)、半島電視台 (Al Jazeera) 以及其他多家機構。

本文探討 Pawn Storm 如何利用開放驗證 (Open Authentication,簡稱 OAuth) 機制來從事進階社交工程詐騙。駭客在 2015 至 2016 年間攻擊了不少使用免費網站郵件服務的重要人士。

OAuth 如何遭到利用?

OAuth 是一種用來讓第三方應用程式登入使用者社群網站、遊戲網站、免費網站郵件等網路帳號的認證機制,此機制的好處是使用者不須提供自己的帳號密碼,而是提供一個可用來登入的認證碼 (token) 讓第三方應用程式使用。

繼續閱讀