過完元宵節傳統過年才算結束,你的拜年行程還沒結束嗎?為了避開人群及長距離的舟車勞頓,你會考慮「線上拜年」 嗎?「線上拜年」是指,利用 Zoom 或 Microsoft Teams、Google Meet 等視訊通話服務與遠方的父母、親戚、朋友取得聯繫。但在使用的時候,從安全的角度來看有幾點需要注意的事項。

過完元宵節傳統過年才算結束,你的拜年行程還沒結束嗎?為了避開人群及長距離的舟車勞頓,你會考慮「線上拜年」 嗎?「線上拜年」是指,利用 Zoom 或 Microsoft Teams、Google Meet 等視訊通話服務與遠方的父母、親戚、朋友取得聯繫。但在使用的時候,從安全的角度來看有幾點需要注意的事項。

前陣子購物節很多人收到 貨到通知簡訊,不疑有它的點入連結,在你掉以輕心之際,藉機騙取個資及金錢。

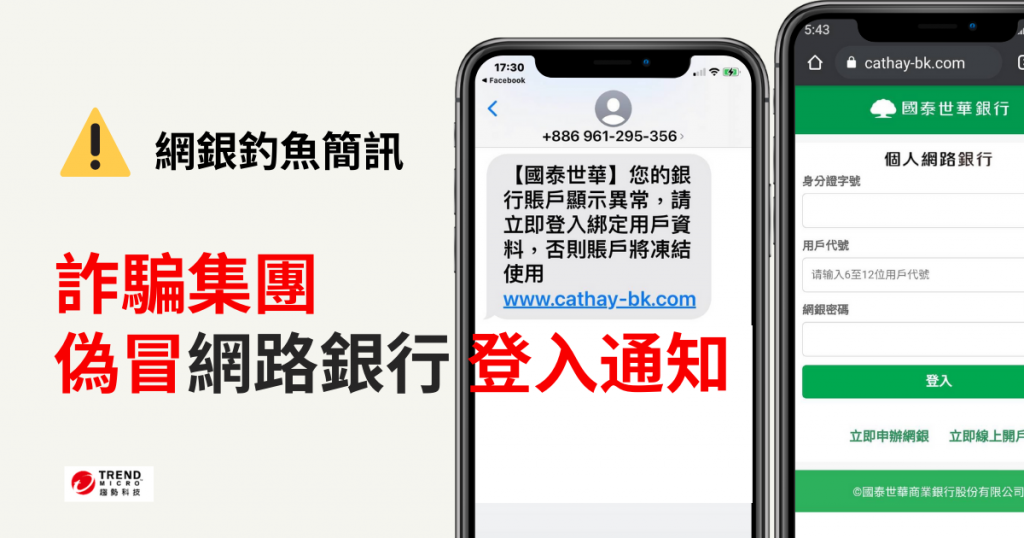

最近最新的簡訊詐騙,是1月 29日(週五)詐騙集團假冒國泰世華,通知「您網銀帳戶異常,即將凍結」,三天內就有 21 人遭騙,損失 300 多萬。幾日過後,2月5日(五)又化身為台新銀行再騙一次,其中有單一受害者一晚上被轉走 40 萬。2月9日春節連假再度出現冒充富邦人壽與中國信託的釣魚簡訊。這波網銀詐騙的共通點是:都在周五或是長假之前銀行營運空窗期犯案。

簡訊詐騙愈來愈盛行,還有偏愛假冒宅配公司,超過 30 萬用戶受害的 Android 惡意程式家族:XLoader 和 FakeSpy,其中XLoader 偷打電話 、看簡訊 、暗中錄音,還會竊取銀行帳密!

正式進入文章前,先考驗大家的眼力

◾國泰世華正版與山寨網址關鍵字比一比,先猜哪一個是正版?

☐ cathaybk

☐ cathay-bk

◾台新銀行正版與山寨網址關鍵字比一比:

☐ taishinbank

☐ taishinz

( 跟官方網址簡直是雙胞胎。😥)

◾ 解答:

國泰世華

✅ cathaybk

❌ cathay-bk

台新銀行

✅taishinbank

❌ taishinz

這波大量的網銀釣魚簡訊,除了利用網址相似度極高的網銀釣魚網站,騙取受害者帳號與密碼外,還會抓緊時間騙取用戶輸入由銀行發出、綁定信任裝置所需的一次性密碼(one-time password,OTP)簡訊,藉此進行非約定轉帳。

根據臺灣金融資安資訊分享與分析中心(F-ISAC)公布的資訊,至少發現6個假冒國泰世華的釣魚網站、17個假冒台新銀行的釣魚網站、11個假冒中國信託銀行的釣魚網站。

繼國泰世華銀行後,詐騙集團化身為台新銀行,再度進行詐騙,台新銀行被害人帳戶遭盜用報案有7件,財產損失達55萬2000元,諮詢與檢舉共計10件,刑事局研判,詐騙集團故意利用金融機構週五下班後到隔週一恢復營業的空窗期,讓被害人無法立即向銀行查證。

以下為兩則假冒台新銀行詐騙內文(可能隨時出現其他版本):

詐騙訊息1:

【台新銀行】您的網路銀行更新失敗,請立即輸入您的驗證碼以更新資料,超時請重新輸入 www[.]taishinz[.]com

詐騙訊息2.

【台新銀行】您好,由於網路銀行版本更新,請於2月6日前登入進行驗證否則將停用您的使用權限,超時請至臨櫃辦理www[.]taishinz[.]com

有受害人在 FB 公開自己被害的經過:「大家小心不要一時疏忽 我被騙了凌晨才發現帳戶被盜領一空,很無奈希望不要有人受騙了」「台新網銀綁兩個帳號錢全部被領完,一個晚上轉這麼多錢很恐怖,將近40萬。」

提醒您:台新銀行的正確網址為:

https://www.taishinbank.com.tw/

在這篇追蹤報導中 ,發現詐騙集團在網路釣魚網頁,要求輸入簡訊認證碼確認身分。歹徒在作案的手機輸入後,就可執行非約定轉帳,順利轉走 40萬。

10分鐘內未輸入立即失效的OTP認證模式(透過簡訊或電郵傳送的一次性密碼),卻因受害者一時心慌,一步一步掉入陷阱,讓社交工程(social engineering )手法得逞。

趨勢科技從八個被入侵網站發現超過300筆不重複釣魚網址和70筆電子郵件地址,包括了40位公司執行長、高階主管、擁有者和創辦人及其他企業員工的郵件地址。

地下市場已經出現販售竊來的Office 365帳號密碼及公司職位等資訊,藉以提供歹徒進行商務電子郵件入侵 (Business Email Compromise,BEC)等攻擊。

這些公司高層的帳密價格從250美元到500美元不等。

趨勢科技自2020年以來一直在追蹤一波以公司高層為目標的網路釣魚活動,重複利用外洩帳密和被入侵網址來鎖定更多目標。

自2020年5月起,趨勢科技一直在追蹤一波針對公司高層的網路釣魚活動。攻擊者重複利用被入侵主機來針對日本、美國、英國、加拿大、澳洲和歐洲等多個國家/地區的製造業、房地產、金融業、政府和科技業進行釣魚攻擊。截至本文撰寫時,我們從八個被入侵網站發現超過300筆不重複釣魚網址和70筆電子郵件地址,包括了40位公司執行長、高階主管、擁有者和創辦人及其他企業員工的郵件地址。我們現在正與有關當局合作來進行進一步的調查。

繼續閱讀網路資安人士對於「後門」大多不能認同,當政府或情報單位暗指某款電話、加密工具或產品當中暗藏後門時,不論哪一個陣營都會認為這不應該。

要找出產品的漏洞 (或弱點) 基本上很難,但如果已經知道漏洞在哪裡,那要想出攻擊手法就比較容易。然而蓄意安插的後門,不論是廠商或滲透者所留下的,或許才是最難防的惡意程式。

首先,後門集合了漏洞與漏洞攻擊手法於一身,駭客完全不需再另外安裝惡意程式。而且暗藏後門的系統還是經過合法簽章的正式軟體,能夠通過各種檢查,例如:雜湊碼、檔案大小、程式驗證等等。而且比漏洞更難搞的是,後門還可能內建一些駭客刻意設計的安全與加密機制,增加了第三方威脅研究人員偵測的難度。不僅如此,只要是使用該產品的客戶,他們全都存在著這個可利用的後門,這根本就是駭客的所有願望一次滿足。

這邊稍微釐清一下,此處所指的後門,是正常產品發表時已經存在的後門,而非產品發表後被暗中植入的後門。

雖然程式的後門基本上很難偵測,但它們到底有沒有辦法被發現?答案是有,只不過沒辦法在它蟄伏 (也就是沒有採取任何行動) 的時後發現。

但是一旦有人在利用後門,即使是最隱匿的後門,也有可能被偵測 (儘管也不容易)。傳統的漏洞攻擊特徵比對偵測方法此時並無太大用處,除非後門散布的是先前內部已知的惡意程式,但駭客若這麼做,手法就太粗糙了。那些針對漏洞特徵而製作的入侵防護 (IPS) 規則,無法在早期偵測後門,因為,雖然入侵防護或許能在駭客開始使用後門時,發現到一些行為的變化,但還是要有明確的入侵指標 (IOC) 才比較容易偵測後門。

有了 IOC 之後,就能執行回溯性掃描,例如預先查看一下攻擊的入侵範圍。

一個駭人的事實是,大家都以為許多基礎架構軟體絕對安全無虞,或不會有問題,也正因如此,許多第一線防衛機制都會自動排除或忽略一些可能含有後門的系統而不加以檢查。

繼續閱讀基礎架構程式碼 (IaC) 是 DevOps 實務中實現軟體開發靈活性很重要的一環,在這份報告當中,我們點出了 IaC 實務上的一些資安風險以及對應的最佳資安實務原則。

由於 IT 基礎架構所承受的要求以及持續整合/持續交付 (CI/CD) 流程的風險不斷升高,因此,一致而可擴充的自動化顯得日形重要。這就是「基礎架構程式碼」(Infrastructure as Code,簡稱 IaC) 所扮演的角色。IaC 是一種利用機器可解讀的檔案格式來配置、設定與管理基礎架構的實務方法。有別於手動設定企業內及雲端環境的作法,系統管理員和系統架構師可透過 IaC 來將上述工作 自動化。IaC 與基礎架構服務 (Infrastructure as as Service,簡稱 IaaS) 兩者絕配,而且也廣獲眾多企業採用,不僅可 加速開發及擴充雲端環境,又能降低成本。

IaC 在概念上類似撰寫腳本來將 IT 流程自動化,不過 IaC 採用描述性語言來實現更彈性的資源配置與部署 (也就是由軟體本身來負責啟動基礎架構變更),而且 IaC 對雲端運算與 DevOps 尤其重要。

IaC 工具大致可分成兩類:一種是協調工具,用來配置、組織與管理基礎架構元件 (如 CloudFormation 與 Terraform);另一種是組態管理工具,用來安裝、更新、管理基礎架構元件內所執行的軟體 (如 Ansible、Chef、Puppet 與 SaltStack)。這類工具可讓開發人員和雲端架構師消除一些容易出錯的手動流程,讓大規模的組態設定與管理作業得以簡化。

繼續閱讀