趨勢科技調查 老爸囧很大 臉書隱私教育很重要

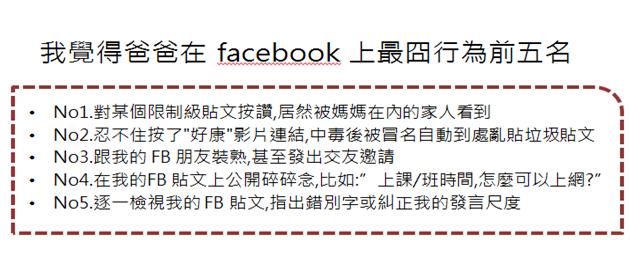

【2013年8月7日 台北訊】表達感謝父親辛勞的父親節即將到來,在全家人都上Facebook的情形越來越普遍的現在,大家對身為”臉書朋友”的爸爸有什麼話想說?全球雲端資安大廠趨勢科技(TSE:4704)針對臉書世代的父子/女關係進行趣味調查顯示,首波調查結果指出網友最囧爸爸臉書行為的前三大分別是:老爸在限制級貼文上按讚被公開很囧、老爸錯點”好康”貼文導致帳號遭病毒盜取,被冒名亂發信很囧以及老爸在臉書上跟自己的朋友裝熟,還發出交友邀請造成朋友困擾真的囧翻天了! 趨勢科技呼籲家長,網路空間猶如公開場合,需提高對於社群平台隱私的認知,免得讓自己與孩子都囧很大。

父親節是每年暑假的重要節日,除了向爸爸表達感謝,準備貼心禮物之外,趨勢科技PC-cillin 2013雲端版數位生活調查小組,發表了一份親子臉書互動的網路調查,深入了解社群媒體在現代數位家庭中扮演的另類溝通角色。在這份針對570位網友的調查中,發現爸爸們讓孩子覺得很囧的情況頗為特殊,像是爸爸在家衣衫不整,有時還會PO出居家照片在臉書上,或者在申請臉書時謊報年齡,還貼出年少清純時的照片,相當令人發噱;另外,在社群網路平達普遍的今日,網路空間猶如公開場合,家長們無心的行為就可能讓孩子囧很大,如「在臉書貼文上公開碎碎念、挑錯字」、「跟自己的臉書好友裝熟,還主動發交友邀請」、「在臉書公開頁面上跟正妹聊天」,或是公開「高調說:”爸爸愛你”這種肉麻話」或是「把我們當小孩子般噓寒問暖」,這些動作都會讓兒女囧到最高點。以上調查結果顯示出個人隱私是年輕網友們高度重視的問題,也是面對同儕時會在意的壓力,同時可以看到家長們在臉書上的貼文或瀏覽行為,以及對臉書隱私的認知,需要因應網路環境變化進行學習與調整。

為協助保護Facebook隱私安全,趨勢科技PC-cillin數位生活調查小組提供3秘訣:

• 上網 = 公開,透露個資前請三思

使用者應有「任何訊息發布到網上都是公開的」的心理準備。使用者還應該避免通過社群網站的個人訊息或聊天室分享敏感的業務資訊,因為一旦帳戶被入侵就很容易導致資料洩漏。

• 了解社交網路平台安全設定 使用安全連結功能

使用者需了解所使用的社群網站安全設定。例如,Facebook允許用戶設定哪些人可以看到哪些類型的資訊,並在Facebook和 Twitter開啟使用安全連結(HTTPS)的選項,透過加密達到多一層的保護效果 繼續閱讀