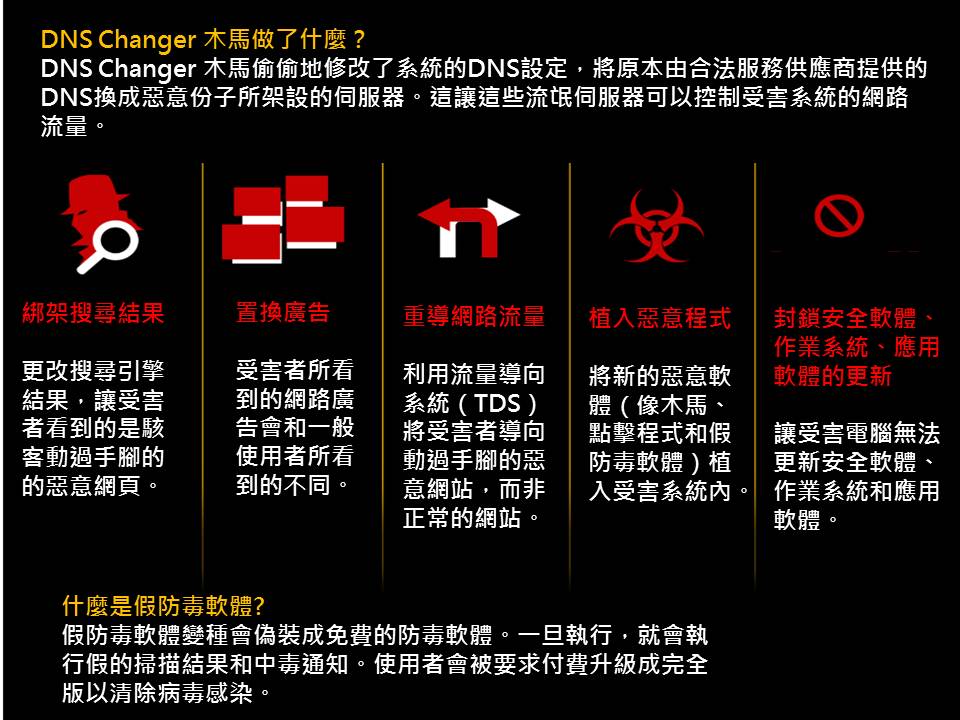

去年趨勢科技協助 FBI 破獲史上最大殭屍網路DNS Changer(域名系統綁架病毒)之後, FBI發現若是直接關掉駭客犯罪用伺服器,中毒的 50 多萬電腦將無法連上網路。因此美國政府設立了替代伺服器,讓尚未修復的電腦可以正常上網,。FBI原先預定在今年3月8日關閉替代伺服器,但美國聯邦法院要求繼續提供DNS服務,給感染電腦多一點緩衝時間處理,但礙於經費,FBI已決定美國時間7月9日關掉伺服器,屆時數十萬尚未清除病毒的中毒電腦就會連不上網路。

趨勢科技呼籲大家立即檢查是否感染DNS Changer,因為FBI即將於7月9日關閉服務遭感染電腦所使用的DNS伺服器,屆時未修復的設備將無法上網。至於為何清除電腦上的DNS Changer(域名系統綁架病毒)很重要?請<看這裡>

ROVE DIGITAL的起落

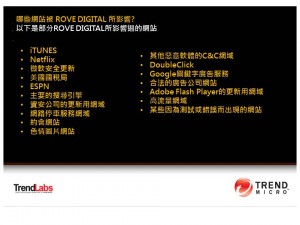

DNS Changer(域名系統綁架病毒)是由Rove Digital這個網路犯罪集團控制,Rove Digital看起來是一個位在塔爾圖的正常IT公司,一個每天早上都有人來上班的辦公室。但實際上,這個在塔爾圖的辦公室控制著數以百萬計,位在世界各地的中毒電腦,每年都可以靠這些「Botnet傀儡殭屍網路」,獲取數百萬美金的不法所得。

當某些網路犯罪份子只想賺快錢的時候,有些則有更長遠的目標。ROVE DIGITAL已經運作超過六年了。讓我們看看他們是怎麼開始,最後又怎麼結束的。

2002-2004 早期階段

惡意活動

出租伺服器給網路罪犯客戶,主要做為垃圾郵件僵屍網路的C&C伺服器,或是代管資料竊取木馬、釣魚網站和DNS Changer(域名系統綁架病毒)。

基礎架構

在紐約(PILOSOFT),洛杉磯(ATRIVO)和愛沙尼亞(ELION)的三個資料中心承租伺服器。

地理位置:愛沙尼亞 美國

業務模式:一開始是網域註冊商

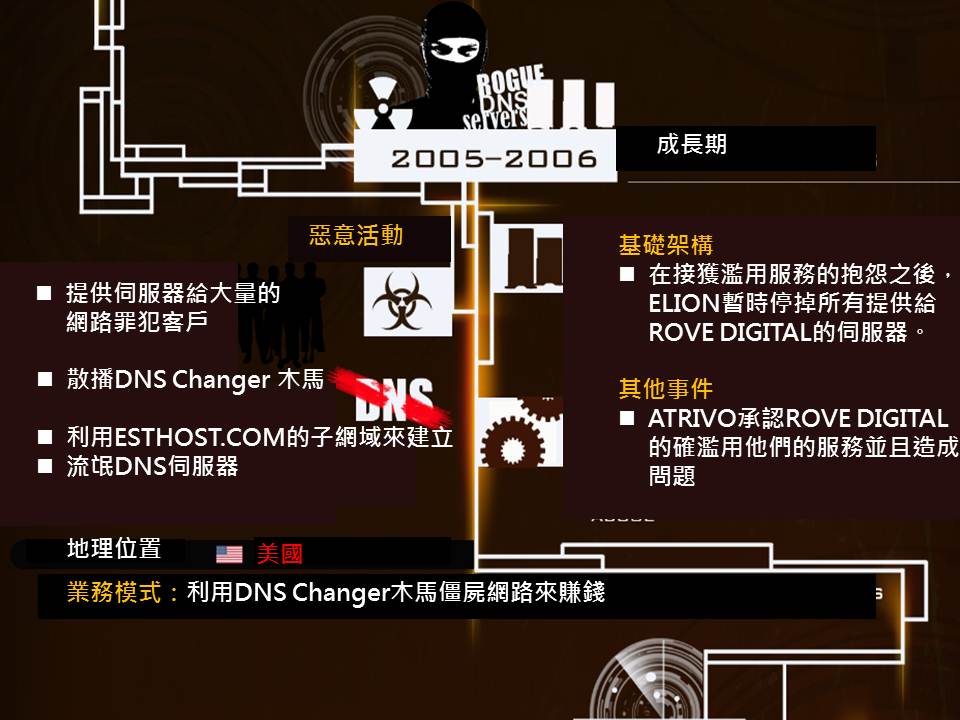

2005-2006 成長

惡意活動

提供伺服器給大量的網路罪犯客戶

散播DNS Changer(域名系統綁架病毒)

利用ESTHOST.COM的子網域來建立流氓DNS伺服器

基礎架構

在接獲濫用服務的抱怨之後,ELION暫時停掉所有提供給ROVE DIGITAL的伺服器。

其他事件

ATRIVO承認ROVE DIGITAL的確濫用他們的服務並且造成問題

地理位置:美國

業務模式:

利用DNS Changer(域名系統綁架病毒)僵屍網路來賺錢

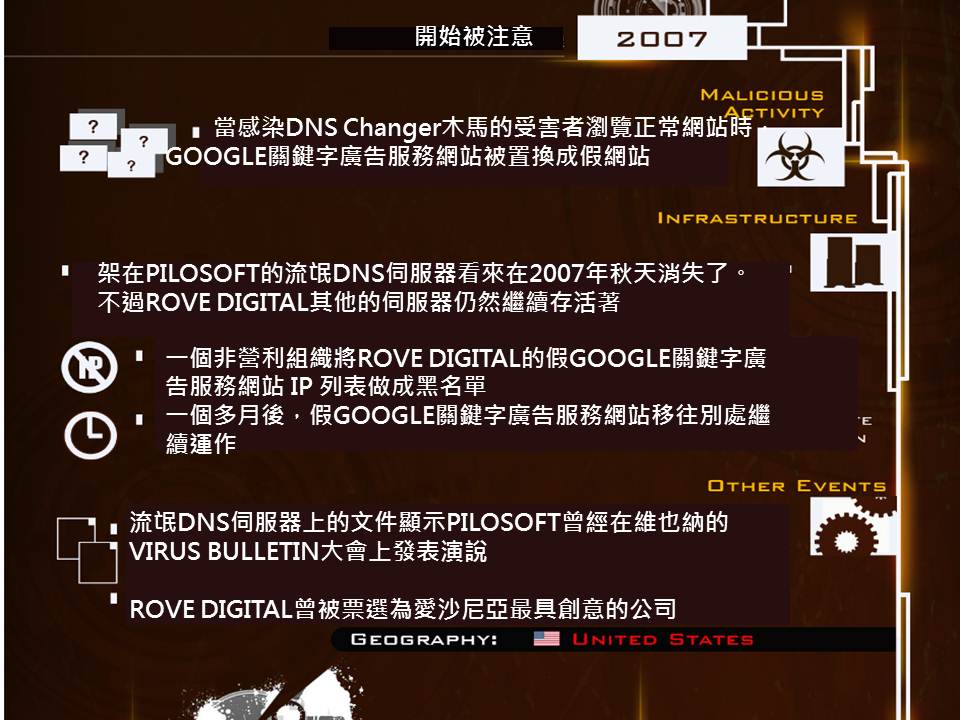

開始被注意 2007

惡意活動

當感染DNS Changer(域名系統綁架病毒)的受害者瀏覽正常網站時,將GOOGLE關鍵字廣告服務網站換成假網站

基礎架構

架在PILOSOFT的流氓DNS伺服器看來在2007年秋天消失了。不過ROVE DIGITAL其他的伺服器仍然繼續存活著

一個非營利組織將ROVE DIGITAL的假GOOGLE關鍵字廣告服務網站IP列表做成黑名單

先等待月餘後,將其假GOOGLE關鍵字廣告服務網站移往別處以免被察覺,以繼續運作

流氓DNS伺服器上的文件顯示PILOSOFT曾經在維也納的VIRUS BULLETIN大會上發表演說

ROVE DIGITAL曾被票選為愛沙尼亞最具創意的公司

地理位置:美國

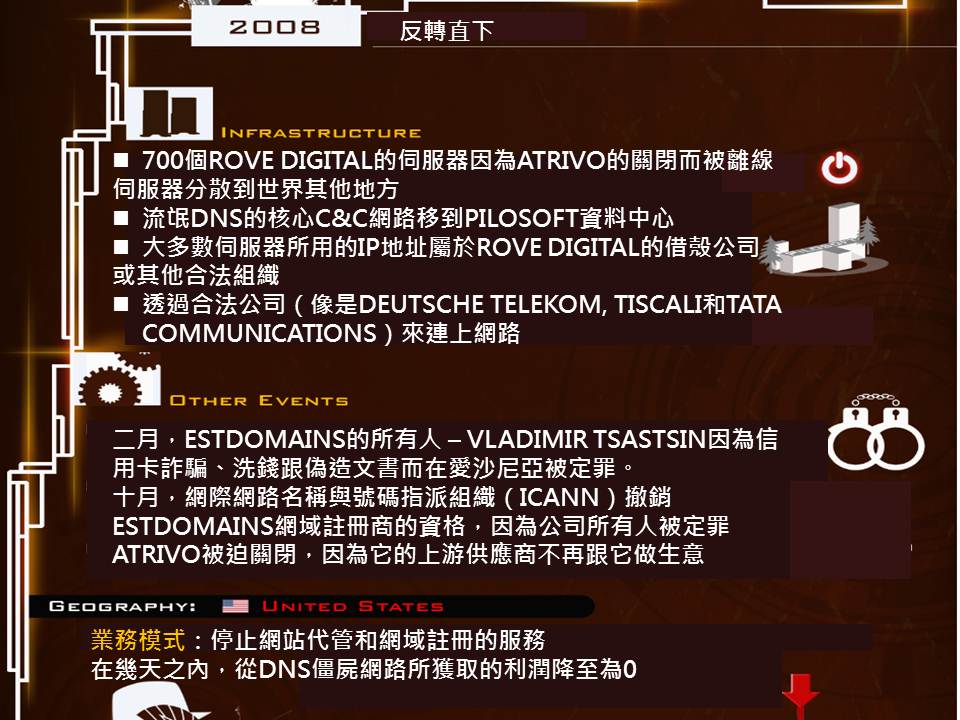

2008 反轉直下