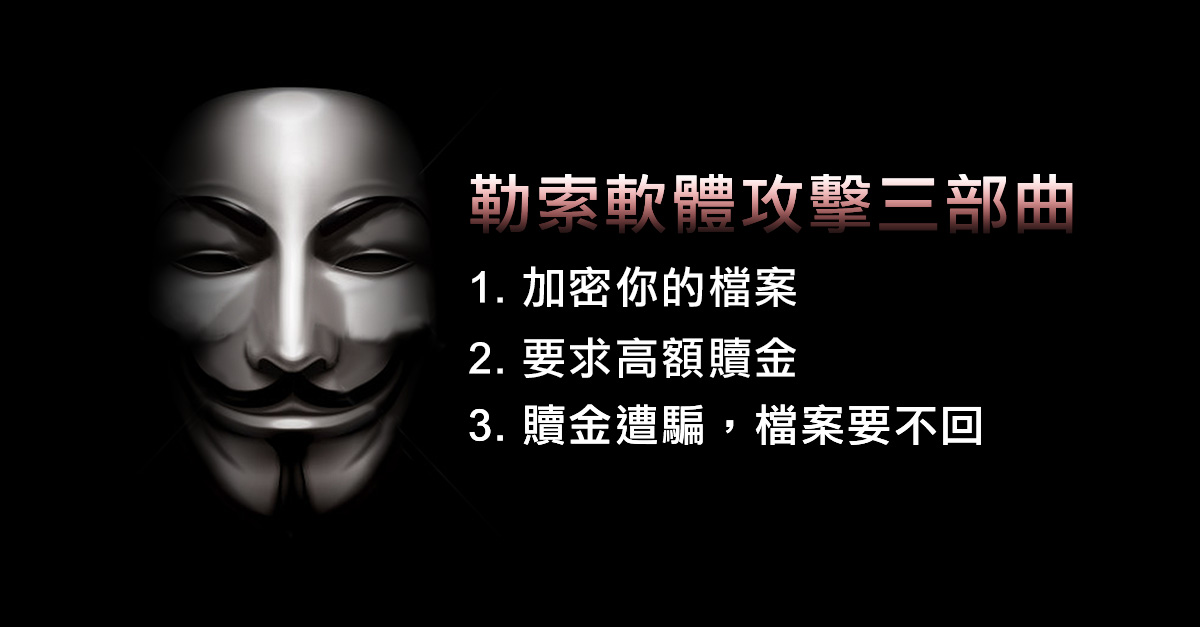

光是在2016年上半年,新出現的勒索病毒家族數量就成長了172%。趨勢科技封鎖了超過1億次的勒索病毒攻擊。以下列出2016年惡名昭彰的六隻勒索病毒:

1.JIGSAW:《奪魂鋸》殺人魔現身勒索軟體:「I want to play a game with you….」

2. CERBER:會說話的加密勒索軟體,台灣是攻擊目標

3. MICROP: V怪客現身,假冒海關所用的貨物進出口表格,誘騙使用者啟用巨集

4.Crysis: 已從中毒電腦移除,還能再度感染系統 ! Crysis 透過暴力破解遠端桌面協定(RDP)散播

5. CryLocker: 打包中毒系統資料後,用 PNG圖檔上傳 Imgur 相簿

6.Stampado: 每六個小時就會有一個隨機檔案被永久刪除,96小時後解密金鑰就會永遠消失

1.JIGSAW:《奪魂鋸》殺人魔現身勒索軟體:「I want to play a game with you….」

「 YOU ARE A PORN ADDICT.STOP WATCHING SO MUCH PORN. NOW YOU HAVE TO PAY」(你整天沉迷色情網站,別再看這麼多色情影片了。現在你必須付出代價)這是新的加密勒索軟體JIGSAW 的勒索訊息之一

為了讓受害者掏錢,加密勒索軟體 Ransomware紛紛出奇招。「JIGSAW」(電動線鋸)勒索病毒家族,讓人聯想到Saw《奪魂鋸》這部恐怖電影。JIGSAW 利用受害者擔心自己的檔案被永久刪除的心態,每小時會提高一次刪除檔案數量及贖金,以逼迫受害者因焦急而支付贖金。

⊙延伸閱讀:《奪魂鋸》殺人魔化身勒索軟體 JIGSAW:重新開機,刪除 1,000 個檔案;未在 72 小時內付款,刪除所有加密檔案

2. CERBER:會說話的加密勒索病毒,台灣是攻擊目標

「注意!注意!注意!」

「你的文件、照片、資料庫和其他重要檔案都已經被加密!」

“Attention! Attention! Attention!”

“Your documents, photos, databases and other important files have been encrypted!”

雖然Cerber有好幾個變種,最原先的版本最嚇人 – 會用語音來告訴受害者已經中毒了,以下是音頻檔案:

Cerber是2016年最惡名昭彰也最流行的勒索病毒 Ransomware (勒索軟體/綁架病毒)家族。它具備多種攻擊策略,包括利用雲端平台和Windows腳本,還會加入非勒索病毒行為像是分散式阻斷服務攻擊。它會流行的原因之一可能是它經常被作為服務買賣(勒索軟體即服務也就是RaaS)。

有粉絲在趨勢科技粉絲頁留言:

“最近我同事只是追劇而已就中招,整個電腦資料全毀….”

這並不是個案,無獨有偶的是近日也有網友在論壇上求助,說想利用連假在網路上看電影,電影看完了,電腦裡所有檔案卻都打不開了,原來是中了Cerber 勒索病毒。

趨勢科技資深技術顧問簡勝財表示,Cerber 除了透過郵件大量散播之外,最近也開始透過惡意廣告進行攻擊,而且衍生出變種。

兩個重要提醒:

提醒用戶除了”三不三要”之外(如下圖),還有兩個防範 Cerber 勒索病毒的建議:

1.更新作業系統或應用程式的修補程式,例如Flash/IE等

2.部分變種會透過email寄送office文件檔案,開啟文件時會要求開啟巨集的功能. 若收到這類信件或附檔.請不要任意開啟巨集以避免中毒

⊙延伸閱讀: Cerber勒索病毒新變種大量散播中,台灣是主要攻擊目標,避免中招,兩個重要提醒!

3. MICROP: V怪客現身,假冒海關所用的貨物進出口表格,誘騙使用者啟用巨集

這個帶嘲諷的勒索病毒將責任歸咎於受害者,並假設他們知道如何付錢。此外,這有V怪客的圖檔也夠讓人驚嚇了 – 因為勒贖金額將近29,000美元! 繼續閱讀